Principais Aprendizados

- Entender o funcionamento do SQL Injection para prevenir vulnerabilidades em sistemas reais.

- A importância vital da sanitização de inputs e o uso de Prepared Statements.

- Como integrar o conhecimento de segurança em seu fluxo de desenvolvimento profissional.

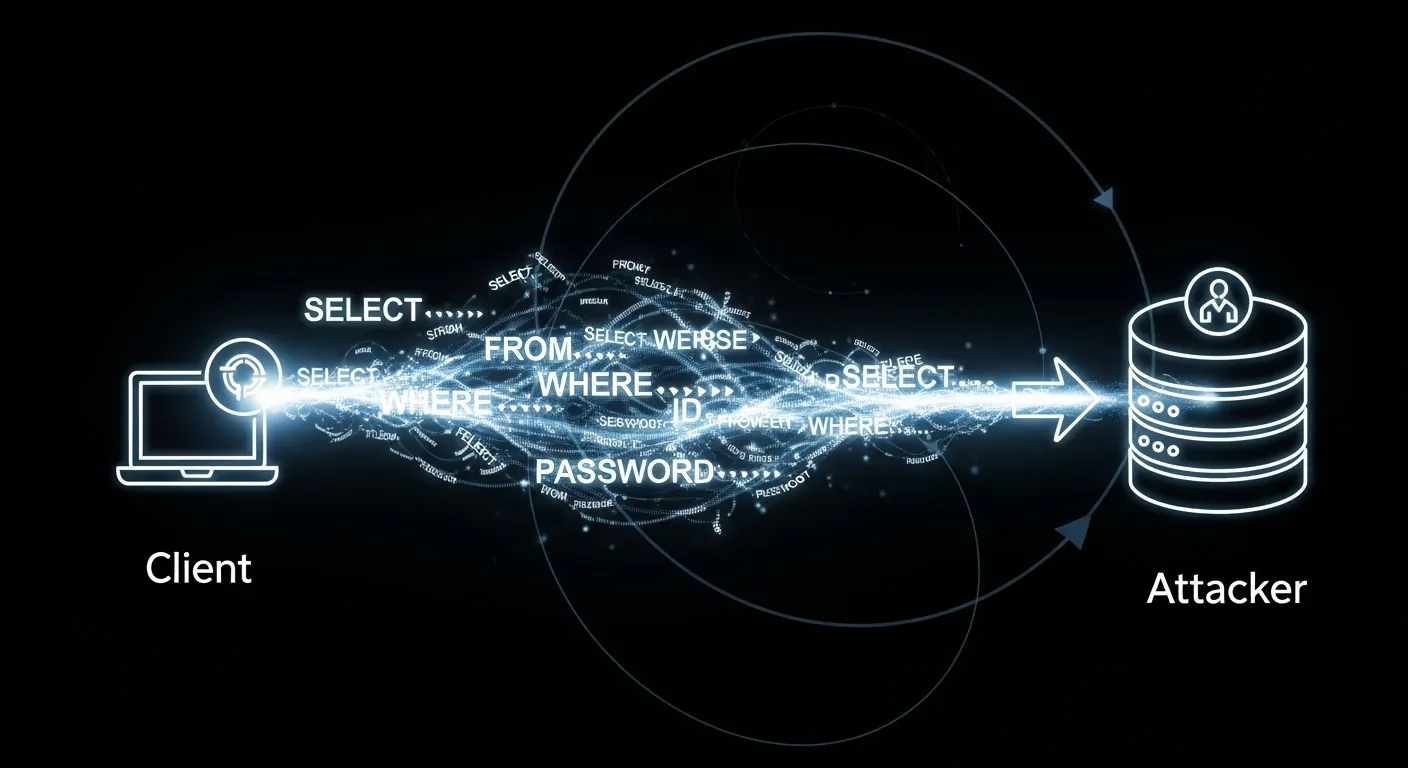

O SQL Injection (SQLi) permanece como uma das vulnerabilidades mais críticas na web. De acordo com o projeto OWASP, essa falha ocorre quando um atacante insere comandos SQL maliciosos em campos de entrada de uma aplicação, manipulando a consulta original enviada ao banco de dados.

O que é SQL Injection?

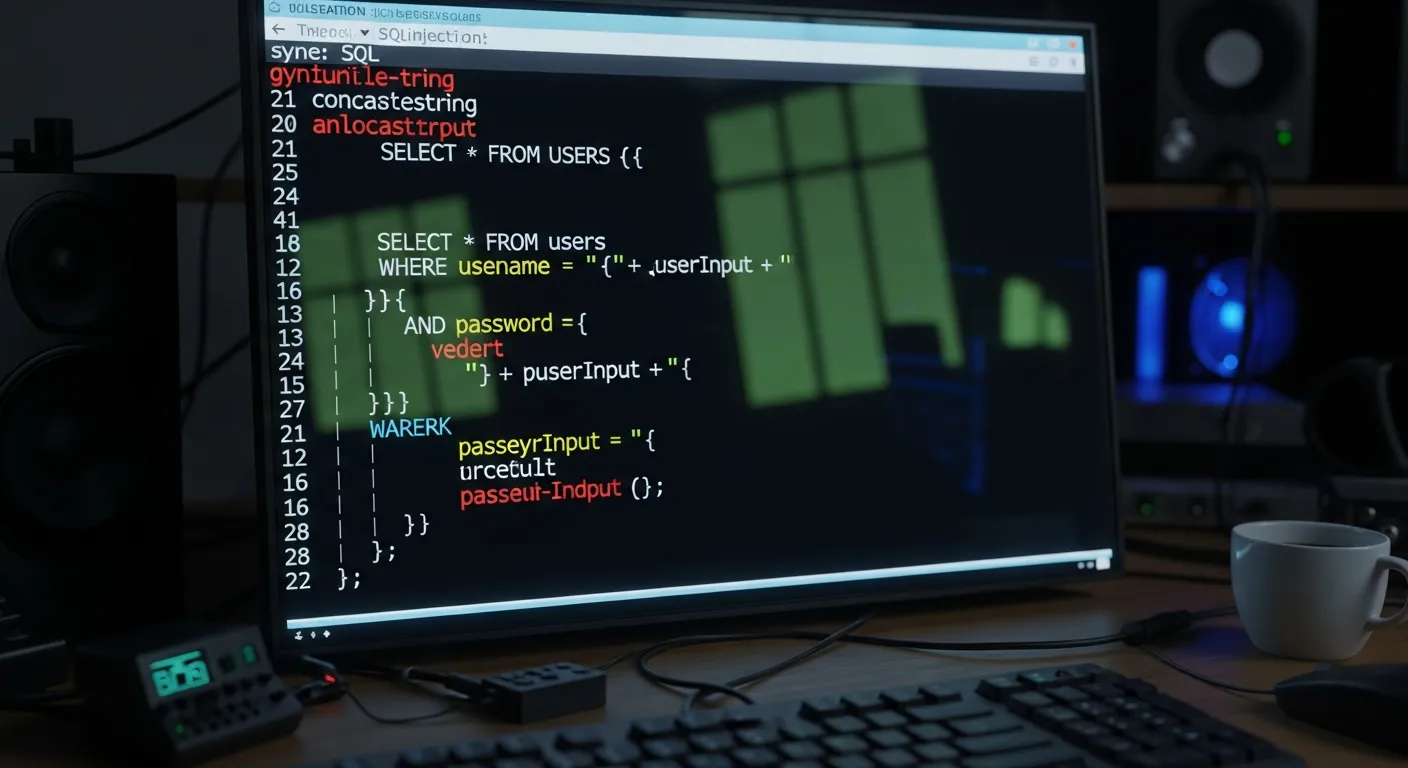

Imagine que seu site possui um campo de login. Se o código não trata os dados, um hacker pode inserir comandos como 'OR 1=1' para contornar a autenticação. Isso ocorre porque o banco de dados interpreta o comando como parte da lógica de consulta, em vez de apenas texto simples.

Como funciona o ataque na prática

O atacante busca pontos de entrada, como formulários ou parâmetros de URL. Ao injetar comandos, ele pode extrair dados confidenciais, alterar registros ou até deletar tabelas inteiras. Se você deseja aprofundar suas habilidades de forma legal, é fundamental aprender hacking ético de sites web para entender como proteger seu código desde a base.

Por que o SQLi ainda é perigoso em 2026?

Mesmo com ferramentas modernas, muitos desenvolvedores ainda negligenciam a segurança. Utilizar técnicas como CWE-89 permite entender as nuances dessa falha. Se você trabalha com infraestrutura moderna, não esqueça de conferir nosso guia de segurança em kubernetes para garantir que toda a sua stack esteja blindada.

Prevenção: O papel das Prepared Statements

A melhor forma de prevenir SQLi é o uso de Prepared Statements (Consultas Preparadas). Elas garantem que o banco de dados trate o input apenas como dado, nunca como código executável. Além disso, conhecer as linguagens para hacking ético ajuda a identificar essas falhas antes que elas cheguem em produção.

Perguntas Frequentes

1. O que é SQL Injection?

É uma técnica onde o atacante insere comandos maliciosos em campos de entrada para manipular o banco de dados de uma aplicação.

2. Como posso prevenir SQL Injection no meu código?

Utilize sempre Prepared Statements com consultas parametrizadas e nunca confie nos dados enviados pelo usuário, realizando sempre a sanitização.

3. SQL Injection é a única forma de atacar um site?

Não, existem muitos vetores como XSS, CSRF e falhas de autenticação, sendo o SQLi apenas um dos mais conhecidos dentro do OWASP Top 10.

0 Comentários