Principais Aprendizados

- O Shodan indexa metadados de dispositivos conectados, não apenas sites.

- A busca por vulnerabilidades deve ser feita com fins de auditoria e segurança.

- Configurar firewalls e restringir acessos é a defesa primária contra a visibilidade no Shodan.

O Shodan é frequentemente chamado de 'o buscador para hackers', mas essa definição é simplista. Trata-se, na verdade, de um motor de busca de dispositivos conectados, essencial para qualquer profissional que deseja entender a superfície de ataque de uma rede. Diferente do Google, que rastreia páginas web, o Shodan analisa banners de serviços em portas específicas.

O que é o Shodan e por que ele importa

O Shodan mapeia a internet indexando dados de dispositivos como webcams, servidores, roteadores e sistemas industriais. Para entender a importância da visibilidade de rede, consulte os padrões do NIST sobre segurança de sistemas de informação. Quando você domina essa ferramenta, está praticando o que chamamos de inteligência de fontes abertas, ou hacking ético profissional.

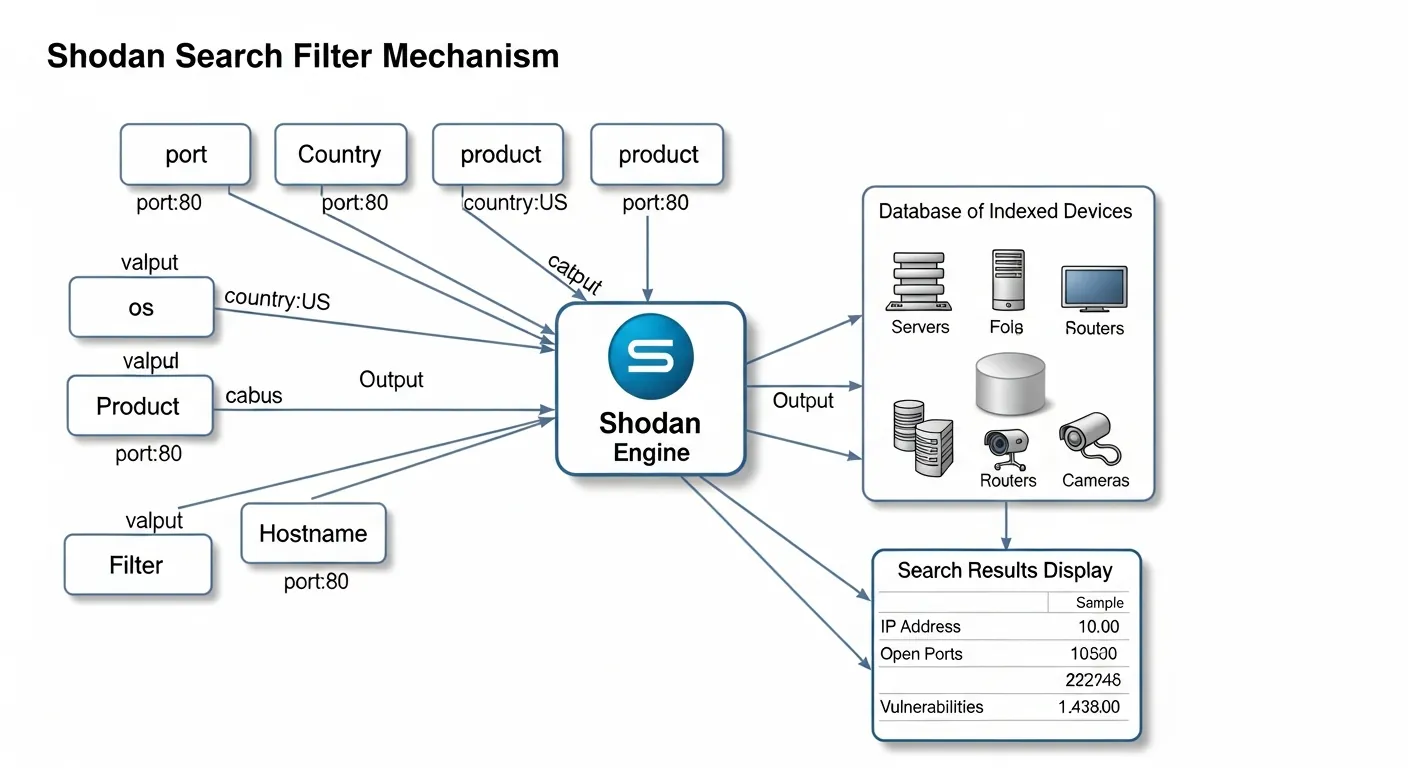

Como começar: primeiros passos e filtros de busca

Para usar o Shodan, você deve aprender seus filtros básicos. Comandos como 'city:', 'country:', 'port:' e 'os:' permitem refinar buscas drasticamente. É fundamental entender que a exposição de serviços sem autenticação é um risco crítico. Ao realizar auditorias, é prudente seguir as diretrizes da OWASP para mitigar falhas comuns.

Se você encontrar dispositivos desprotegidos na sua própria rede, o primeiro passo é configurar um firewall robusto para isolar esses ativos da internet pública.

Perguntas Frequentes

O Shodan é ilegal?

Não, o Shodan é uma ferramenta de busca legítima. O uso ilegal ocorre quando o usuário utiliza as informações encontradas para acessar sistemas sem autorização.

Preciso de uma conta paga para usar o Shodan?

O Shodan oferece uma versão gratuita limitada. Contas pagas oferecem mais resultados, filtros avançados e acesso à API para automação.

Como posso ocultar meu dispositivo do Shodan?

A melhor forma é garantir que seus dispositivos não estejam expostos diretamente à internet. Utilize VPNs, firewalls e desabilite portas desnecessárias.

0 Comentários