Principais Aprendizados

- A autenticação baseada em chaves é superior à autenticação por senha convencional.

- O hardening do arquivo sshd_config é essencial para prevenir ataques de força bruta.

- Monitoramento constante de logs é a última linha de defesa contra invasores.

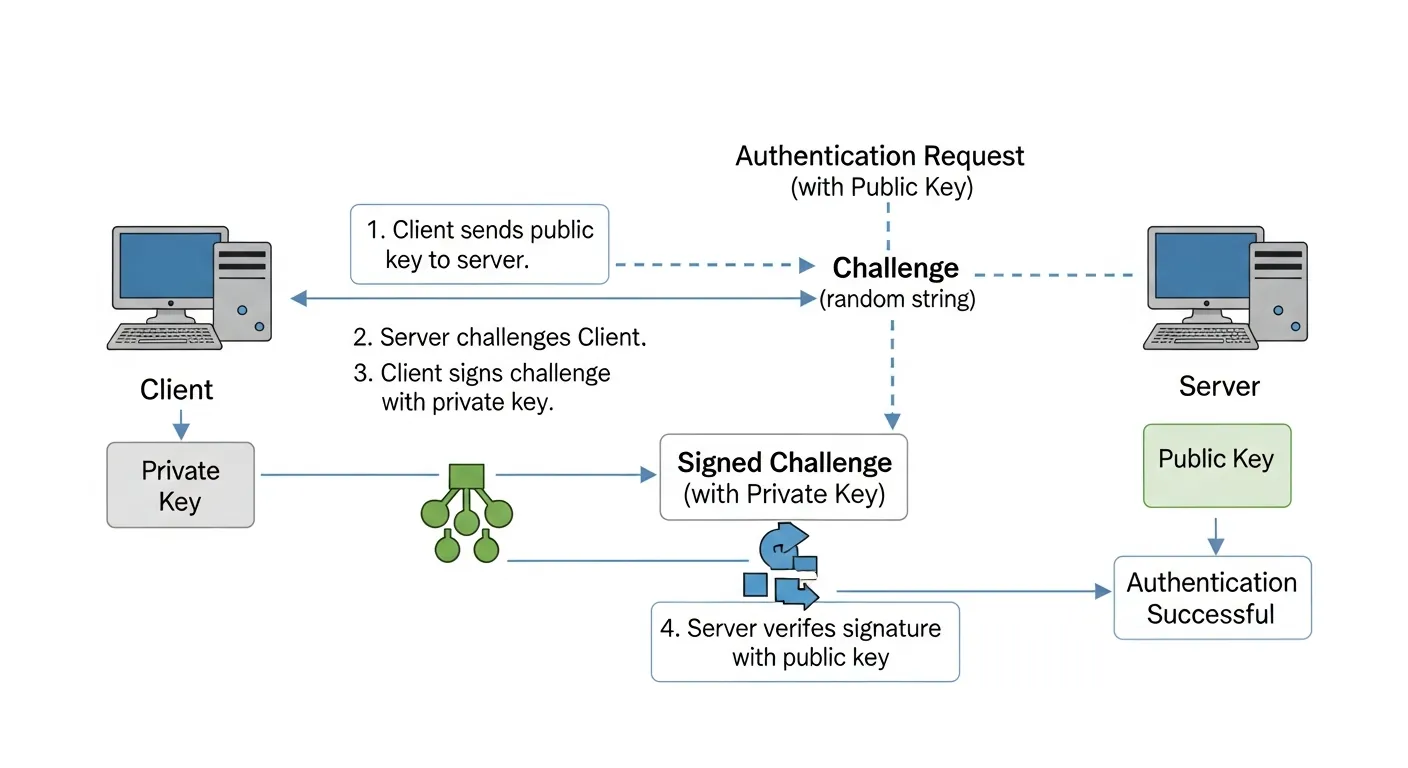

O acesso remoto a servidores é a espinha dorsal da infraestrutura moderna, mas também o ponto de entrada favorito de atacantes. Se você ainda utiliza apenas senhas, está vulnerável. Entender como aprender criptografia de chave pública e privada é o primeiro passo para elevar sua segurança a um nível profissional.

Configuração de Autenticação por Chaves SSH

A autenticação por chaves elimina a necessidade de senhas, tornando o acesso resistente a ataques de dicionário. Utilize o comando ssh-keygen -t ed25519 para gerar chaves modernas. Conforme as recomendações do NIST, algoritmos de curva elíptica oferecem alta segurança com chaves menores.

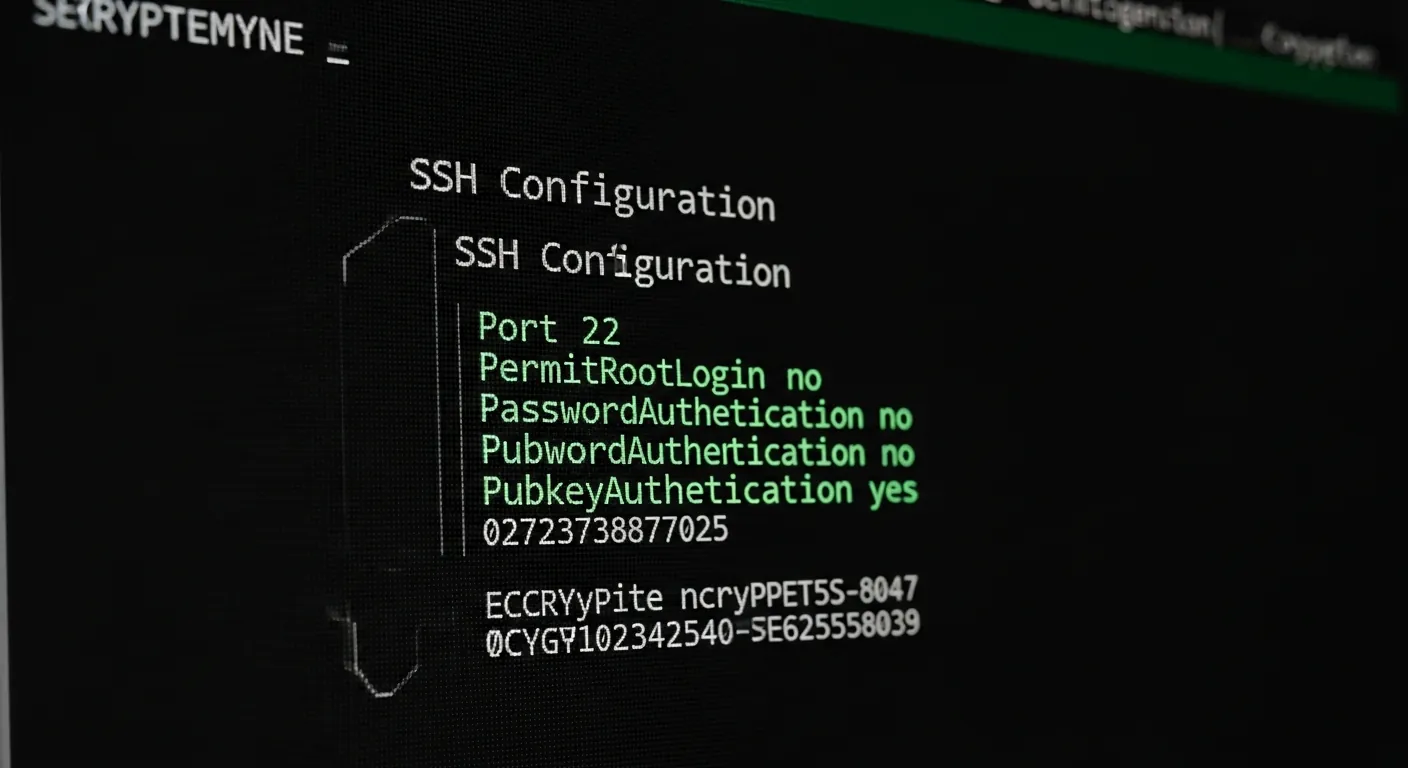

Hardening do Servidor: Melhores Práticas

Para garantir que seu servidor seja um bunker, edite o arquivo /etc/ssh/sshd_config. Desabilite o login do usuário root (PermitRootLogin no) e altere a porta padrão 22 para uma porta alta e menos óbvia. Consulte sempre a documentação oficial no OpenSSH Manual para entender cada diretiva.

Monitoramento e Proteção

Não basta configurar, é preciso vigiar. Saber aprender a usar Wireshark para analisar tráfego de rede pode ajudar a identificar tentativas de conexão suspeitas. Adicionalmente, ferramentas como Fail2Ban são cruciais para banir IPs que repetem tentativas falhas de login.

Perguntas Frequentes

O SSH é realmente seguro?

Sim, o SSH é um protocolo robusto, mas sua segurança depende de como ele é implementado e configurado pelo administrador do servidor.

Por que devo mudar a porta padrão do SSH?

Mudar a porta ajuda a reduzir o ruído de bots automatizados que varrem a internet em busca da porta 22 aberta, diminuindo ataques de força bruta.

O que é o Fail2Ban?

É uma ferramenta que monitora arquivos de log em busca de padrões de autenticação falha e atualiza as regras do firewall automaticamente para bloquear o endereço IP do atacante.

0 Comentários