Principais Aprendizados

- A configuração de rede e o controle de acesso via pg_hba.conf são a primeira linha de defesa.

- O uso de autenticação SCRAM-SHA-256 é superior aos métodos legados de MD5.

- A implementação de criptografia SSL/TLS é indispensável para tráfego em redes não confiáveis.

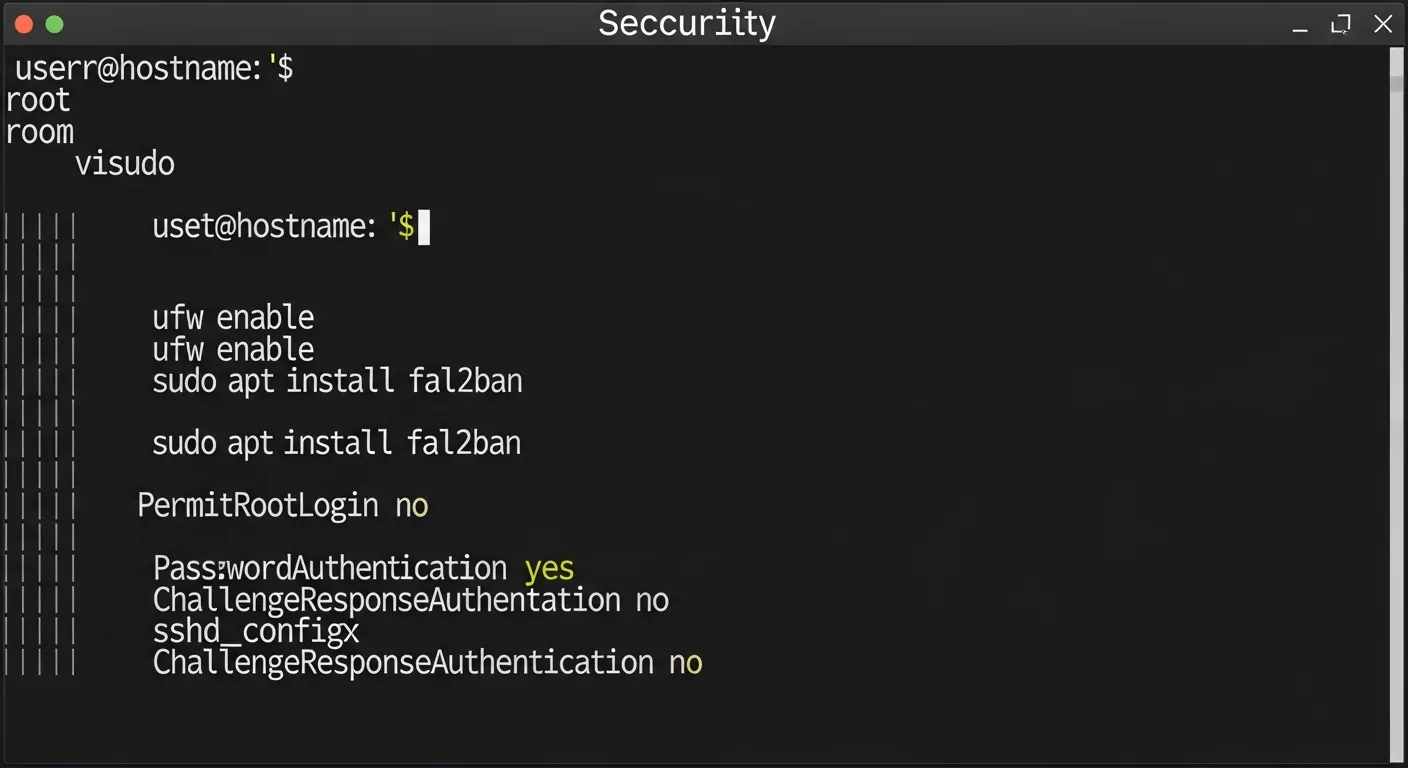

Configurar um servidor de banco de dados robusto exige mais do que apenas instalação; exige foco total em hardening. Se você ainda está se familiarizando com a base do sistema, recomendo que você aprenda a usar o Linux antes de prosseguir com configurações avançadas de rede.

1. Protegendo o Acesso e a Rede

O PostgreSQL, por padrão, não é otimizado para ambientes expostos. O primeiro passo é configurar o arquivo postgresql.conf para escutar apenas interfaces necessárias. Para garantir que a comunicação entre sua aplicação e o banco seja privada, utilize criptografia TLS oficial. Além disso, gerencie permissões rigorosas para evitar acessos indevidos.

2. Autenticação e Gestão de Usuários

Nunca use a conta 'postgres' para aplicações. Crie usuários com privilégios mínimos (Princípio do Menor Privilégio). Ao definir senhas, lembre-se que criar senhas fortes é o alicerce para impedir ataques de força bruta. Utilize o método de autenticação scram-sha-256 no seu arquivo pg_hba.conf.

3. Monitoramento e Auditoria

A segurança é um processo contínuo. Conforme as diretrizes da OWASP Top 10, manter logs de auditoria detalhados permite identificar tentativas de intrusão antes que se tornem incidentes graves. Sempre que possível, automatize suas tarefas de manutenção. Se você gerencia um servidor, saber fazer um backup automático é vital para garantir a resiliência dos seus dados contra sequestros de informação.

Perguntas Frequentes

Por que devo mudar a porta padrão do PostgreSQL?

Mudar a porta 5432 ajuda a reduzir o ruído de bots de varredura automatizada, embora não substitua um firewall robusto.

O SSL é realmente necessário em rede local?

Sim. O SSL protege contra ataques de interceptação (man-in-the-middle) e garante a integridade dos dados trafegados.

Como garantir que dados sensíveis estejam seguros em repouso?

Utilize criptografia de nível de disco (LUKS) ou extensões de criptografia de coluna (pgcrypto) para proteger dados sensíveis no armazenamento.

0 Comentários