Principais Aprendizados

- Entendimento técnico sobre a criptografia de dados utilizada em malwares modernos.

- A importância vital da cibersegurança preventiva e backups imutáveis.

- Como a análise de vetores de ataque fortalece a postura defensiva de redes corporativas.

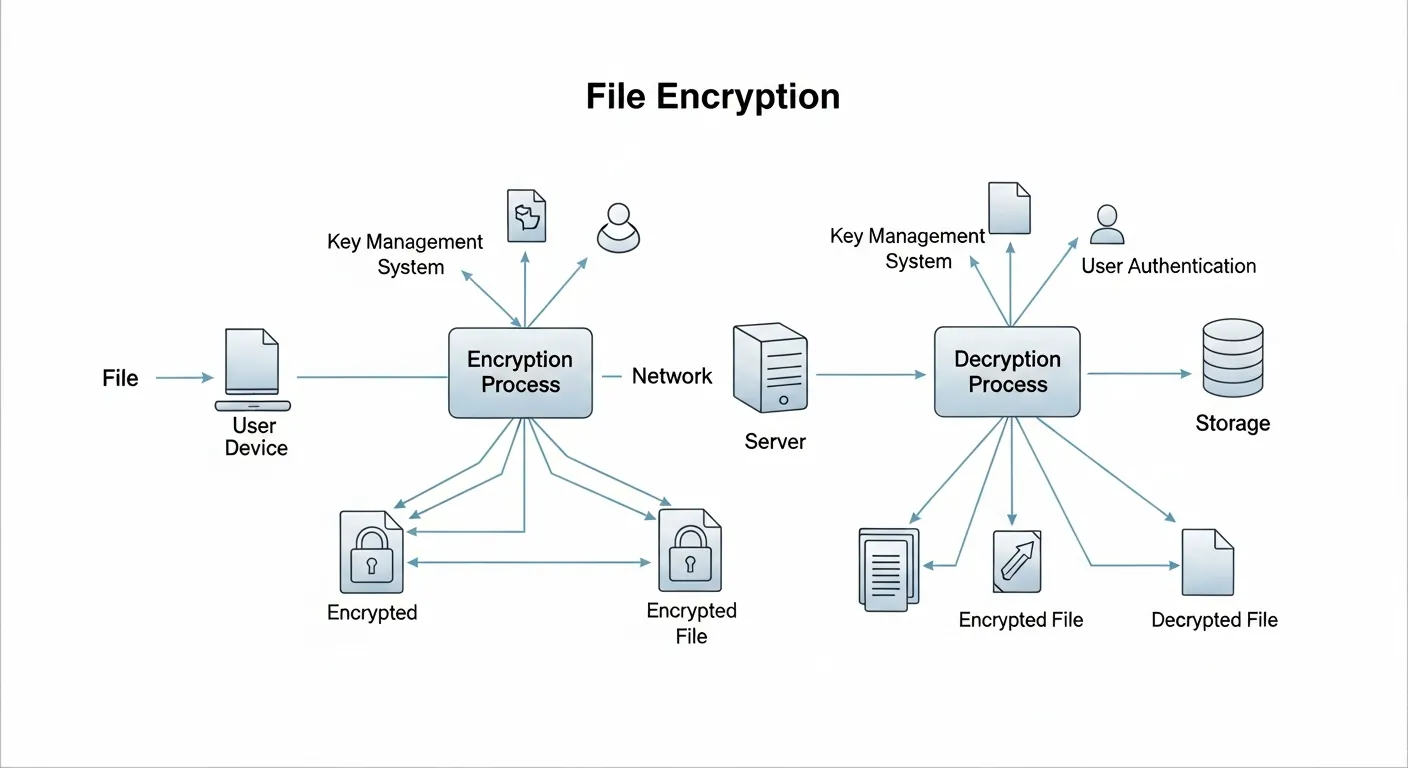

Compreender o funcionamento de um ransomware é um passo essencial para qualquer profissional que deseja se tornar um especialista em cibersegurança. O ransomware, em sua essência, utiliza algoritmos de criptografia para tornar dados inacessíveis até que uma chave de descriptografia seja fornecida. Segundo a CISA, a ameaça evoluiu de ataques simples para operações complexas de extorsão dupla.

A Mecânica da Criptografia

A criação de um script de criptografia envolve o uso de bibliotecas robustas. O AES (Advanced Encryption Standard) é frequentemente utilizado devido à sua velocidade e segurança. Para entender profundamente esses padrões, o NIST oferece diretrizes globais sobre criptografia. Desenvolvedores de sistemas defensivos estudam essa lógica para implementar camadas de proteção que detectam padrões de leitura e escrita anômalos em tempo real.

Defesa e Prevenção

A melhor forma de evitar incidentes é garantir que sua infraestrutura esteja blindada. Ao aprender como criar um site web seguro, você descobre que a gestão de permissões e a segmentação de rede são barreiras fundamentais. A prática de 'Security by Design' é o que separa sistemas vulneráveis de arquiteturas resilientes.

Perguntas Frequentes

O que é, tecnicamente, um ransomware?

É um tipo de malware que utiliza criptografia assimétrica para sequestrar dados, exigindo pagamento para a liberação da chave de descriptografia.

É legal estudar a criação de ransomware?

Sim, desde que feito em ambientes controlados (labs de pentest) e com fins educacionais para melhorar a segurança defensiva.

Qual a melhor forma de se proteger?

Manter backups offline, manter sistemas atualizados e implementar políticas de privilégio mínimo em toda a rede.

0 Comentários