Principais Aprendizados

- A maioria das invasões de e-mail corporativo não ocorre por falha técnica no servidor, mas por manipulação humana.

- A implementação rigorosa de autenticação de múltiplos fatores (MFA) reduz drasticamente as chances de sucesso de um ataque de credenciais.

- A auditoria contínua e o uso de ferramentas de monitoramento são os pilares da resiliência digital moderna.

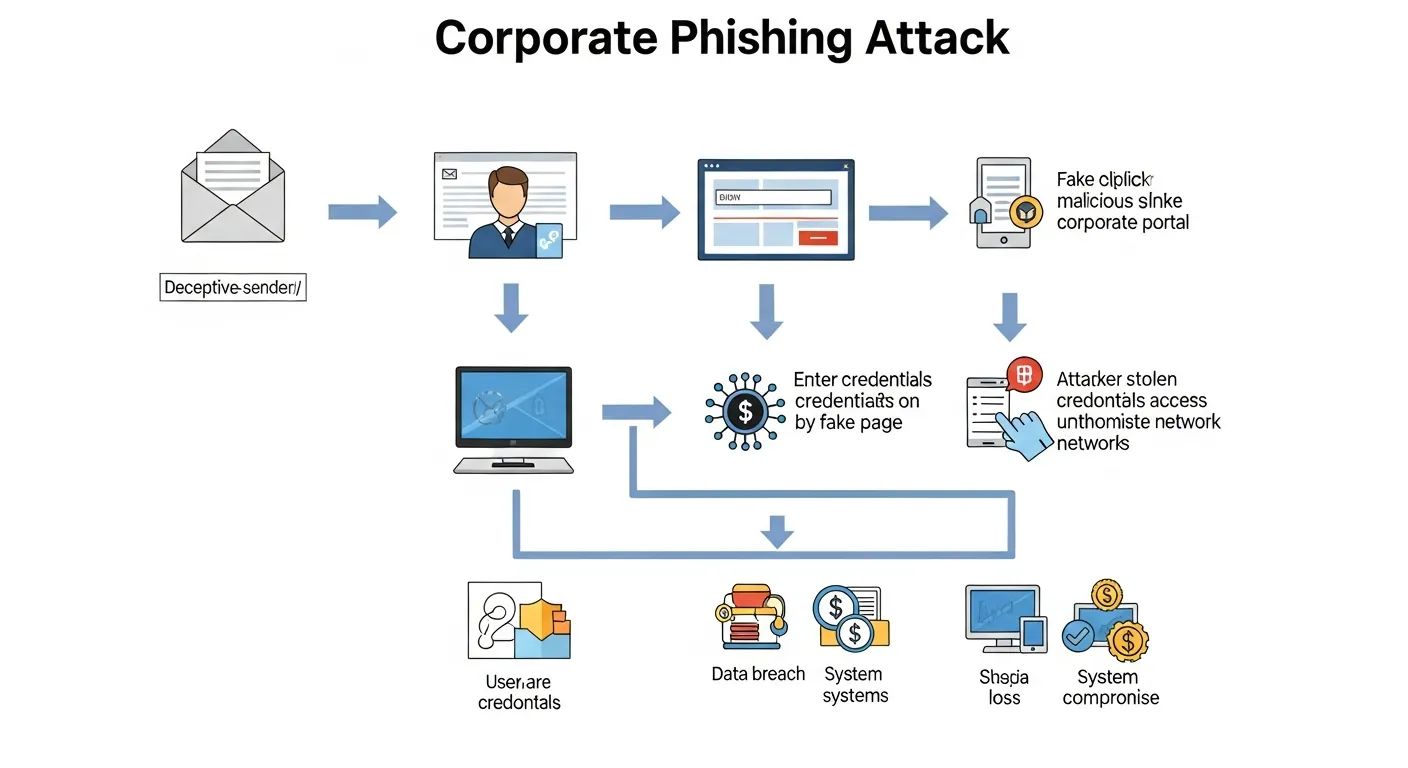

Entender como invasores operam é o primeiro passo para construir uma defesa inexpugnável. Quando falamos sobre o acesso indevido a e-mails corporativos, estamos lidando com um campo onde o hacking de senhas é apenas a ponta do iceberg.

Entendendo os Vetores de Ataque

Os atacantes utilizam técnicas avançadas de Engenharia Social para induzir colaboradores ao erro. O phishing, por exemplo, evoluiu para ataques direcionados (spear-phishing) que mimetizam perfeitamente a comunicação interna de uma empresa. Segundo o NIST Digital Identity Guidelines, a gestão de identidades é o ponto crítico de falha em qualquer organização moderna.

A Importância da Autenticação de Múltiplos Fatores

Muitas empresas ainda falham ao não configurar um servidor de e-mail privado e seguro com políticas de MFA robustas. A autenticação baseada em tokens físicos ou aplicativos de autenticação é infinitamente superior ao SMS. Para aqueles que desejam atuar na linha de frente da proteção de dados, aprender como se tornar um especialista em cibersegurança é uma carreira promissora e necessária.

Para entender as vulnerabilidades mais comuns em aplicações web, consulte sempre a OWASP Top 10, que lista os riscos mais críticos de segurança para empresas.

Perguntas Frequentes

Como identificar um e-mail de phishing?

Verifique sempre o endereço de e-mail do remetente (não apenas o nome exibido), erros gramaticais e links que redirecionam para domínios suspeitos.

Por que o 2FA por SMS não é totalmente seguro?

O SMS é suscetível a ataques de SIM Swap, onde o atacante assume o controle do número de telefone da vítima, interceptando o código de verificação.

Qual a melhor forma de proteger contas corporativas?

Utilize chaves de segurança físicas (U2F), aplique políticas de acesso condicional e realize treinamentos constantes de conscientização para os funcionários.

0 Comentários