O IPSec (Internet Protocol Security) e um conjunto de protocolos de rede que criptografa e autentica pacotes de dados para fornecer comunicacao segura sobre redes IP. Ele garante tuneis seguros ao estabelecer regras de confidencialidade, integridade e autenticacao mutua na Camada 3 (Rede) do modelo de referencia, sendo a base tecnologica da maioria das VPNs corporativas para proteger dados em transito contra interceptacoes.

Principais Aprendizados

- O IPSec opera na Camada 3 (Rede), protegendo todo o trafego IP independentemente da aplicacao utilizada.

- Ele utiliza dois protocolos principais para proteger os dados: ESP (Encapsulating Security Payload) para criptografia e AH (Authentication Header) para integridade.

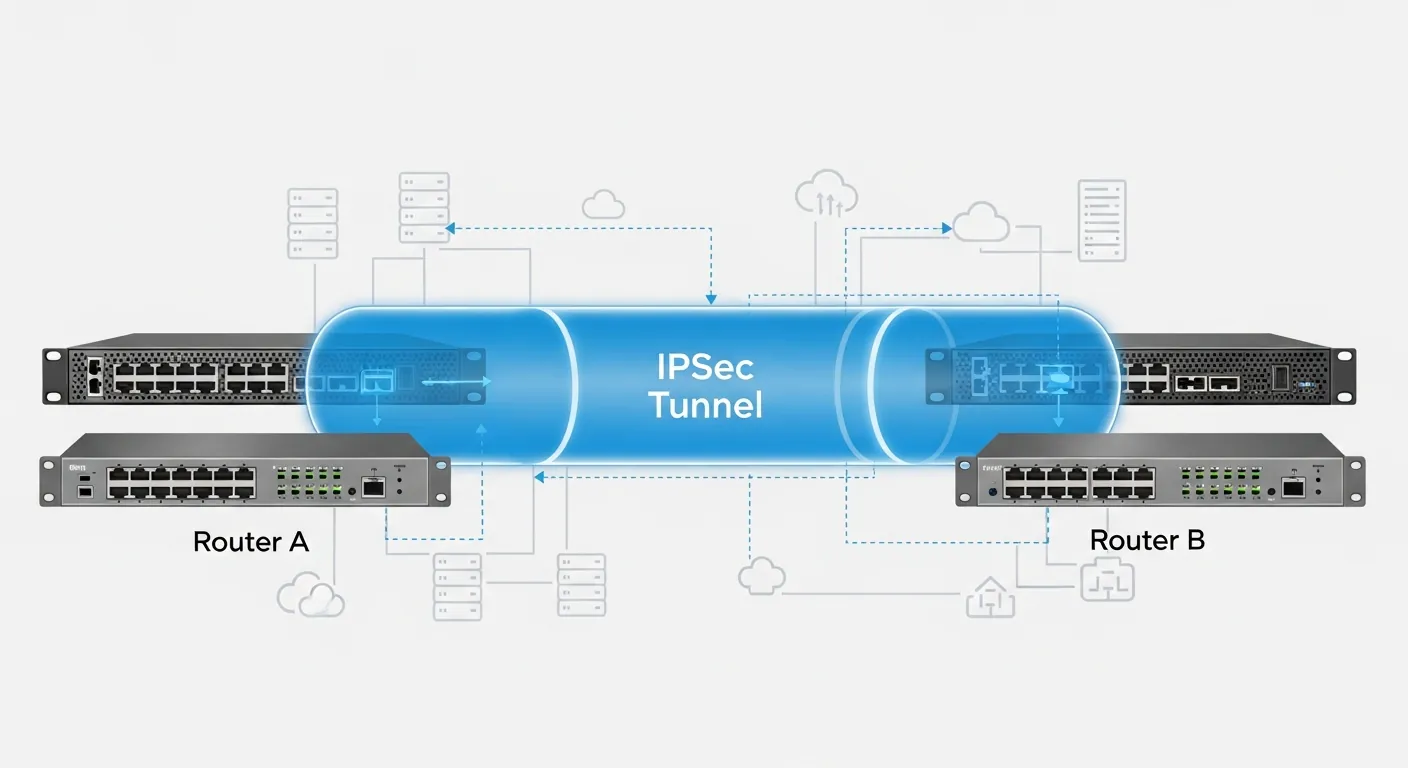

- O Modo Tunel encapsula o pacote IP inteiro, sendo o padrao ouro para conexoes VPN Site-to-Site entre filiais.

Compreender essa arquitetura e essencial para entender como uma VPN protege seus dados em redes publicas e nao confiaveis. Ao contrario de protocolos como o SSL/TLS, que operam na camada de aplicacao, o IPSec atua diretamente na camada de rede do Modelo OSI, tornando a seguranca invisivel e automatica para os aplicativos finais.

Como o IPSec funciona na pratica?

O funcionamento do IPSec baseia-se em um acordo mutuo entre dois pontos de rede (como dois roteadores ou um computador e um firewall). Antes de qualquer dado ser transmitido, esses dispositivos negociam chaves criptograficas e algoritmos de seguranca por meio de um processo chamado Security Association (SA). Segundo as diretrizes da IETF (Internet Engineering Task Force), que padronizou o protocolo na RFC 4301, o IPSec deve garantir tres pilares fundamentais:

- Confidencialidade: Os dados sao embaralhados (criptografados) para que ninguem no meio do caminho consiga le-los.

- Integridade: Garante-se matematicamente que o pacote nao foi alterado durante o trajeto.

- Autenticacao: Confirma-se que o remetente e realmente quem diz ser, evitando ataques de spoofing.

Tudo isso ocorre de forma transparente, integrando-se nativamente ao protocolo TCP/IP moderno.

Os Protocolos Fundamentais do IPSec

Para realizar sua magia, o IPSec nao e apenas um protocolo unico, mas um framework composto por tres protocolos principais que trabalham em conjunto:

1. ESP (Encapsulating Security Payload)

O ESP e o verdadeiro cavalo de batalha do IPSec quando se trata de privacidade. Ele fornece criptografia, autenticacao e integridade. Ao utilizar algoritmos recomendados pelo NIST (National Institute of Standards and Technology), como o AES (Advanced Encryption Standard), o ESP garante que a carga util do pacote se torne ilegivel para interceptadores.

2. AH (Authentication Header)

O AH foca exclusivamente na integridade e autenticacao da origem dos dados, garantindo que o cabecalho IP e o conteudo nao foram adulterados. No entanto, o AH nao criptografa os dados. Por esse motivo, em redes modernas, o ESP e frequentemente utilizado sozinho ou em conjunto com o AH, ja que o proprio ESP pode fornecer integridade.

3. IKE (Internet Key Exchange)

O IKE e o protocolo responsavel por estabelecer a confianca. Ele negocia as chaves criptograficas e os parametros de seguranca (as SAs) de forma segura antes que a transferencia de dados via ESP ou AH comece. E como um aperto de mao secreto antes de abrir o cofre.

Modos de Operacao: Modo Tunel vs Modo Transporte

O IPSec pode operar em dois modos distintos, dependendo da necessidade da rede:

- Modo Transporte: Apenas a carga util (payload) do pacote IP e criptografada e autenticada. O cabecalho IP original e mantido intacto. E muito usado para comunicacoes fim a fim entre dois servidores especificos (Host-to-Host).

- Modo Tunel: O pacote IP inteiro (cabecalho e carga util) e criptografado e encapsulado dentro de um novo pacote IP com um novo cabecalho. Este e o modo padrao para gateways e e amplamente utilizado na configuracao de VPN Site-to-Site, escondendo as identidades reais das maquinas da rede interna.

Perguntas Frequentes

O IPSec e melhor que o OpenVPN?

Nao necessariamente melhor, mas diferente. O IPSec opera na camada de rede (Camada 3) e e nativo em muitos sistemas operacionais e roteadores, sendo ideal para conexoes entre filiais (Site-to-Site). O OpenVPN opera na camada de aplicacao usando SSL/TLS, sendo mais flexivel para usuarios remotos contornarem firewalls.

O que e NAT-T no IPSec?

NAT Traversal (NAT-T) e uma solucao que permite que o trafego IPSec passe por roteadores que realizam NAT (Network Address Translation). Ele encapsula os pacotes IPSec em cabecalhos UDP (porta 4500) para evitar que o NAT quebre a verificacao de integridade do pacote.

O IPSec deixa a internet mais lenta?

Sim, pode haver uma leve degradacao de velocidade. O processo de criptografar e descriptografar pacotes exige processamento da CPU, e o encapsulamento (especialmente no Modo Tunel) adiciona bytes extras ao pacote (overhead), o que pode reduzir o throughput efetivo, embora equipamentos modernos possuam aceleracao de hardware para mitigar isso.

0 Comentários