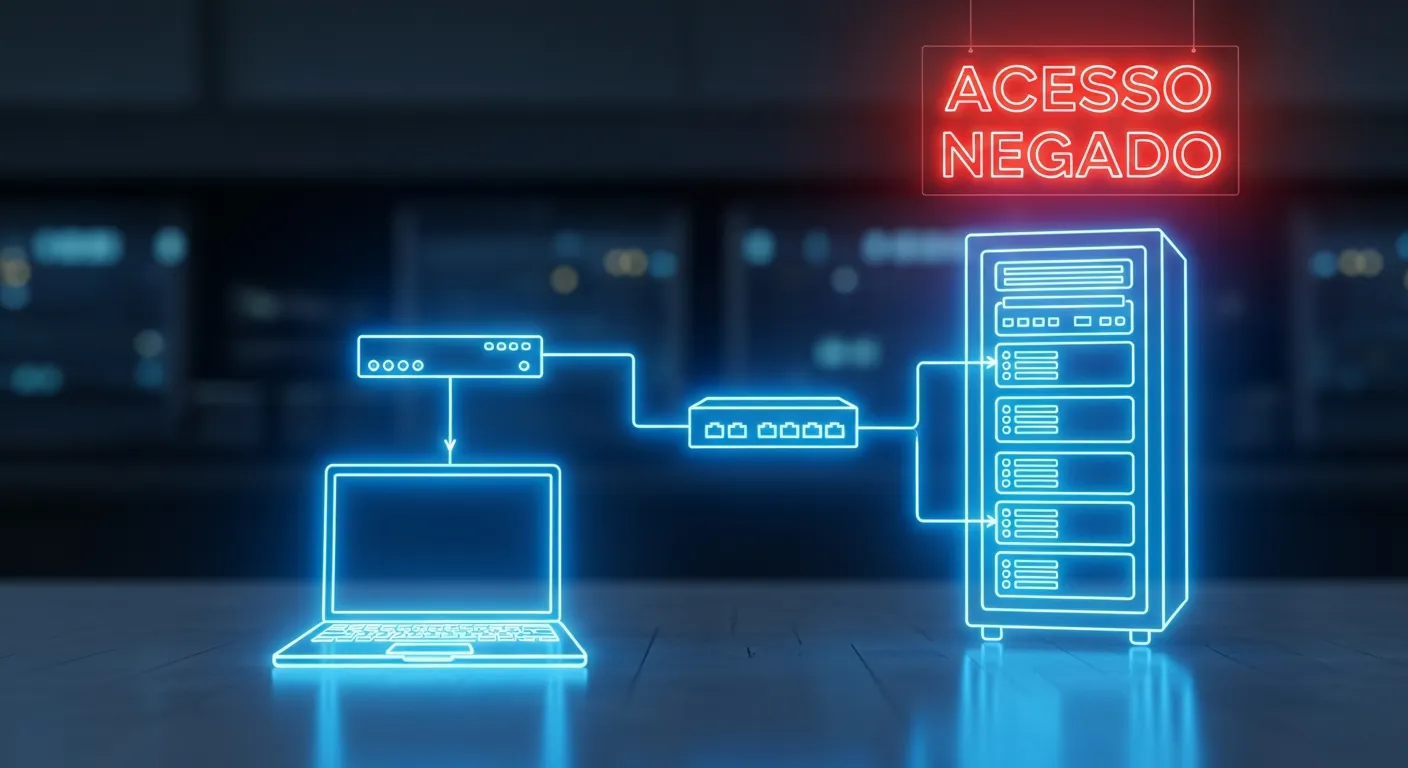

O padrão 802.1X é um protocolo de segurança de rede estabelecido pelo IEEE que fornece um mecanismo de autenticação rigoroso para dispositivos que desejam se conectar a uma rede local (LAN) ou sem fio (WLAN). Ele atua como um 'porteiro' digital, bloqueando o acesso à porta do switch ou ao ponto de acesso Wi-Fi até que o dispositivo forneça credenciais válidas e seja aprovado por um servidor central, geralmente utilizando o protocolo RADIUS. Dessa forma, impede-se que dispositivos não autorizados obtenham um endereço IP e acessem os recursos corporativos.

Principais Aprendizados

- O 802.1X fornece controle de acesso baseado em porta, bloqueando tráfego não autorizado na camada 2 do Modelo OSI.

- A arquitetura depende de três componentes fundamentais: o Suplicante (cliente), o Autenticador (switch/AP) e o Servidor de Autenticação (RADIUS).

- É o pilar da segurança em redes sem fio corporativas (WPA2/WPA3 Enterprise) e essencial para estratégias de mobilidade segura.

Como funciona a arquitetura do protocolo 802.1X?

Para entender o funcionamento desse protocolo de segurança, é preciso observar sua estrutura cliente-servidor. Quando falamos de proteção em redes LAN, o 802.1X não permite que o tráfego de dados comum flua pela porta de rede até que a identidade do usuário ou dispositivo seja confirmada.

Segundo o Instituto de Engenheiros Eletricistas e Eletrônicos (IEEE), que desenvolveu e mantém o padrão, o processo envolve três partes principais:

1. Suplicante (Supplicant)

O suplicante é o dispositivo cliente (um notebook, smartphone ou impressora) que deseja se conectar à rede. Ele roda um software que sabe como se comunicar usando o protocolo EAP (Extensible Authentication Protocol) para enviar suas credenciais (usuário e senha ou certificado digital).

2. Autenticador (Authenticator)

O autenticador é o equipamento de rede física, como um switch ou um ponto de acesso wireless. Ele atua como um intermediário. Antes da autenticação, o autenticador mantém a porta de rede em um estado bloqueado, permitindo apenas a passagem de mensagens EAP. Ele não toma a decisão de aprovar ou negar o acesso; apenas repassa as credenciais.

3. Servidor de Autenticação

Geralmente um servidor RADIUS (Remote Authentication Dial-In User Service), este é o cérebro da operação. Ele recebe as credenciais enviadas pelo suplicante através do autenticador, verifica as informações em um banco de dados (como o Active Directory) e retorna uma mensagem de 'Acesso Concedido' ou 'Acesso Negado'.

A importância do 802.1X na Segurança de Redes Corporativas

No passado, muitas empresas dependiam de métodos frágeis para proteger suas redes. Diferente de filtros rudimentares baseados apenas no endereçamento MAC, que podem ser facilmente falsificados (MAC spoofing) por cibercriminosos, o 802.1X exige uma prova criptográfica e contínua de identidade.

Isso se tornou ainda mais vital com o aumento do trabalho híbrido. Para empresas que adotam uma política de BYOD (Bring Your Own Device), permitir que dispositivos pessoais se conectem à infraestrutura corporativa sem uma verificação rigorosa é um risco inaceitável. O 802.1X garante que, mesmo que alguém conecte um cabo de rede em uma sala de reuniões vazia, a rede permanecerá impenetrável sem as credenciais corretas.

Padrões de Autenticação: O papel do EAP e do RADIUS

O 802.1X em si é apenas o mecanismo de transporte. A verdadeira segurança criptográfica vem dos métodos EAP utilizados. Existem várias variantes, como o EAP-TLS (que usa certificados digitais em ambos os lados e é considerado o mais seguro) e o PEAP (que cria um túnel criptografado para proteger o envio de senhas comuns).

De acordo com a documentação oficial da Cisco sobre segurança de portas, a implementação correta do RADIUS e do EAP permite não apenas autenticar o usuário, mas também atribuir dinamicamente o dispositivo a uma VLAN específica com base no seu perfil. Por exemplo, um dispositivo de visitante pode ser jogado automaticamente para uma rede isolada com acesso apenas à internet.

Embora conceitos modernos como ZTNA estejam ganhando força para o acesso remoto e em nuvem, o padrão 802.1X continua sendo o rei indiscutível quando se trata de segurança de camada de enlace (Layer 2) para infraestruturas físicas locais.

Perguntas Frequentes

O 802.1X funciona apenas em redes com fio?

Não. Embora tenha sido criado inicialmente para redes Ethernet com fio (switches), o 802.1X é hoje amplamente utilizado em redes sem fio (Wi-Fi), sendo a base tecnológica por trás dos padrões de segurança corporativa WPA2-Enterprise e WPA3-Enterprise.

O que acontece se um dispositivo não suportar o 802.1X?

Dispositivos legados ou de IoT (como impressoras antigas ou câmeras IP) que não possuem um software 'suplicante' podem falhar na autenticação. Nesses casos, os administradores de rede costumam usar técnicas de fallback, como o MAC Authentication Bypass (MAB), para permitir o acesso desses dispositivos específicos de forma controlada.

Qual é a diferença entre 802.1X e RADIUS?

O 802.1X é o protocolo de controle de acesso de porta que bloqueia ou libera o tráfego na rede local. O RADIUS é o protocolo de rede usado pelo servidor central para verificar as credenciais do usuário. O 802.1X usa o RADIUS no back-end para tomar a decisão de conceder ou negar o acesso.

0 Comentários