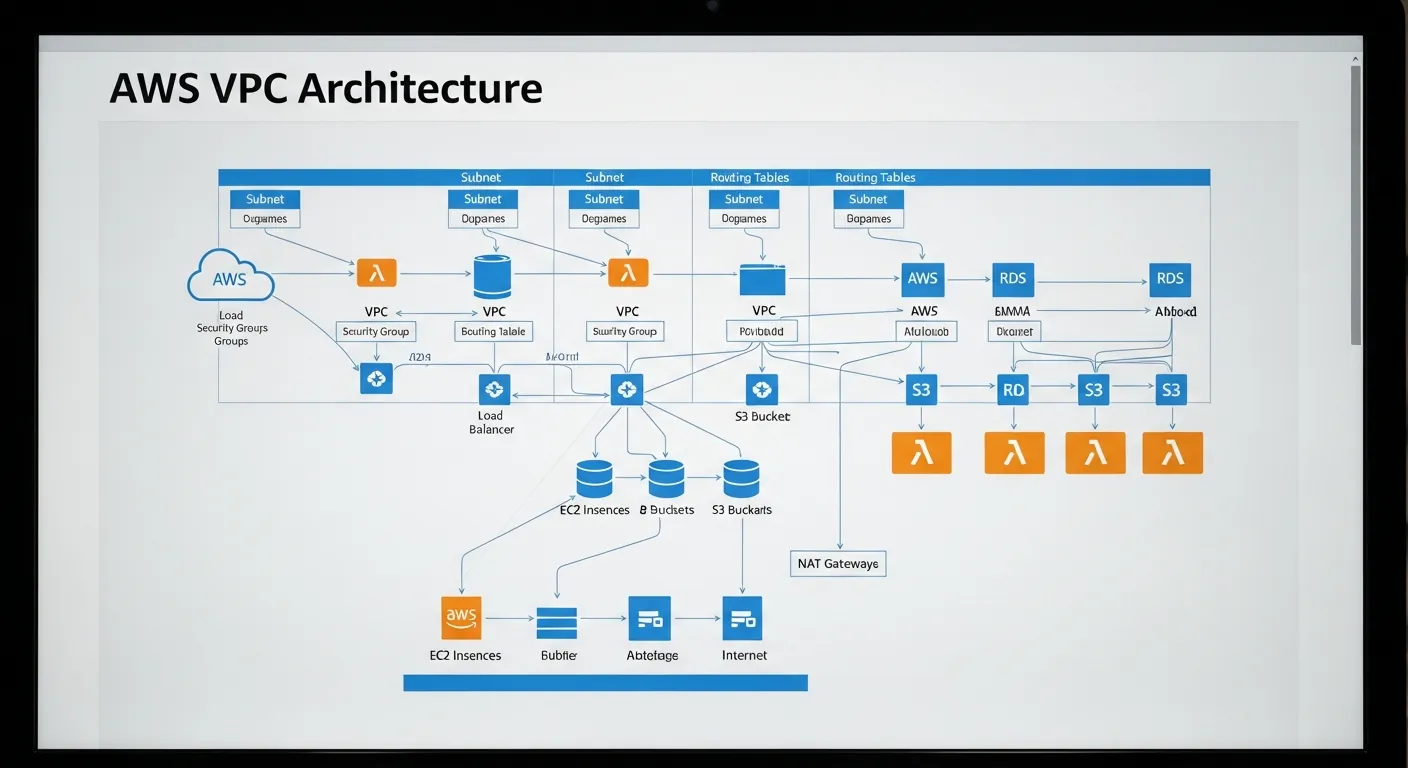

Uma Amazon Virtual Private Cloud (VPC) e um servico de rede em nuvem que permite aos usuarios provisionar uma secao logicamente isolada da nuvem AWS, onde e possivel lancar recursos em uma rede virtual definida pelo proprio usuario. Na pratica, a VPC funciona como o data center virtual da sua infraestrutura na nuvem, dando controle total sobre o ambiente de rede, incluindo a selecao de intervalos de enderecos IP, criacao de sub-redes e configuracao de tabelas de roteamento e gateways de rede.

Principais Aprendizados

- A VPC garante isolamento logico e seguranca para seus recursos na nuvem AWS.

- O controle de trafego e feito atraves de Sub-redes, Tabelas de Roteamento, Security Groups e Network ACLs.

- E possivel conectar sua rede corporativa local a VPC usando conexoes VPN ou AWS Direct Connect.

Componentes Fundamentais de uma AWS VPC

Para entender como a VPC opera, precisamos desmembrar sua arquitetura em componentes menores. A configuracao correta desses elementos dita nao apenas a conectividade, mas tambem a resiliencia e a seguranca das suas aplicacoes hospedadas na AWS.

Sub-redes e Blocos CIDR

Quando voce cria uma VPC, deve especificar um intervalo de enderecos IPv4 usando a notacao Classless Inter-Domain Routing (CIDR). Entender como o CIDR otimiza o uso de IPs e o primeiro passo para evitar sobreposicao de redes. Apos definir a VPC, voce a divide em sub-redes (subnets). Uma sub-rede e um intervalo de enderecos IP na sua VPC. Saber calcular mascaras de rede e essencial para alocar o tamanho correto para sub-redes publicas (que tem acesso direto a internet) e sub-redes privadas (isoladas do trafego externo).

Tabelas de Roteamento e Gateways

As tabelas de roteamento contem um conjunto de regras, chamadas de rotas, que sao usadas para determinar para onde o trafego de rede da sua sub-rede ou gateway e direcionado. Para que uma sub-rede seja considerada publica, sua tabela de roteamento deve apontar o trafego de internet (0.0.0.0/0) para um Internet Gateway (IGW). Segundo a documentacao oficial da AWS, o IGW e um componente altamente disponivel e redundante que permite a comunicacao entre instancas na sua VPC e a internet.

Seguranca e Isolamento na Nuvem

A seguranca em redes de nuvem e implementada em multiplas camadas. Na AWS VPC, utilizamos principalmente Security Groups (SGs) e Network Access Control Lists (NACLs). Os SGs atuam como firewalls virtuais em nivel de instancia, controlando o trafego de entrada e saida. Eles sao stateful, o que significa que se uma solicitacao de entrada for permitida, a resposta de saida tambem sera. Ja as NACLs operam no nivel da sub-rede e sao stateless, exigindo regras explicitas para entrada e saida. Alem disso, conectar sua VPC a ambientes on-premises exige metodos seguros, e entender como uma VPN protege seus dados em transito e vital para arquiteturas hibridas.

Infraestrutura como Codigo e Tendencias

Com o crescimento exponencial da computacao em nuvem, configurar redes manualmente por meio de interfaces web tornou-se obsoleto. Hoje, utilizar ferramentas de Infraestrutura como Codigo e o padrao da industria para provisionar VPCs de forma replicavel e a prova de erros. De acordo com dados do Gartner, os gastos mundiais com nuvem publica continuam quebrando recordes, evidenciando que dominar a base fundacional das redes, como o enderecamento IPv4 vs IPv6 dentro dessas plataformas, e mais crucial do que nunca.

Perguntas Frequentes

O que e um NAT Gateway na AWS VPC?

O NAT Gateway e um servico gerenciado pela AWS que permite que instancias em uma sub-rede privada se conectem a internet ou a outros servicos da AWS, mas impede que a internet inicie conexoes com essas instancias.

Posso conectar duas VPCs diferentes?

Sim, atraves de um recurso chamado VPC Peering. Ele permite rotear o trafego entre duas VPCs usando enderecos IP privados, como se elas fizessem parte da mesma rede.

Qual a diferenca entre Security Group e NACL?

O Security Group atua no nivel da instancia (EC2) e e stateful (lembra do estado da conexao). A NACL atua no nivel da sub-rede, e stateless (nao lembra do estado) e serve como uma camada adicional de seguranca com regras de permissao e negacao explicitas.

0 Comentários