Principais Aprendizados

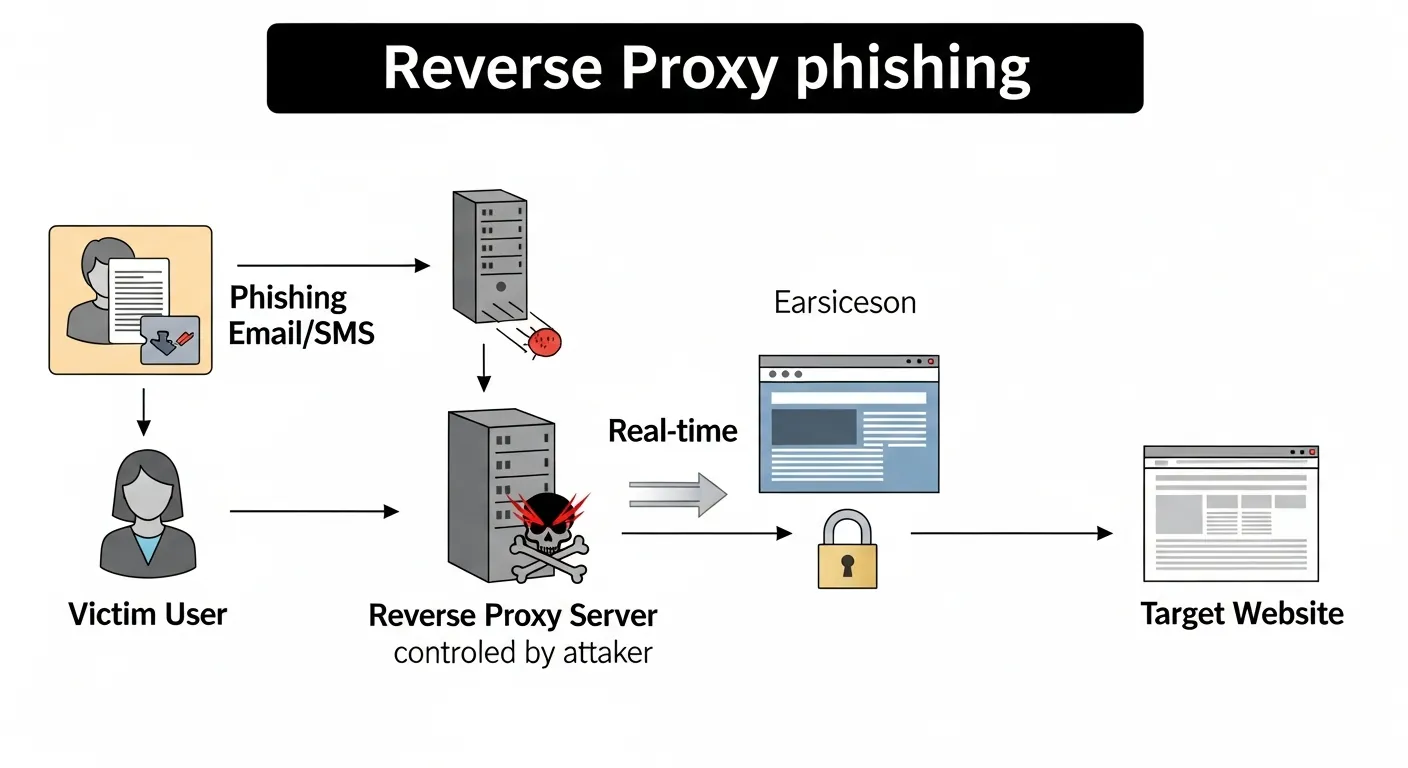

- O phishing moderno utiliza técnicas de proxy reverso para contornar autenticação de dois fatores (MFA).

- A engenharia social continua sendo o elo mais fraco, explorando urgência e medo.

- A defesa exige uma abordagem de 'Zero Trust' e treinamento constante de conscientização.

O cenário de ameaças cibernéticas mudou drasticamente. Entender como funcionam as técnicas avançadas de phishing não é apenas um exercício de curiosidade técnica, mas uma necessidade para qualquer profissional de TI que deseja manter sistemas seguros. Diferente dos ataques de antigamente, as campanhas atuais utilizam infraestruturas automatizadas para capturar senhas em tempo real.

Anatomia de um Ataque de Phishing Moderno

Hoje, atacantes utilizam kits de ferramentas que atuam como intermediários entre a vítima e o site real. Ao realizar o hacking de senhas através dessa técnica, o invasor intercepta o token de sessão, tornando o MFA inútil. Conforme documentado pela CISA, a manipulação psicológica é o motor principal que impulsiona essas falhas de segurança.

Vetores de Ataque: Além do E-mail

O phishing evoluiu para o 'Smishing' (SMS) e 'Vishing' (voz), muitas vezes integrados com técnicas de IA para clonagem de voz. Para manter a integridade, é vital saber como proteger seus dados pessoais contra essas investidas. O uso de domínios homógrafos — onde caracteres visuais parecidos substituem letras legítimas — é uma técnica comum para enganar até os usuários mais atentos.

O Papel da Automação e IA

A automação permite que atacantes escalem campanhas com eficiência quase industrial. Segundo diretrizes da OWASP, a defesa contra esses vetores deve ser baseada em camadas, incluindo filtros de e-mail avançados e educação contínua. O uso de chaves de segurança FIDO2 é atualmente a única proteção eficaz contra ataques de interceptação de sessão.

Perguntas Frequentes

1. O que é um ataque de 'MFA Fatigue'?

É uma técnica onde o atacante envia dezenas de solicitações de autenticação para o celular da vítima até que ela, por frustração ou engano, aprove o acesso.

2. Como identificar um site de phishing?

Verifique sempre a URL real, o certificado SSL e nunca clique em links encurtados em mensagens não solicitadas.

3. O phishing pode ser evitado apenas com antivírus?

Não. O phishing explora o comportamento humano, o que torna a conscientização e o uso de autenticação multifator baseada em hardware essenciais.

0 Comentários