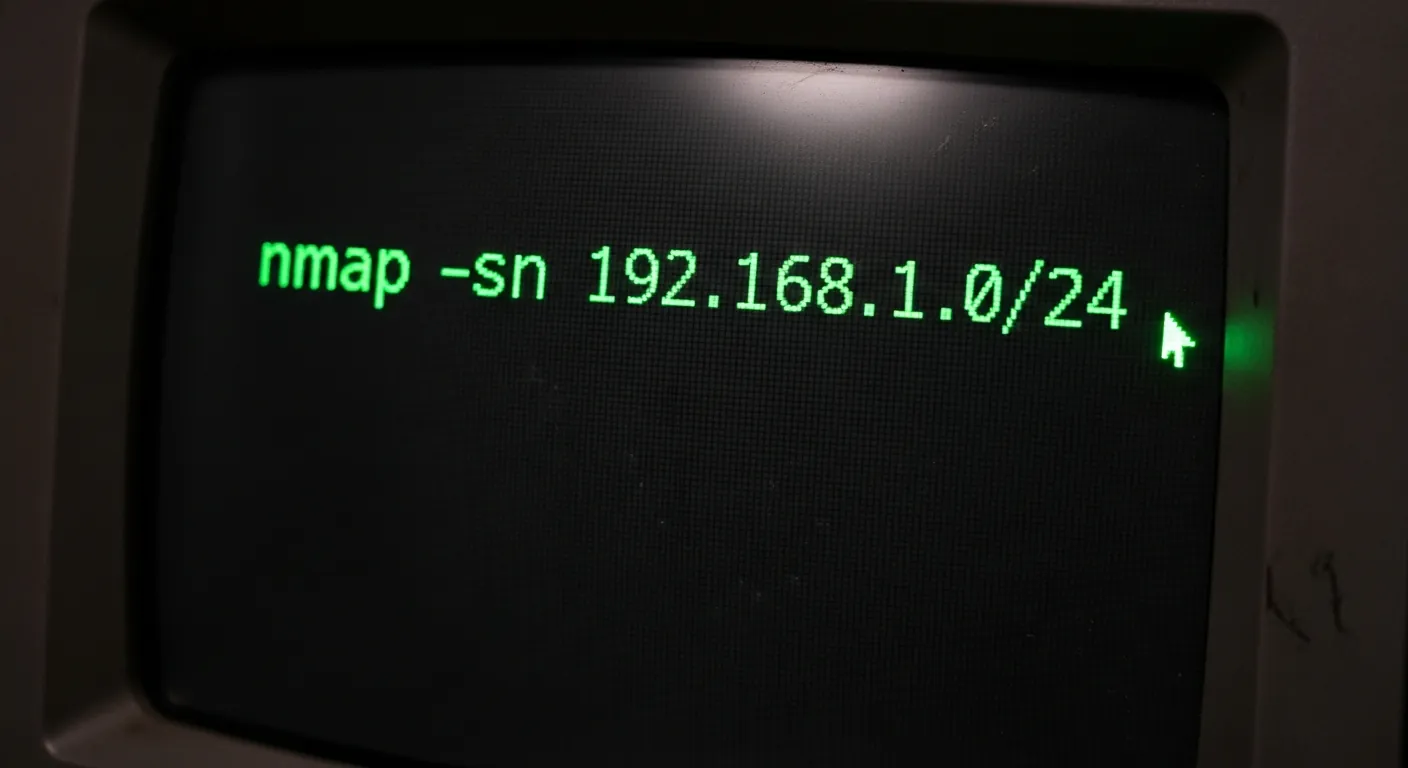

Para usar o Nmap para mapear sua rede local, abra o terminal do seu sistema operacional e digite o comando nmap -sn 192.168.1.0/24 (substituindo pela sua faixa de IP). Esse comando executa um 'ping sweep', que rastreia e identifica rapidamente todos os dispositivos ativos conectados ao seu roteador (como computadores, celulares e dispositivos IoT) sem realizar uma varredura profunda de portas, entregando um mapa imediato da sua infraestrutura em poucos segundos.

Principais Aprendizados

- O comando

-sne ideal para descobrir hosts ativos sem alertar firewalls excessivamente. - Mapear a rede e o primeiro passo para identificar intrusos ou dispositivos nao autorizados no seu Wi-Fi.

- Alem de IPs, o Nmap pode descobrir sistemas operacionais e servicos rodando em portas abertas.

O que e o Nmap e por que ele e essencial?

O Network Mapper (Nmap) e uma ferramenta de codigo aberto amplamente utilizada por administradores de redes e profissionais de ciberseguranca. Ele serve para descobrir hosts e servicos em uma rede de computadores, criando um 'mapa' detalhado da infraestrutura. Segundo a documentacao do site oficial do Nmap, a ferramenta utiliza pacotes IP brutos de maneiras inovadoras para determinar quais hosts estao disponiveis na rede, quais servicos (nome da aplicacao e versao) estao oferecendo e quais sistemas operacionais estao executando.

Ter essa visibilidade e fundamental para auditar a seguranca do seu ambiente corporativo ou domestico. Sem saber o que esta conectado, e impossivel proteger a rede contra vulnerabilidades.

Passo a Passo: Como Mapear sua Rede Local com Nmap

1. Descobrindo o IP e a Sub-rede

Antes de rodar o Nmap, voce precisa saber qual e a faixa de IPs da sua rede. No Windows, abra o Prompt de Comando e digite ipconfig. No Linux ou macOS, use ip a ou ifconfig. Procure pelo seu endereco IPv4 (ex: 192.168.0.15). Para mapear a rede inteira, voce precisa entender sua mascara de sub-rede, que na maioria das redes domesticas e /24 (representando IPs de 0 a 255).

2. Realizando um Ping Sweep (Descobrindo Hosts)

Como vimos no inicio, o comando mais seguro e rapido para descobrir quem esta online e o Ping Sweep. Execute: nmap -sn 192.168.0.0/24. O parametro -sn diz ao Nmap para nao fazer escaneamento de portas, apenas verificar se os hosts respondem ao ping. O resultado sera uma lista de enderecos IP e enderecos MAC dos dispositivos ativos.

3. Escaneamento de Portas e Servicos

Depois de identificar um IP suspeito ou importante (por exemplo, 192.168.0.20), voce pode querer saber quais servicos estao rodando nele. Para entender o funcionamento das portas logicas expostas, use o comando: nmap -sV 192.168.0.20. A flag -sV investiga as portas abertas para determinar a versao do servico (como Apache, SSH, FTP). Isso e vital para encontrar softwares desatualizados.

4. Deteccao de Sistema Operacional

O Nmap possui um motor heuristico poderoso para adivinhar qual sistema operacional o alvo esta usando. Utilize o comando nmap -O 192.168.0.20. Ele analisara como o dispositivo responde aos pacotes TCP/IP para deduzir se e um Windows, Linux, Android ou roteador especifico.

Melhores Praticas e Cuidados com a Seguranca

Embora o Nmap seja uma ferramenta legitima de administracao, seu uso indevido pode disparar alarmes em sistemas de deteccao de intrusao (IDS). A CISA (Cybersecurity and Infrastructure Security Agency) recomenda fortemente que as organizacoes mantenham um inventario atualizado de seus ativos de TI para garantir a ciberseguranca. No entanto, voce so deve escanear redes nas quais tem autorizacao explicita para atuar.

Para administradores de rede, e crucial monitorar os logs e se proteger contra port scanning nao autorizado vindo de fora da rede, configurando firewalls adequados e desativando servicos desnecessarios.

Perguntas Frequentes

O Nmap funciona no Windows?

Sim. Embora seja nativamente muito popular no Linux, o Nmap possui um instalador oficial para Windows, que inclui o Zenmap, uma interface grafica amigavel para quem nao quer usar apenas a linha de comando.

E ilegal usar o Nmap?

Nao e ilegal usar o Nmap na sua propria rede local ou em redes onde voce tem permissao expressa do proprietario (como em auditorias de seguranca). Porem, escanear redes ou servidores de terceiros sem autorizacao pode ser considerado uma atividade maliciosa e violar politicas de provedores de internet.

Qual a diferenca entre nmap -sS e nmap -sT?

O comando -sS realiza um TCP SYN Scan (escaneamento furtivo), que nao completa o 'three-way handshake', sendo mais rapido e discreto. Ja o -sT realiza um TCP Connect Scan, completando a conexao, o que e mais confiavel em algumas situacoes, mas deixa registros claros nos logs do servidor alvo.

0 Comentários