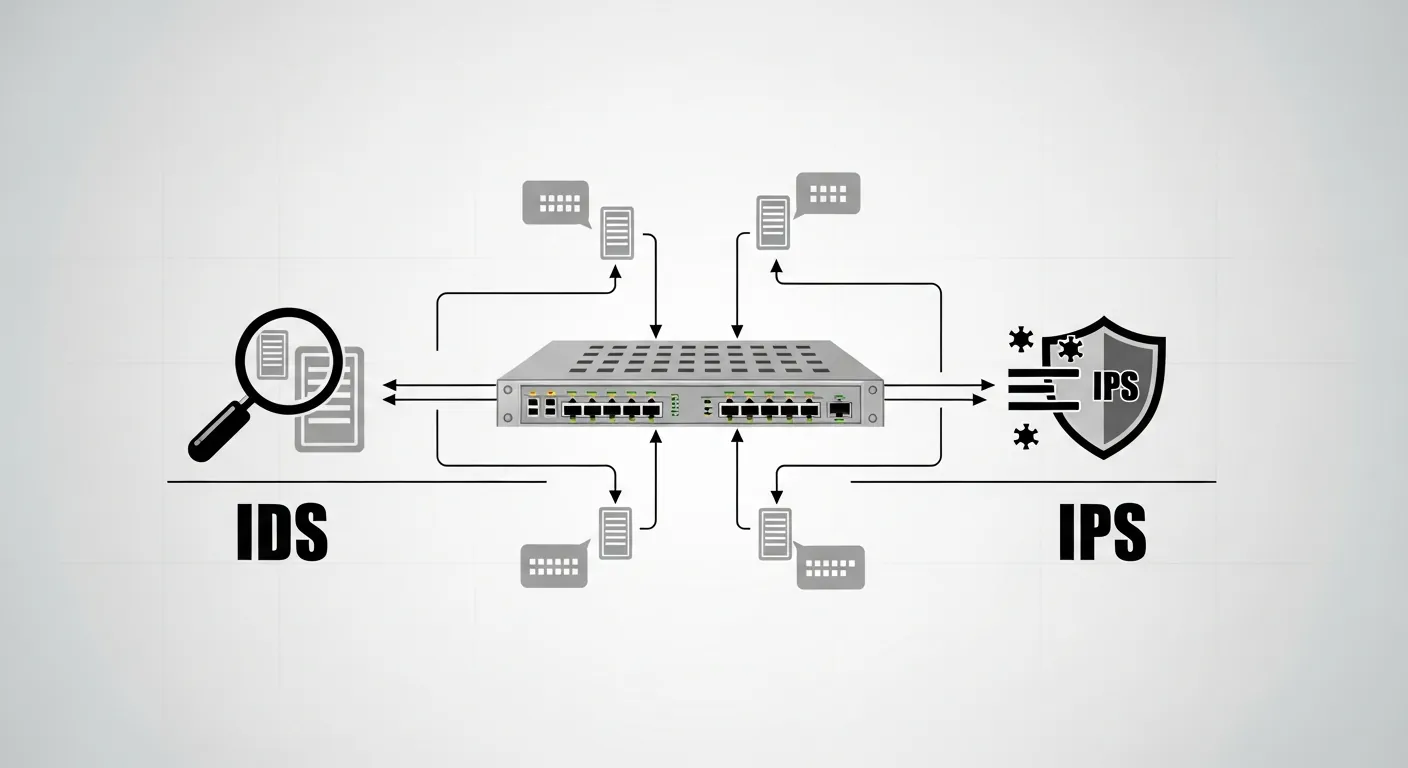

A principal diferenca entre um Intrusion Detection System (IDS) e um Intrusion Prevention System (IPS) reside na acao tomada apos a identificacao de uma ameaca. O IDS e um sistema passivo que monitora o trafego da rede, identifica comportamentos suspeitos e emite alertas para a equipe de seguranca, mas nao bloqueia o ataque. Ja o IPS e um sistema ativo que, alem de monitorar e alertar, intercepta e bloqueia automaticamente o trafego malicioso antes que ele atinja a rede, funcionando como uma linha de defesa direta.

Principais Aprendizados

- IDS (Deteccao): Funciona como um alarme de seguranca. Ele ve o invasor, registra a atividade e avisa os administradores, mas nao impede a entrada.

- IPS (Prevencao): Funciona como um seguranca armado. Ele detecta a intrusao e toma medidas imediatas para fechar a conexao e descartar pacotes maliciosos.

- Trabalho em Conjunto: Na maioria das infraestruturas modernas, ambas as tecnologias sao unificadas em sistemas IDPS ou integradas a Firewalls de Proxima Geracao.

Entendendo o Intrusion Detection System (IDS)

O Intrusion Detection System opera de forma passiva, o que significa que ele e colocado 'fora de banda' (out-of-band) no fluxo de trafego. Ele recebe uma copia do trafego da rede atraves de uma porta de espelhamento (SPAN port) no switch. Como ele nao esta no caminho direto dos dados, uma falha no IDS nao derruba a rede.

A principal funcao do IDS e fornecer visibilidade. Ele e excelente para identificar tentativas de reconhecimento por parte de hackers, como tecnicas de port scanning, onde o atacante mapeia portas abertas antes de lancar um ataque real. Ao gerar logs detalhados, o IDS ajuda as equipes de Security Operations Center (SOC) a entenderem as taticas dos atacantes e a realizarem analises forenses apos um incidente.

Entendendo o Intrusion Prevention System (IPS)

Diferente do IDS, o Intrusion Prevention System e implementado 'em linha' (inline) com o trafego. Isso significa que todos os pacotes de dados devem passar fisicamente pelo IPS antes de chegarem ao seu destino final na rede. Essa posicao estrategica permite que o IPS tome decisoes em tempo real.

Hoje em dia, os sistemas IPS raramente sao dispositivos isolados. Eles costumam vir integrados a um firewall de proxima geracao (NGFW) ou a solucoes UTM (Unified Threat Management). Quando o IPS detecta um pacote malicioso, ele pode descartar o pacote, redefinir a conexao TCP ou bloquear o endereco IP de origem temporariamente.

A Visao do NIST sobre Sistemas de Intrusao

De acordo com o National Institute of Standards and Technology (NIST), em sua publicacao especial 800-94, a linha entre IDS e IPS tornou-se tao tenue que a industria adotou o termo IDPS (Intrusion Detection and Prevention Systems). O NIST ressalta que a prevencao e apenas uma extensao logica da deteccao, exigindo altos niveis de precisao para evitar que trafego legitimo seja bloqueado acidentalmente (falsos positivos).

Metodos Comuns de Deteccao

Tanto o IDS quanto o IPS utilizam metodos semelhantes para descobrir que algo esta errado no trafego da rede. Os dois metodos primarios sao:

- Deteccao Baseada em Assinatura: Compara o trafego da rede com um banco de dados de padroes de ataques conhecidos (assinaturas). E altamente eficaz contra ameacas antigas e ja documentadas, mas falha contra ataques de dia zero (Zero-day).

- Deteccao Baseada em Anomalia: Utiliza aprendizado de maquina e estatisticas para criar uma linha de base do comportamento 'normal' da rede. Se houver um pico repentino de trafego, o que pode indicar tentativas de ataques DDoS, o sistema dispara um alerta.

Para manter as assinaturas e as regras de anomalia atualizadas, muitos fabricantes baseiam suas defesas no framework MITRE ATT&CK, uma base de conhecimento globalmente acessivel de taticas e tecnicas de adversarios baseada em observacoes do mundo real.

Qual Escolher para a Sua Infraestrutura?

A resposta curta e: voce provavelmente precisa de ambos, integrados em uma unica solucao. O IPS e fundamental para a defesa ativa da borda da rede, bloqueando ataques automatizados de forma instantanea. No entanto, o monitoramento passivo (estilo IDS) ainda e crucial para redes internas, onde o bloqueio acidental de trafego (falso positivo) pode paralisar sistemas criticos da empresa.

Alem disso, com o avanco do trabalho remoto e da computacao em nuvem, ferramentas tradicionais de borda estao sendo complementadas por arquiteturas modernas baseadas em ZTNA, garantindo que o monitoramento de intrusao ocorra ate mesmo em nivel de aplicacao, independentemente de onde o usuario esteja conectado.

Perguntas Frequentes

1. O IPS substitui o uso de um Firewall?

Nao. O firewall e focado em controle de acesso, bloqueando ou permitindo trafego com base em regras de portas e IPs. O IPS analisa o conteudo (payload) dos pacotes permitidos pelo firewall em busca de codigos maliciosos. Eles sao tecnologias complementares.

2. O que e um falso positivo no IPS?

Um falso positivo ocorre quando o IPS identifica erroneamente o trafego legitimo de um usuario ou sistema como sendo um ataque e o bloqueia. Isso exige um ajuste fino (tuning) constante das regras de seguranca por parte dos administradores.

3. Posso usar um IDS sem um IPS?

Sim. Muitas empresas usam IDS em segmentos internos da rede apenas para auditoria e visibilidade profunda, sem o risco de interromper comunicacoes criticas, deixando o bloqueio ativo (IPS) apenas no perimetro da rede.

0 Comentários