Principais Aprendizados

- O Burp Suite é a ferramenta padrão de mercado para testes de pentest em aplicações web.

- A técnica de interceptação de tráfego é o pilar fundamental para descobrir vulnerabilidades.

- A automação via Intruder permite testar vetores de ataque em larga escala com eficiência.

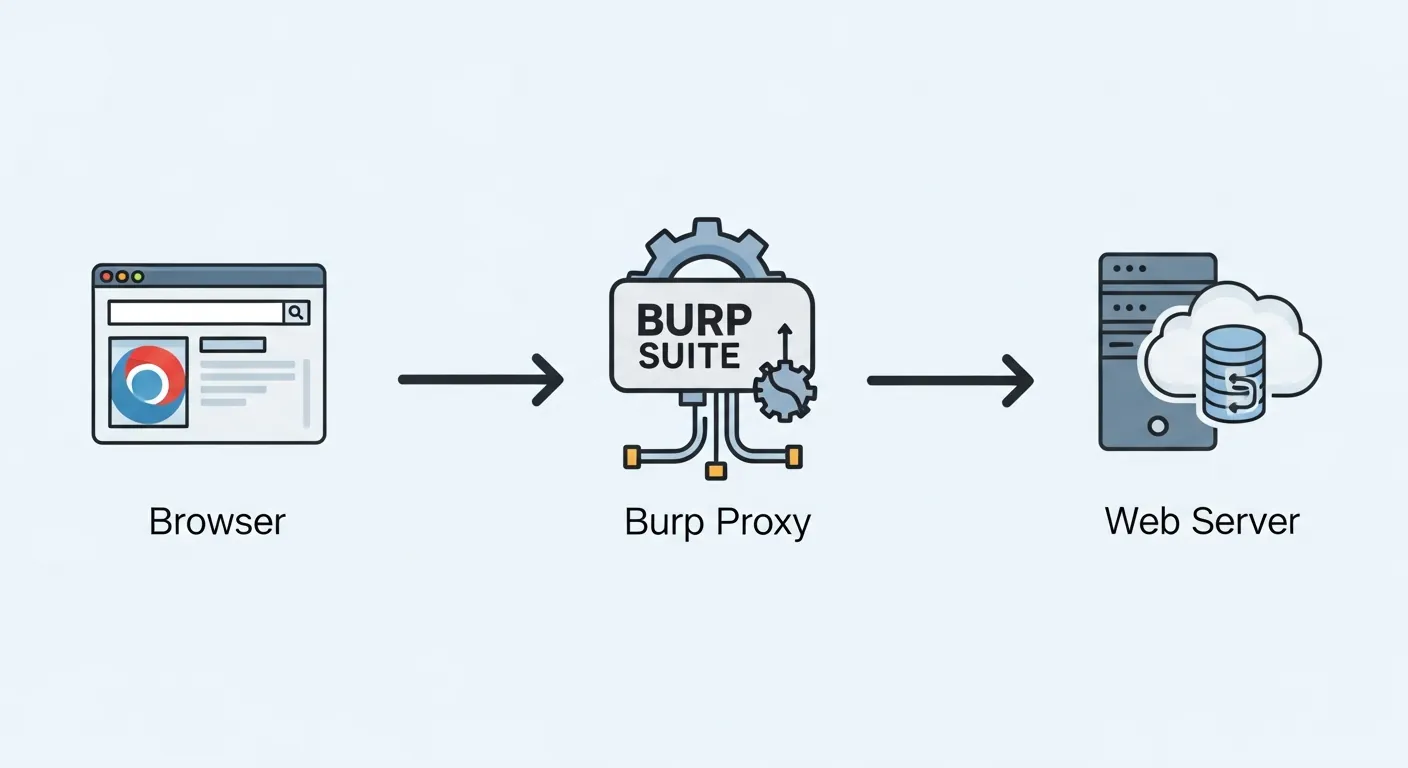

Se você deseja ingressar no mundo do pentest, dominar o Burp Suite é o seu primeiro passo obrigatório. Esta ferramenta atua como um proxy intermediário entre o seu navegador e o servidor web, permitindo a análise detalhada de cada pacote de dados enviado.

Para entender profundamente o cenário de ameaças, recomendo que você estude o guia completo para segurança em aplicações web, que detalha os riscos que o Burp ajuda a mitigar.

Configuração Inicial e Proxy

O Burp Suite funciona interceptando tráfego HTTP/S. Para começar, você deve configurar o seu navegador para rotear o tráfego através da porta 8080 do localhost. A documentação oficial da PortSwigger oferece o passo a passo técnico para essa integração inicial.

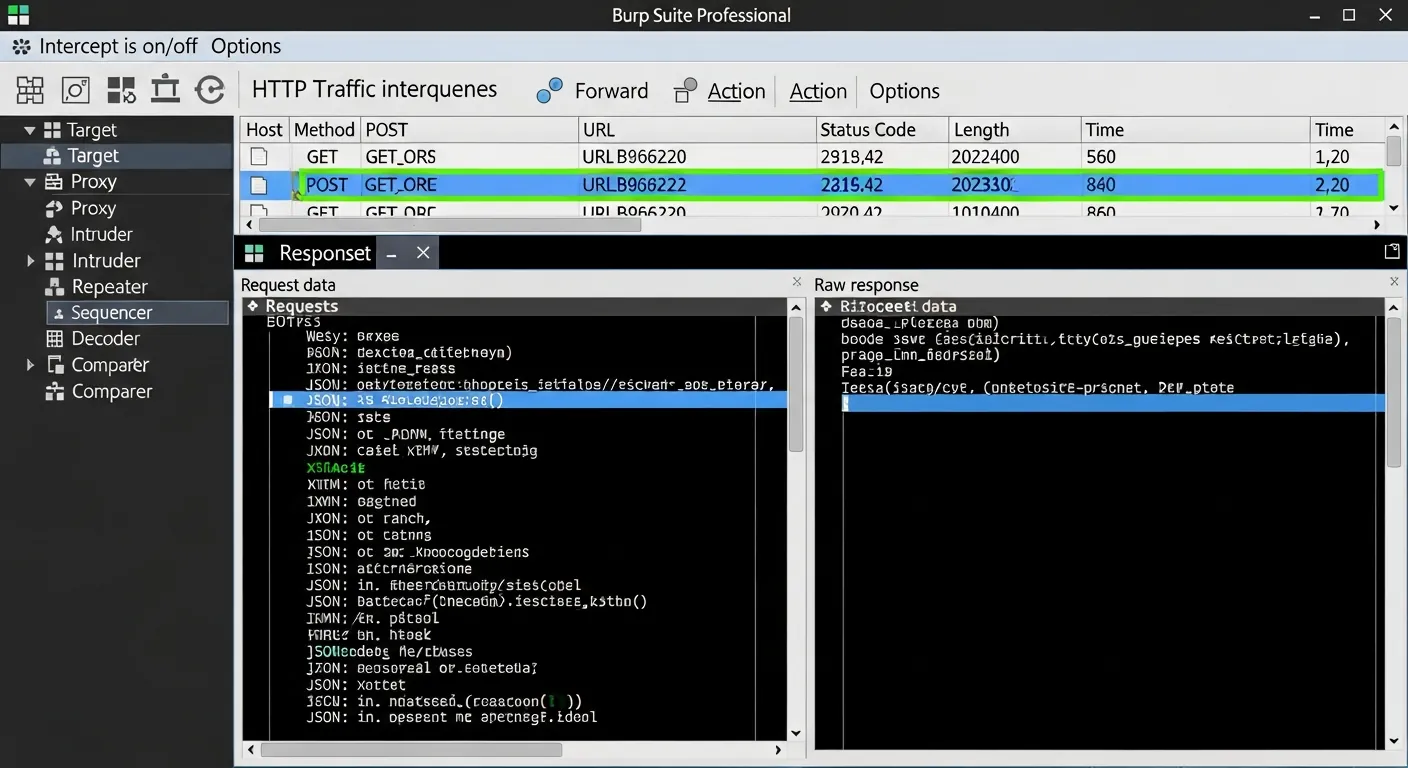

Interceptando Requisições

Com o proxy ativo, você pode pausar qualquer requisição, modificar parâmetros, alterar cabeçalhos ou manipular cookies antes que eles cheguem ao servidor. Isso é crucial quando você precisa testar falhas como SQL Injection, onde a manipulação de inputs é a chave para o sucesso do ataque.

Para praticar suas técnicas de forma isolada e segura, é recomendável criar seu próprio laboratório de hacking ético. Segundo normas de cibersegurança estabelecidas pelo NIST (National Institute of Standards and Technology), realizar testes em ambientes controlados é a melhor prática para evitar danos colaterais em produção.

Perguntas Frequentes

O Burp Suite é gratuito?

O Burp Suite possui uma versão 'Community' gratuita com ferramentas essenciais, enquanto a versão 'Professional' oferece automação avançada.

Preciso saber programar para usar o Burp?

Não é obrigatório, mas conhecimentos básicos de HTTP, HTML e JavaScript facilitam muito a interpretação dos dados capturados.

É legal usar o Burp Suite?

Sim, desde que utilizado para fins educacionais ou em ambientes onde você possui autorização expressa para realizar testes de intrusão.

0 Comentários