Principais Aprendizados

- O Nmap é a ferramenta padrão da indústria para descoberta de redes e auditoria de segurança.

- Scanning ético exige autorização prévia; nunca escaneie redes sem permissão.

- A interpretação correta dos resultados é tão importante quanto a execução dos comandos.

O Nmap (Network Mapper) é a ferramenta de código aberto mais respeitada para exploração de redes e auditoria de segurança. Aprender a usá-lo é dar o primeiro passo para se tornar um profissional de cibersegurança capaz de identificar vetores de ataque antes que agentes maliciosos o façam. Para começar com o pé direito, recomendo que você crie seu próprio laboratório para praticar sem riscos.

O que é o Nmap e por que ele é indispensável

O Nmap permite que administradores de rede descubram quais dispositivos estão ativos e quais serviços estão rodando. Segundo a documentação oficial do Nmap, ele utiliza pacotes IP brutos para determinar características da rede. Quando você deseja aprofundar sua análise, é comum aprender a usar Wireshark em conjunto, cruzando os dados coletados.

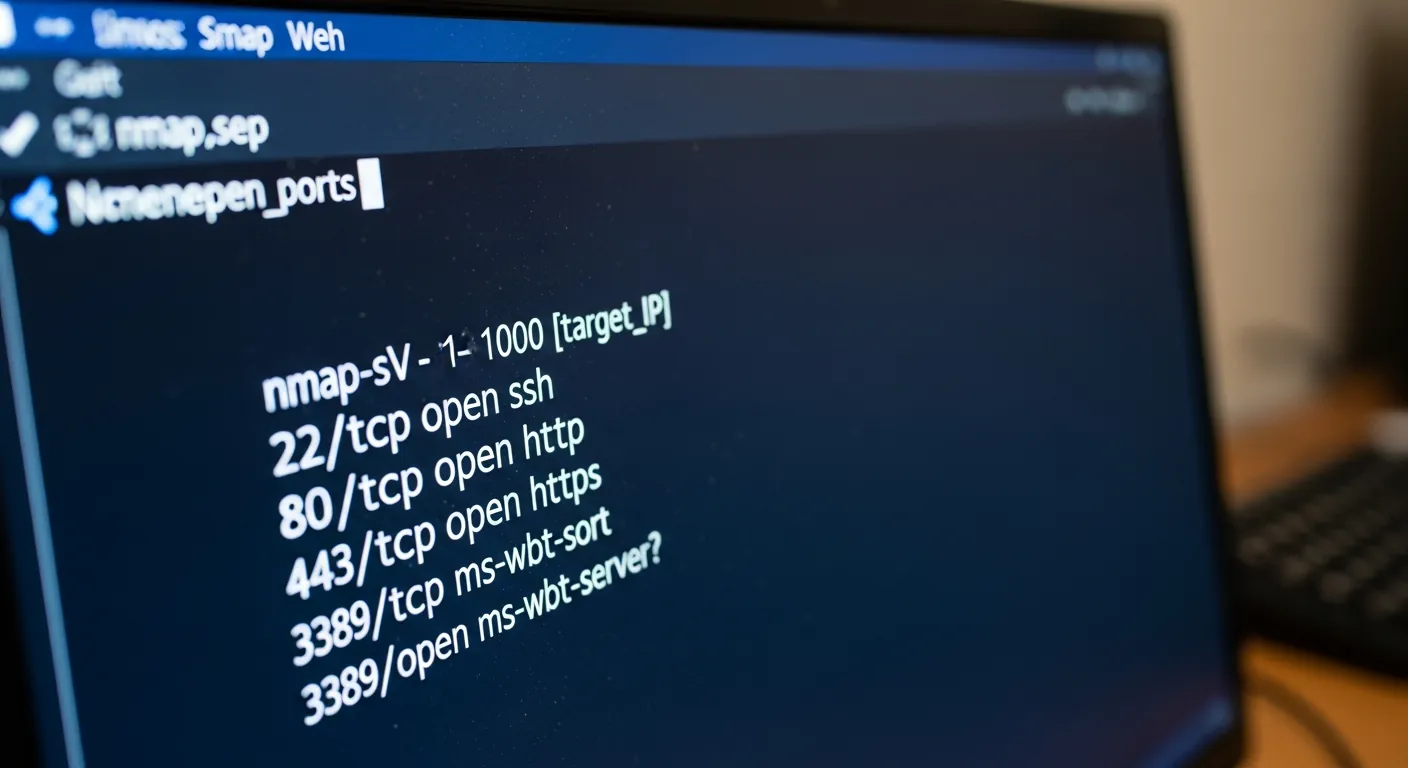

Comandos essenciais para scanning ético

Um scan básico pode revelar muito sobre a superfície de ataque. Ao realizar um scan de portas, você deve sempre seguir as diretrizes de segurança descritas pelo NIST para garantir a conformidade. Lembre-se, o conhecimento é uma arma de mão dupla; por isso, foque em hacking ético de sites para aplicar suas habilidades de forma construtiva.

Perguntas Frequentes

É ilegal usar Nmap em redes públicas?

Sim, escanear redes sem autorização expressa é considerado uma intrusão e pode levar a consequências legais graves.

Qual a diferença entre um scan SYN e um Connect scan?

O SYN scan é mais furtivo, pois não completa o handshake TCP, reduzindo os registros de log no alvo.

Como posso aprender mais sobre cibersegurança?

Explore guias sobre certificações em cibersegurança para estruturar sua carreira profissional.

0 Comentários