Principais Aprendizados

- Compreensão da arquitetura de sistemas operacionais e permissões.

- Importância de entender como mitigar vulnerabilidades através do estudo de ataques.

- A necessidade ética de aplicar conhecimentos apenas em ambientes controlados (sandboxes).

O desenvolvimento de software com capacidades de monitoramento é um campo complexo que exige um profundo entendimento de como o sistema operacional gerencia processos. Antes de aprender a criar um malware personalizado, é essencial compreender que o objetivo central é o estudo de vetores de defesa.

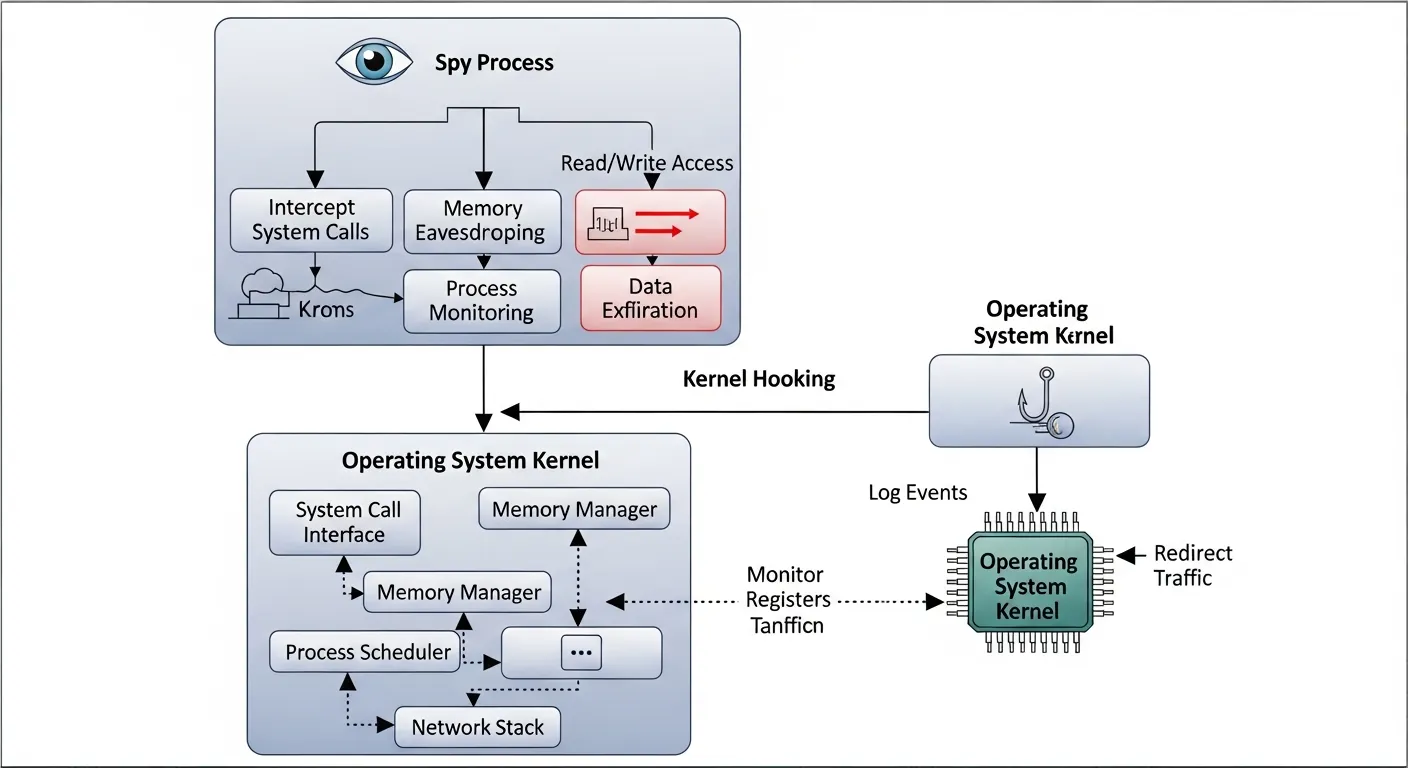

Arquitetura de um Software de Monitoramento

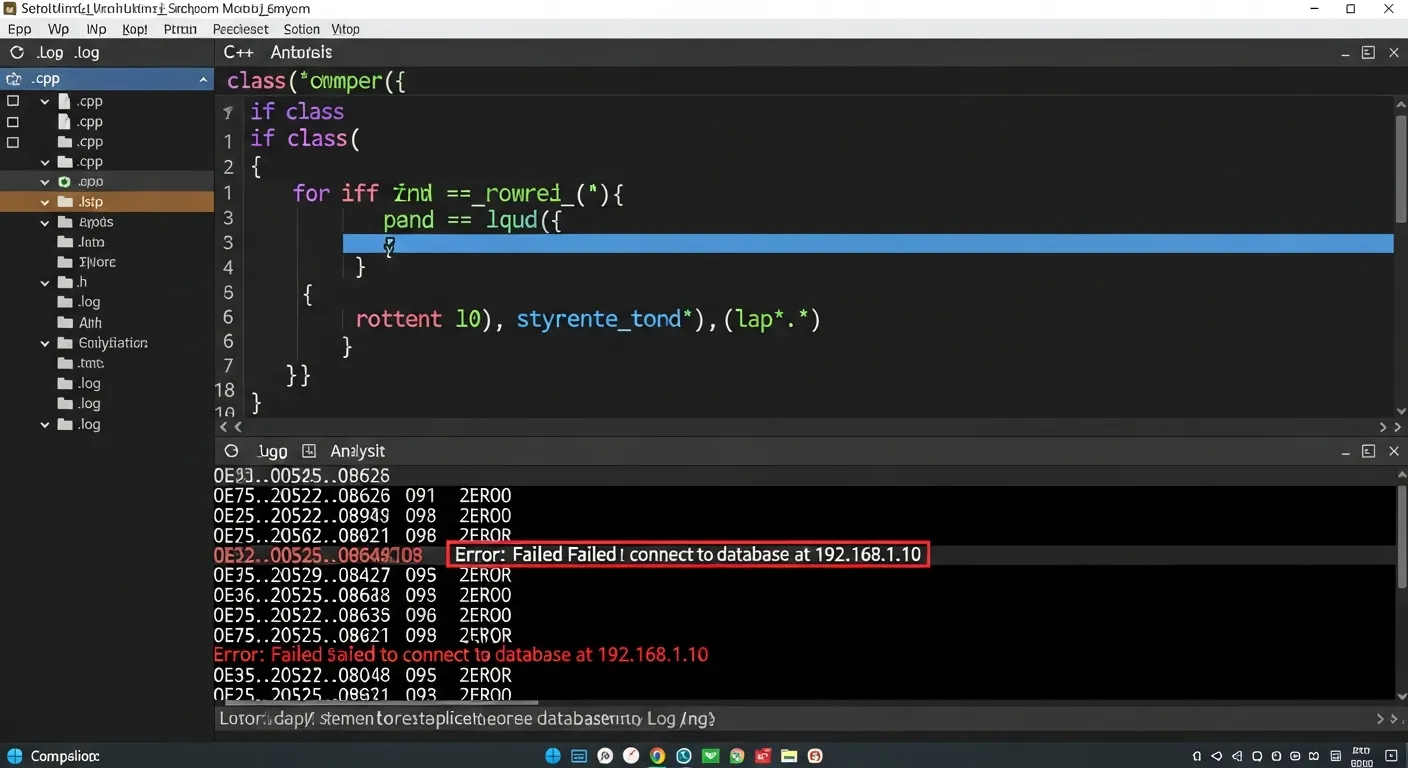

Um spyware eficiente opera através da captura de eventos do sistema. Técnicas como o uso de APIs de baixo nível permitem que desenvolvedores monitorem entradas de teclado, o que é o fundamento para criar um keylogger funcional em ambientes de teste. Conforme documentado pelo OWASP, a segurança de aplicações depende da visibilidade sobre como o código interage com as chamadas do sistema.

Desenvolvimento e Técnicas de Injeção

A persistência é um dos pilares de qualquer software que precise rodar automaticamente. Isso envolve frequentemente a manipulação de registros ou tarefas agendadas. O NIST enfatiza que o controle de acesso e a integridade do sistema são fundamentais para prevenir execuções não autorizadas.

Perguntas Frequentes

1. Criar spyware é legal?

O desenvolvimento de software de monitoramento só é legal quando realizado em ambientes de laboratório, com consentimento explícito e para fins estritamente educacionais ou de auditoria de segurança.

2. Quais linguagens são usadas?

C, C++ e Rust são as linguagens mais comuns devido ao acesso direto às APIs do sistema e gerenciamento de memória.

3. Como se proteger de spywares?

Utilize softwares de EDR (Endpoint Detection and Response), mantenha seu sistema atualizado e evite a execução de binários de fontes não confiáveis.

0 Comentários