Principais Aprendizados

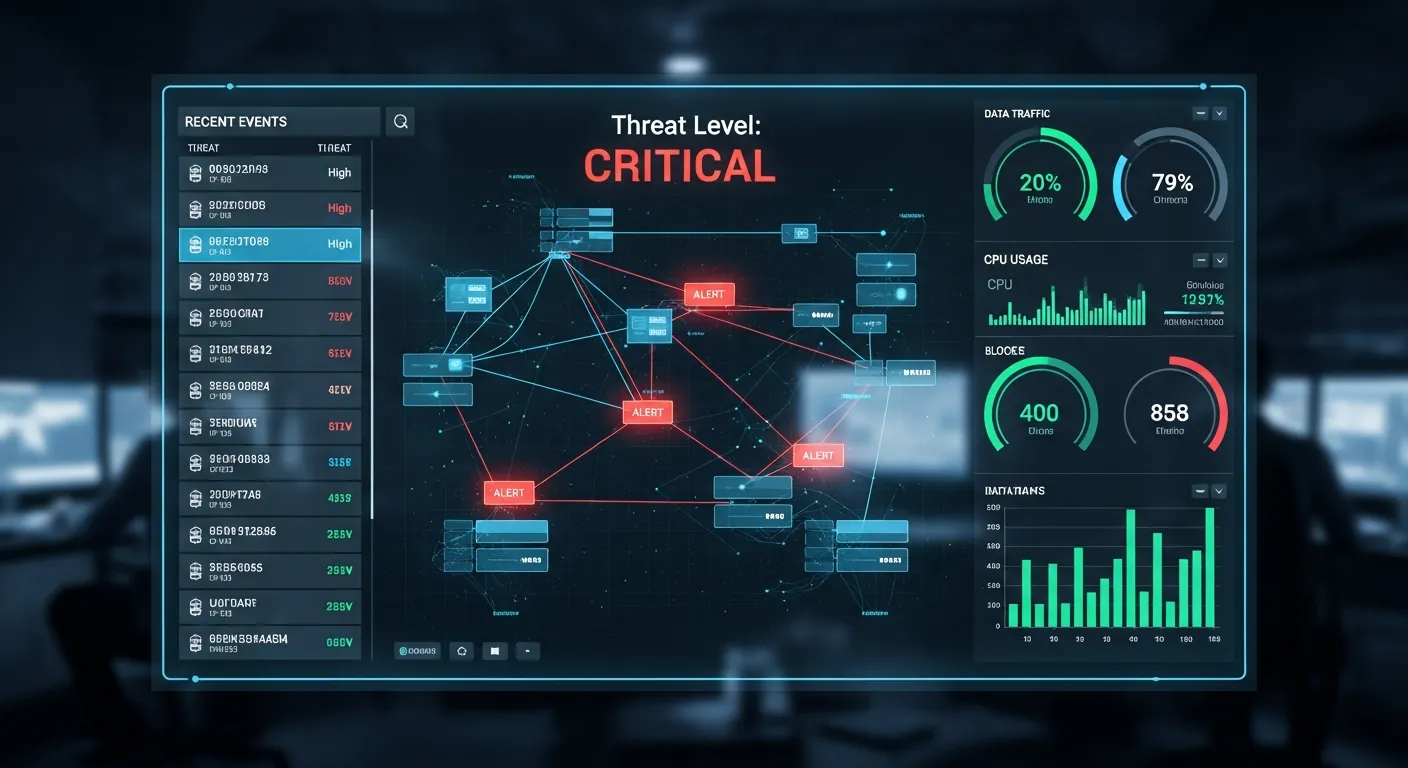

- Entender os vetores de ataque é o primeiro passo para fortalecer a segurança da rede.

- A espionagem indevida é uma violação grave de privacidade e leis de proteção de dados.

- Ferramentas de monitoramento legítimo são essenciais para a conformidade corporativa.

O acesso indevido a e-mails corporativos representa um dos maiores riscos para a integridade de uma organização. Compreender as técnicas avançadas de phishing é fundamental para qualquer gestor de TI que deseja blindar seus ativos digitais contra agentes maliciosos.

A segurança de e-mail não se resume apenas a senhas complexas. Conforme detalhado pelo NIST Cybersecurity Framework, a defesa em profundidade envolve monitoramento constante, autenticação multifator e treinamento contínuo das equipes contra engenharia social.

Muitas vezes, a curiosidade sobre como hackear contas de e-mail corporativas esconde, na verdade, uma necessidade de auditoria interna. É preciso distinguir entre o acesso monitorado permitido por políticas de conformidade e a invasão ilícita. Para garantir que sua empresa não seja vítima, a implementação de protocolos robustos, como orienta o OWASP Email Security Guide, é indispensável.

Perguntas Frequentes

1. É legal monitorar e-mails de funcionários? O monitoramento é permitido em contextos corporativos desde que haja ciência prévia, previsão em contrato e foco em fins de segurança e produtividade, respeitando a LGPD.

2. O que fazer se suspeitar de espionagem no e-mail? Imediatamente altere suas credenciais, ative o MFA (Autenticação Multifator) e solicite uma auditoria nos logs de acesso ao departamento de TI.

3. Como evitar ataques de phishing? Treinamento constante, uso de filtros anti-spam avançados e a verificação de remetentes são as barreiras mais eficazes contra o roubo de credenciais.

0 Comentários