Principais Aprendizados

- A maioria das invasões de e-mail não ocorre por hacking complexo, mas por falhas humanas.

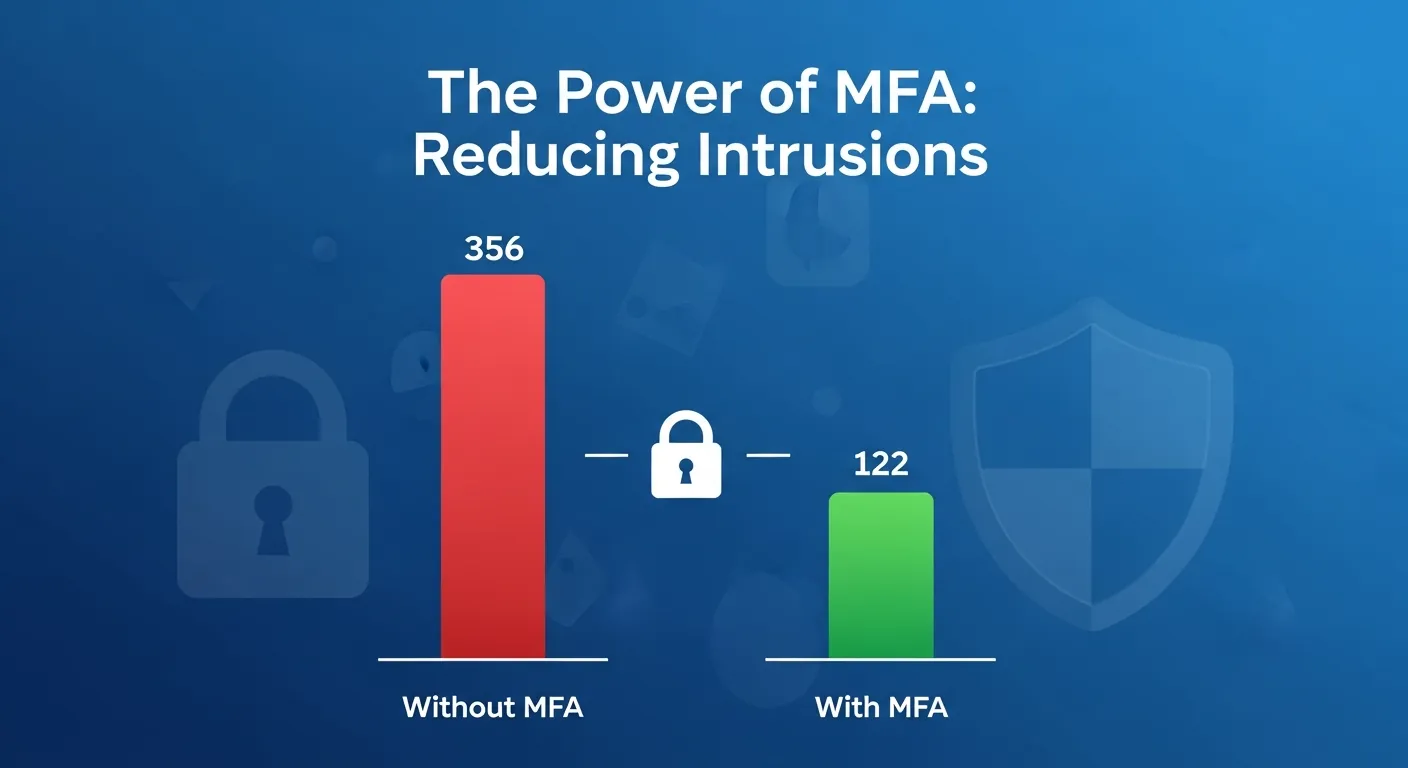

- O uso de autenticação multifator reduz drasticamente as chances de acesso indevido.

- Conhecer as técnicas avançadas de phishing é o primeiro passo para se proteger.

No cenário atual de 2026, a curiosidade sobre como acessar e-mails alheios é constante, mas é fundamental compreender os riscos e as vulnerabilidades técnicas envolvidas. A segurança digital baseia-se em camadas, e quando uma dessas camadas falha, o acesso a informações sensíveis pode ser comprometido.

O Cenário da Segurança Digital em 2026

A cibersegurança evoluiu, mas os métodos de ataque também. O acesso não autorizado, muitas vezes explorado em fóruns, frequentemente utiliza engenharia social. Segundo o NIST (National Institute of Standards and Technology), a implementação robusta de autenticação é a barreira primária contra ataques de credenciais. Entender como funcionam esses vetores é essencial para quem deseja aprender a proteger seus dados pessoais online de forma eficaz.

Por que a Autenticação de Dois Fatores é Crucial

Muitos usuários negligenciam o MFA (Multi-Factor Authentication). Sem ele, a senha é a única defesa, tornando o e-mail vulnerável a ataques de força bruta ou vazamentos de bancos de dados. A análise de ameaças pode ser consultada através da base de conhecimento do MITRE ATT&CK, que detalha como atacantes mapeiam vulnerabilidades em sistemas corporativos e pessoais.

Como Proteger suas Contas de E-mail contra Intrusões

Para manter a integridade da sua comunicação digital, siga estas diretrizes:

- Ative o MFA em todas as plataformas.

- Evite clicar em links de remetentes desconhecidos.

- Utilize gerenciadores de senhas complexas e únicas para cada serviço.

Perguntas Frequentes

1. É possível espionar e-mails sem ser detectado?

Não. Sistemas modernos de monitoramento e logs de segurança tornam qualquer acesso não autorizado rastreável rapidamente.

2. O uso de VPN ajuda na proteção?

Uma VPN mascara o IP, mas não protege contra phishing ou senhas fracas. A segurança deve ser holística.

3. O que fazer se suspeitar de acesso indevido?

Altere imediatamente a senha de todos os serviços vinculados e revogue sessões ativas em outros dispositivos.

0 Comentários