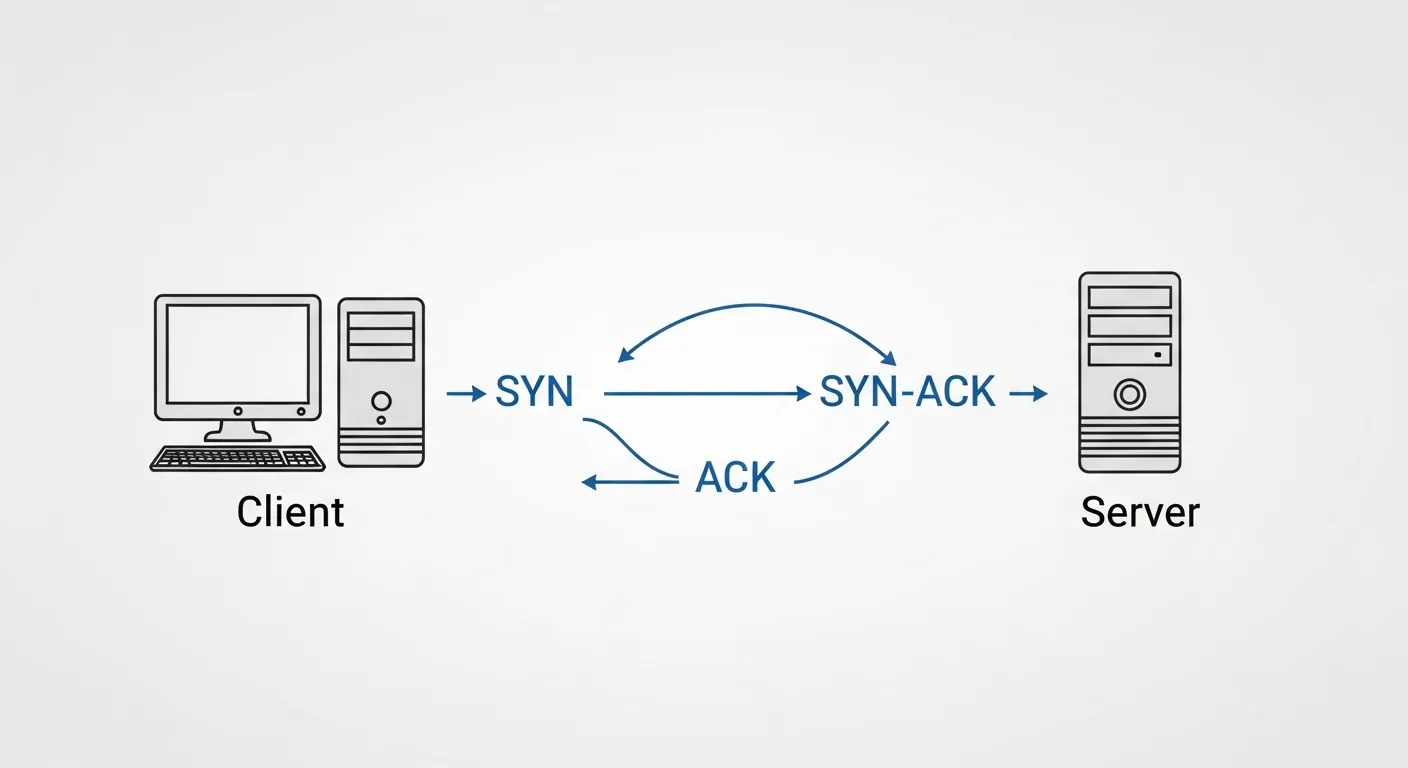

O processo de Three-Way Handshake do TCP (Transmission Control Protocol) é um método de três etapas usado para estabelecer uma conexão confiável entre um cliente e um servidor em uma rede IP. Ele consiste na troca sequencial de três pacotes de controle: SYN, SYN-ACK e ACK. Esse mecanismo garante que ambas as partes estejam sincronizadas, com portas abertas e prontas para transmitir e receber dados de forma segura antes que a comunicação real comece.

Principais Aprendizados

- O Handshake TCP requer três etapas fundamentais (SYN, SYN-ACK, ACK) para criar uma sessão de comunicação.

- Ele é o responsável por garantir a entrega confiável e ordenada dos pacotes, diferencial chave do protocolo TCP.

- Ferramentas de captura de pacotes permitem visualizar essa troca em tempo real para diagnóstico de redes.

Como Funciona a Dança de Três Passos do TCP?

Para que uma página web carregue ou um e-mail seja enviado, os computadores precisam 'conversar' e concordar com os termos da transmissão. Essa negociação inicial é dividida em três fases perfeitamente orquestradas.

Passo 1: SYN (Synchronize)

Tudo começa quando o dispositivo cliente deseja se conectar a um servidor. O cliente envia um pacote de dados com a flag SYN ativada. Isso é essencialmente um pedido que diz: "Olá, eu gostaria de abrir uma conexão com você. Meu número de sequência inicial é X."

Passo 2: SYN-ACK (Synchronize-Acknowledge)

Se o servidor estiver com a porta aberta e aceitar a conexão, ele responde com um pacote contendo duas flags ativadas: SYN e ACK. O servidor reconhece (ACK) o número de sequência do cliente somando 1 (X+1) e também envia seu próprio número de sequência inicial (Y). A mensagem traduzida seria: "Recebi seu pedido (ACK) e também quero sincronizar com você (SYN). Meu número é Y."

Passo 3: ACK (Acknowledge)

Por fim, o cliente recebe a resposta do servidor e precisa confirmar que a recebeu. Ele envia de volta um pacote com a flag ACK ativada, reconhecendo o número de sequência do servidor (Y+1). A partir deste exato milissegundo, a conexão TCP está oficialmente estabelecida e a transferência de dados da aplicação pode começar.

A Base da Confiabilidade: Por que não enviar os dados direto?

Você pode se perguntar por que a rede precisa perder tempo com saudações. A resposta está na confiabilidade. De acordo com a RFC 793 da IETF, documento científico e técnico que definiu o TCP em 1981, o protocolo foi desenhado para operar sobre redes não confiáveis (como a internet). O handshake garante que o destino existe, está ativo e aceita a comunicação.

É exatamente essa etapa de verificação que diferencia o TCP de outros protocolos. Ao estudar a fundo o TCP vs UDP, fica claro que o UDP não realiza nenhum handshake. Ele simplesmente dispara os dados, o que o torna mais rápido, porém suscetível à perda de pacotes sem que o remetente saiba.

O Handshake no Contexto das Camadas de Rede

O Three-Way Handshake opera exclusivamente na Camada 4 (Camada de Transporte) do Modelo OSI. Ele atua como o gerente de tráfego, garantindo que as camadas superiores (como a Camada de Aplicação, onde rodam o HTTP e o FTP) tenham um túnel virtual estável e livre de erros para trafegar suas informações.

Como Visualizar o Handshake na Prática

Para profissionais de TI, não basta apenas saber a teoria; é preciso ver os pacotes fluindo. Uma das melhores formas de analisar o tráfego e comprovar o funcionamento do handshake é utilizando analisadores de protocolo.

O software mais respeitado mundialmente para essa finalidade é o Wireshark. Segundo a documentação do site oficial do Wireshark, ao iniciar uma captura na sua interface de rede e abrir um site qualquer em seu navegador, você pode filtrar os pacotes digitando tcp.flags.syn==1. Isso revelará instantaneamente o início do handshake, permitindo que você inspecione os números de sequência, o tamanho da janela (Window Size) e outras opções cruciais negociadas nos primeiros milissegundos da conexão.

Perguntas Frequentes

O que acontece se o pacote SYN-ACK for perdido?

Se o pacote SYN-ACK for perdido no caminho, o cliente não enviará o ACK final. Após um tempo limite (timeout), o cliente assumirá que o pacote SYN original falhou e o retransmitirá, reiniciando o processo de handshake.

O que é um ataque SYN Flood?

É um ataque de negação de serviço (DDoS) onde o invasor envia milhares de pacotes SYN falsos para um servidor. O servidor responde com SYN-ACK e aloca recursos esperando o ACK final, que nunca chega. Isso esgota a memória do servidor, impedindo conexões legítimas.

O processo de encerramento da conexão também tem três etapas?

Não. O encerramento de uma conexão TCP geralmente utiliza um processo de quatro etapas (Four-Way Handshake) utilizando a flag FIN (Finish), pois cada lado da comunicação precisa encerrar sua transmissão de dados de forma independente.

0 Comentários