Configurar o SSH para acesso remoto seguro exige a substituicao do login tradicional por senhas pela autenticacao baseada em chaves criptograficas (preferencialmente Ed25519), a desativacao imediata do login direto do usuario root e a restricao de acessos no arquivo de configuracao sshd_config. Essas acoes conjuntas mitigam ataques de forca bruta, previnem a interceptacao de dados e garantem que apenas maquinas com a chave privada correspondente consigam estabelecer um tunel criptografado com o servidor.

Principais Aprendizados

- A autenticacao por chaves Ed25519 e superior ao RSA em seguranca e performance.

- Desabilitar o login do usuario root e senhas em texto claro e o passo mais critico da configuracao.

- Ferramentas adicionais como Fail2Ban bloqueiam IPs maliciosos automaticamente, criando uma camada extra de defesa.

Por que a configuracao padrao do SSH e um risco?

Quando um servidor Linux e exposto a internet com a porta 22 aberta e autenticacao por senha habilitada, ele se torna um alvo imediato. Redes de bots realizam varreduras constantes buscando falhas de seguranca. Segundo recomendacoes oficiais do NIST (National Institute of Standards and Technology), no documento NISTIR 7966, o gerenciamento inadequado de acessos SSH e uma das principais portas de entrada para ataques ciberneticos em infraestruturas criticas.

Passos Essenciais para Proteger seu SSH

1. Utilize Chaves Criptograficas Ed25519

O primeiro passo para uma administracao remota verdadeiramente blindada e abandonar as senhas. O algoritmo Ed25519 utiliza curvas elipticas, oferecendo um nivel de seguranca muito maior que o tradicional RSA, com chaves menores e processamento mais rapido. Para gerar sua chave, utilize o comando ssh-keygen -t ed25519 -C "seu_email@exemplo.com" na sua maquina local e copie a chave publica para o servidor.

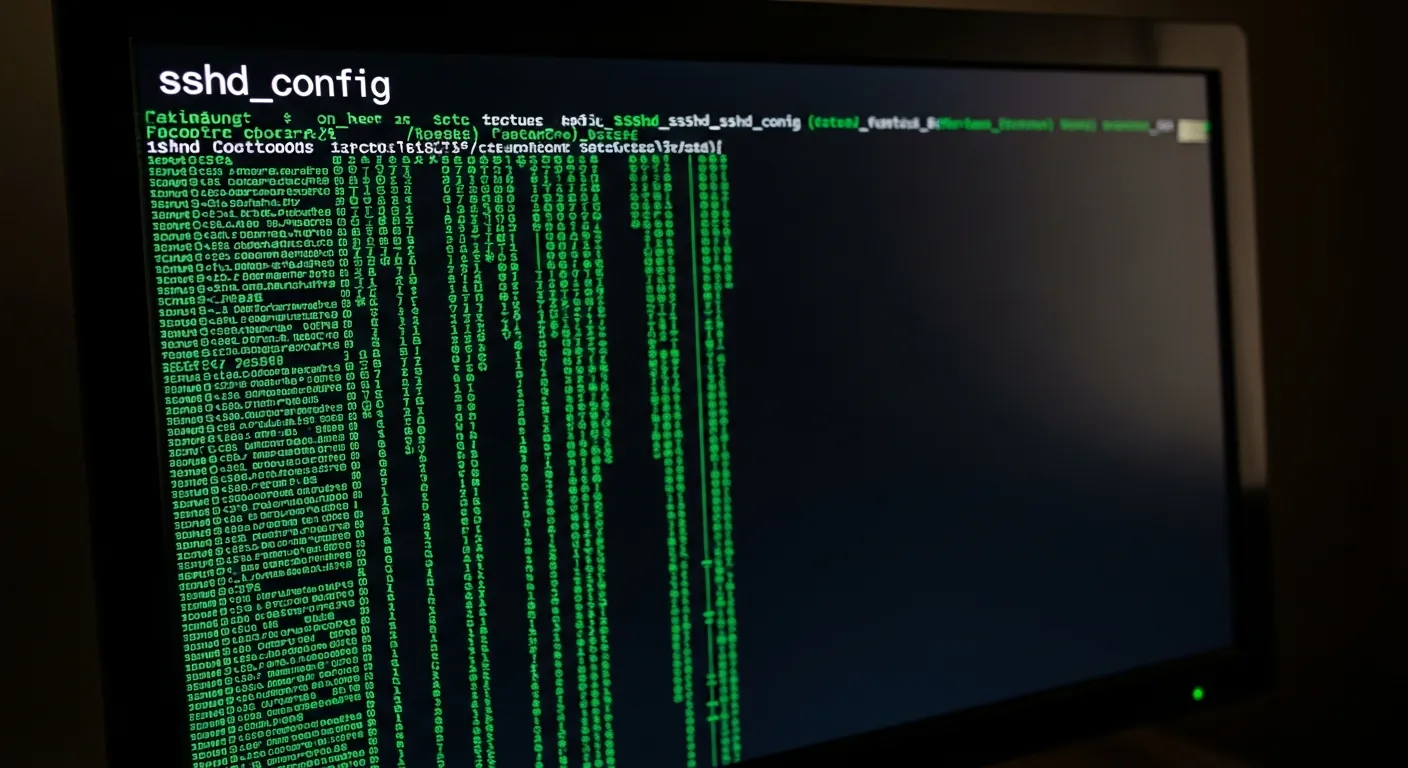

2. Edite o Arquivo sshd_config

Toda a seguranca do servico reside no arquivo /etc/ssh/sshd_config. Acesse este arquivo como superusuario e altere as seguintes diretivas fundamentais: defina PermitRootLogin no para impedir que invasores tentem adivinhar a senha do administrador maximo, e configure PasswordAuthentication no para forcar que apenas usuarios com a chave privada correta consigam logar.

3. Altere a Porta Padrao e Limite Usuarios

Embora mudar a porta nao seja uma medida de seguranca definitiva (security through obscurity), alterar a diretiva Port 22 para uma porta alta (ex: 2244) reduz em mais de 90% o ruido de bots nos logs do sistema. Alem disso, use a diretiva AllowUsers seu_usuario para restringir exatamente quem pode iniciar uma sessao no servidor.

Defesa Ativa e Monitoramento

Mesmo com chaves fortes, a seguranca em camadas (Defense in Depth) e vital. A implementacao de um software como o Fail2Ban analisa os logs de autenticacao e bane automaticamente IPs com multiplas tentativas de falha no firewall. Alem disso, em ambientes corporativos criticos, e altamente recomendado utilizar um Intrusion Detection System para analisar comportamentos anomalos na rede.

Para acessos de terceiros ou trabalho remoto de equipes inteiras, o ideal e nunca expor o SSH diretamente a internet publica. Nesses casos, o acesso deve ocorrer apenas apos o usuario se conectar a uma VPN segura. Manter-se atualizado com as ultimas correcoes do projeto OpenSSH tambem e mandatorio para evitar vulnerabilidades de dia zero.

Perguntas Frequentes

Mudar a porta padrao 22 realmente protege o servidor?

Mudar a porta nao impede ataques direcionados ou port scanners avancados, mas reduz drasticamente o volume de ataques automatizados (bots) que varrem a internet procurando especificamente por portas 22 abertas, mantendo os logs do seu servidor mais limpos.

Qual a diferenca entre chaves RSA e Ed25519?

O RSA e um algoritmo mais antigo baseado em fatoracao de numeros primos, que exige chaves grandes (como 4096 bits) para ser seguro hoje. O Ed25519 utiliza criptografia de curva eliptica, oferecendo maior seguranca e performance com chaves muito menores.

O que acontece se eu perder minha chave privada SSH?

Se a autenticacao por senha estiver desativada e voce perder a chave privada, voce perdera o acesso remoto via SSH de forma irreversivel. E vital manter backups seguros e criptografados da sua chave privada ou ter metodos de acesso alternativos, como um console de gerenciamento em nuvem.

0 Comentários