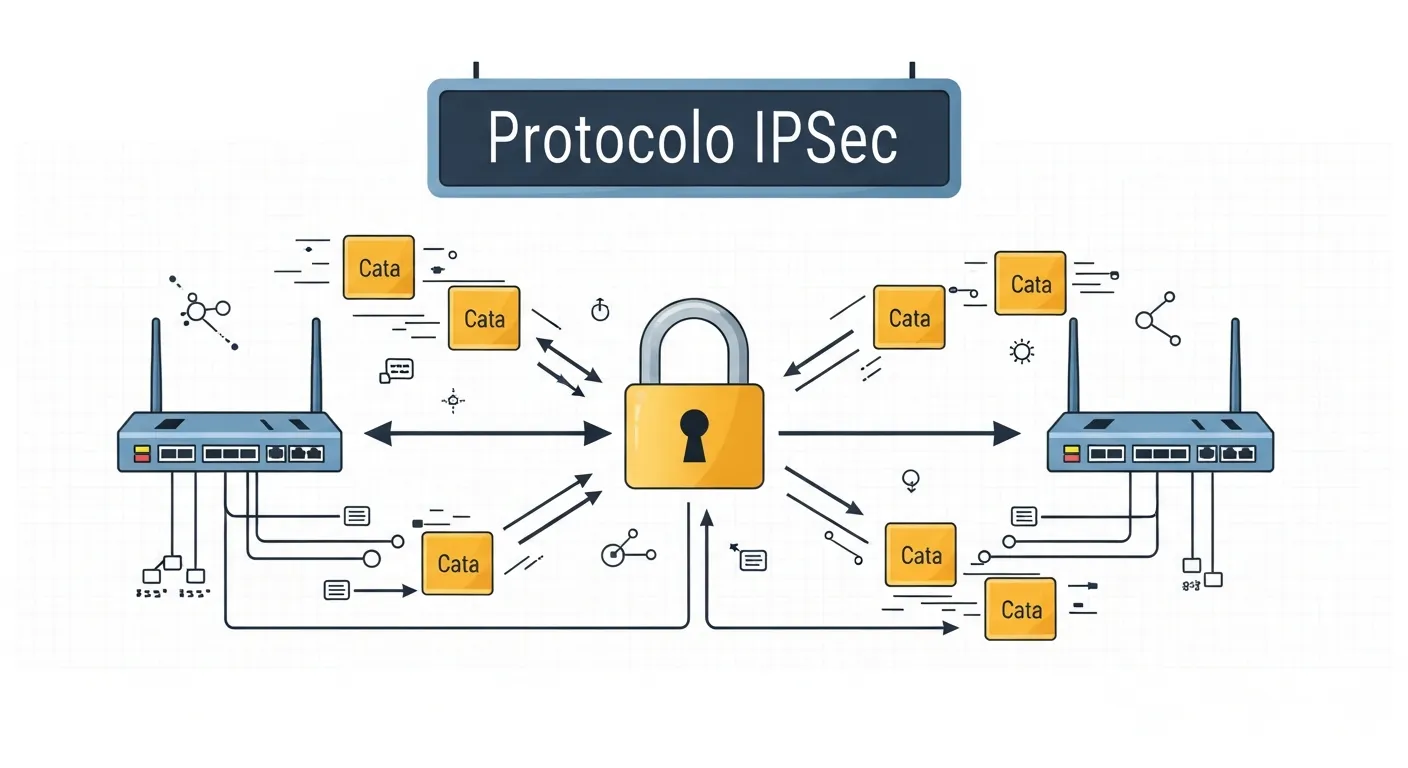

O IPsec (Internet Protocol Security) é um conjunto de protocolos de rede responsável por autenticar e criptografar pacotes de dados para garantir uma comunicação segura sobre redes IP. Diferente de outros protocolos de segurança que atuam na camada de aplicação, o IPsec opera diretamente na camada de rede (Camada 3 do Modelo OSI), protegendo todo o tráfego entre dispositivos, redes ou roteadores de forma transparente, sendo a tecnologia base para a criação de VPNs corporativas seguras.

Principais Aprendizados

- O IPsec opera na Camada de Rede, protegendo os dados independentemente da aplicação que os gerou.

- Ele utiliza três protocolos principais (AH, ESP e IKE) para garantir autenticação, integridade e confidencialidade.

- Pode operar no Modo Transporte (criptografa apenas os dados) ou no Modo Túnel (criptografa o pacote inteiro), sendo este último o padrão para VPNs.

O que é o Protocolo IPsec e Como Ele Funciona?

Quando enviamos informações pela internet, os dados são divididos em pequenos fragmentos chamados pacotes. Por padrão, o tráfego de internet (IPv4) não possui segurança nativa, o que significa que pacotes interceptados podem ser lidos por cibercriminosos. O IPsec foi desenvolvido para resolver essa vulnerabilidade, garantindo que a criptografia em trânsito seja aplicada de forma robusta e invisível para os usuários finais.

Segundo as definições arquitetônicas documentadas pela IETF (Internet Engineering Task Force) na RFC 4301, o IPsec não é um único protocolo, mas sim um framework. Ele estabelece uma relação de confiança entre dois pontos antes de qualquer transferência de dados, negociando chaves criptográficas e algoritmos de segurança.

Os Três Componentes Principais do IPsec

Para fornecer um nível de segurança de nível militar, o IPsec divide suas responsabilidades entre três subprotocolos vitais:

1. Authentication Header (AH)

O cabeçalho de autenticação (AH) garante a integridade e a autenticação da origem dos dados. Ele adiciona uma assinatura digital ao pacote, assegurando que as informações não foram adulteradas durante o trajeto. No entanto, o AH não criptografa os dados; ele apenas prova que o pacote veio de uma fonte confiável e está intacto.

2. Encapsulating Security Payload (ESP)

O ESP é o verdadeiro motor de confidencialidade do IPsec. Ele criptografa o conteúdo do pacote (payload), garantindo que, mesmo se interceptado, os dados sejam ilegíveis para terceiros. Além da criptografia, o ESP também pode fornecer autenticação, o que o torna muito mais utilizado do que o AH nas redes modernas.

3. Internet Key Exchange (IKE)

Antes que o AH ou o ESP possam entrar em ação, os dispositivos precisam concordar sobre como vão se comunicar. O IKE é o protocolo responsável por estabelecer as Associações de Segurança (SAs). Ele negocia os algoritmos e troca as chaves criptográficas de forma segura sobre uma rede não confiável.

Modos de Operação: Transporte vs. Túnel

A versatilidade do IPsec permite que ele seja implementado de duas maneiras distintas, dependendo da necessidade da rede:

- Modo Transporte: Apenas o payload (a carga útil dos dados) é criptografado. O cabeçalho IP original permanece intacto e visível. É frequentemente usado para comunicações host-a-host diretas.

- Modo Túnel: O pacote IP original inteiro é criptografado e encapsulado dentro de um novo pacote IP com um novo cabeçalho. Este modo é essencial para criar túneis seguros entre duas redes distintas (Site-to-Site VPN), ocultando as identidades dos dispositivos internos.

A Importância do IPsec nas Redes Modernas

A adoção massiva do trabalho remoto e a interconexão global de filiais corporativas tornaram o IPsec indispensável. De acordo com o guia de segurança do NIST (National Institute of Standards and Technology), a implementação adequada do IPsec é recomendada para proteger dados governamentais e corporativos sensíveis contra espionagem e ataques de interceptação.

Ao configurar uma VPN segura utilizando IPsec, as empresas garantem que seus funcionários possam acessar servidores internos de qualquer lugar do mundo, com a mesma segurança de quem está conectado fisicamente ao cabo de rede do escritório.

Perguntas Frequentes

Qual a diferença entre IPsec e SSL/TLS?

O IPsec opera na Camada 3 (Rede), protegendo todo o tráfego entre dois pontos, independentemente do aplicativo. Já o SSL/TLS opera na camada de aplicação, protegendo tráfegos específicos, como a navegação web (HTTPS) em um navegador.

O IPsec deixa a internet mais lenta?

Sim, pode haver uma leve perda de desempenho (overhead). Como o IPsec precisa criptografar e descriptografar pacotes, além de adicionar cabeçalhos extras, ele consome poder de processamento e aumenta ligeiramente o tamanho dos dados transmitidos.

O protocolo IPsec funciona com IPv6?

Sim, perfeitamente. Na verdade, quando o IPv6 foi desenvolvido, o suporte ao IPsec foi inicialmente projetado como um recurso obrigatório e nativo, embora implementações posteriores o tenham tornado opcional. Ele funciona de forma nativa e otimizada nas redes IPv6.

0 Comentários