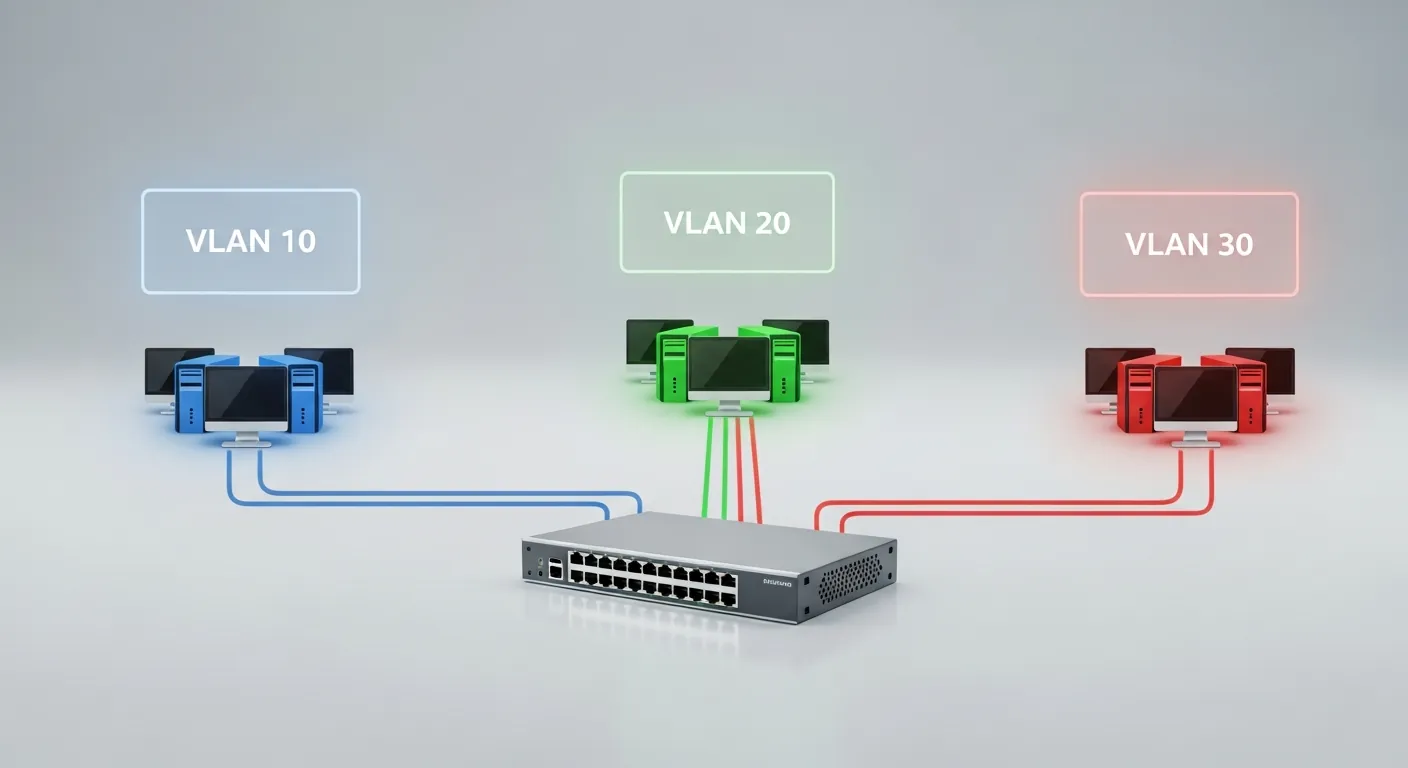

A segmentação de rede com VLANs (Virtual Local Area Networks) é a prática de dividir logicamente uma rede física em múltiplos domínios de broadcast independentes. Essa separação melhora o desempenho ao reduzir o tráfego desnecessário e aumenta drasticamente a segurança ao isolar dispositivos, impedindo movimentos laterais de malwares e invasores na infraestrutura corporativa.

Principais Aprendizados

- Isolamento de Tráfego: Separe dados, voz e gerenciamento em VLANs distintas para evitar gargalos de desempenho e falhas de segurança.

- Desativação da VLAN Padrão: Nunca utilize a VLAN 1 para tráfego de usuários, pois ela é um vetor comum para ataques de rede.

- Proteção de Trunks: Configure portas trunk manualmente e desative protocolos de negociação dinâmica para evitar ataques de VLAN Hopping.

O que é Segmentação de Rede com VLANs e Por Que é Crucial?

Em uma rede plana tradicional, todos os dispositivos compartilham o mesmo domínio de broadcast. Isso significa que um pacote enviado por um computador será recebido por todos os outros, consumindo largura de banda e expondo dados sensíveis. A segmentação via VLAN resolve esse problema criando redes lógicas independentes dentro do mesmo switch físico, operando na Camada 2 do Modelo OSI.

Segundo o Instituto Nacional de Padrões e Tecnologia dos EUA, em sua publicação NIST SP 800-125B, a segmentação de rede é uma das estratégias fundamentais de contenção para arquiteturas Zero Trust, garantindo que o comprometimento de um segmento não comprometa a rede inteira.

5 Melhores Práticas de Design e Segurança para VLANs

1. Nunca Utilize a VLAN 1 (VLAN Padrão)

Por padrão, todas as portas de um switch de fábrica pertencem à VLAN 1. Além disso, muitos protocolos de controle (como CDP, STP e VTP) trafegam por ela. Usar a VLAN 1 para dados de usuários facilita ataques cibernéticos. A melhor prática é criar uma VLAN de gerenciamento dedicada (ex: VLAN 99) e mover todas as portas não utilizadas para uma VLAN isolada (ex: VLAN 999), aliando isso a uma boa política de port security.

2. Separe o Tráfego por Função

Para garantir a Qualidade de Serviço (QoS) e a segurança, redes diferentes não devem se misturar. Crie VLANs específicas para:

- VLAN de Dados: Para computadores de usuários e impressoras.

- VLAN de Voz: Exclusiva para telefonia IP (VoIP), garantindo prioridade de tráfego.

- VLAN de Gerenciamento: Apenas para acesso SSH/HTTPS aos equipamentos de rede.

- VLAN de Convidados: Acesso restrito apenas à internet, sem comunicação com a rede interna.

3. Proteja as Portas de Trunk e o Padrão 802.1Q

As portas de trunk são responsáveis por transportar o tráfego de múltiplas VLANs entre switches, utilizando a marcação de quadros definida pelo padrão IEEE 802.1Q. Para evitar ataques de VLAN Hopping (salto de VLAN), você deve desativar o DTP (Dynamic Trunking Protocol) com o comando switchport nonegotiate e definir estaticamente a porta como trunk. Além disso, altere a VLAN Nativa para uma VLAN não utilizada.

4. Implemente Roteamento Inter-VLAN Seguro

VLANs não se comunicam entre si nativamente. Para que a VLAN de TI acesse a VLAN de Servidores, é necessário um roteador ou um switch Layer 3. No entanto, esse tráfego não deve fluir livremente. O roteamento inter-VLAN deve ser estritamente controlado por ACLs (Listas de Controle de Acesso) ou monitorado por um firewall de próxima geração que inspecione os pacotes em busca de anomalias.

5. Controle de Acesso e Autenticação Dinâmica

Atribuir VLANs estaticamente por porta pode ser ineficiente em redes grandes. A prática recomendada é utilizar a atribuição dinâmica através do padrão 802.1X. Com ele, o dispositivo só é colocado na VLAN correta após o usuário se autenticar em um servidor RADIUS. Esse processo garante que, independentemente de onde o usuário conecte o cabo, ele receberá o acesso correto, dependendo sempre de uma boa atribuição automática de IPs vinculada à sua credencial.

Perguntas Frequentes

O que é uma VLAN Nativa e por que devo alterá-la?

A VLAN Nativa é usada em portas trunk (802.1Q) para transportar tráfego que não possui a tag (marcação) de VLAN. Por padrão, é a VLAN 1. Alterá-la para uma VLAN não utilizada (como a VLAN 999) impede que invasores usem tráfego untagged para realizar ataques de salto de VLAN (VLAN hopping) e acessar redes restritas.

Qual a diferença entre uma VLAN de Dados e uma VLAN de Voz?

A VLAN de Dados transporta o tráfego comum de internet e arquivos gerado por computadores. A VLAN de Voz é configurada especificamente para telefones IP, permitindo que o switch aplique regras de Qualidade de Serviço (QoS) para priorizar pacotes de voz, evitando atrasos (delay) e perda de qualidade nas ligações, mesmo quando a rede de dados está congestionada.

Como as VLANs ajudam a conter ataques de Ransomware?

Ransomwares geralmente se espalham lateralmente pela rede infectando qualquer dispositivo no mesmo domínio de broadcast. Ao segmentar a rede com VLANs e usar firewalls ou ACLs entre elas, você cria barreiras físicas e lógicas. Se um computador na VLAN de RH for infectado, o malware não conseguirá alcançar a VLAN de Servidores ou a VLAN Financeira, limitando drasticamente o impacto do ataque.

0 Comentários