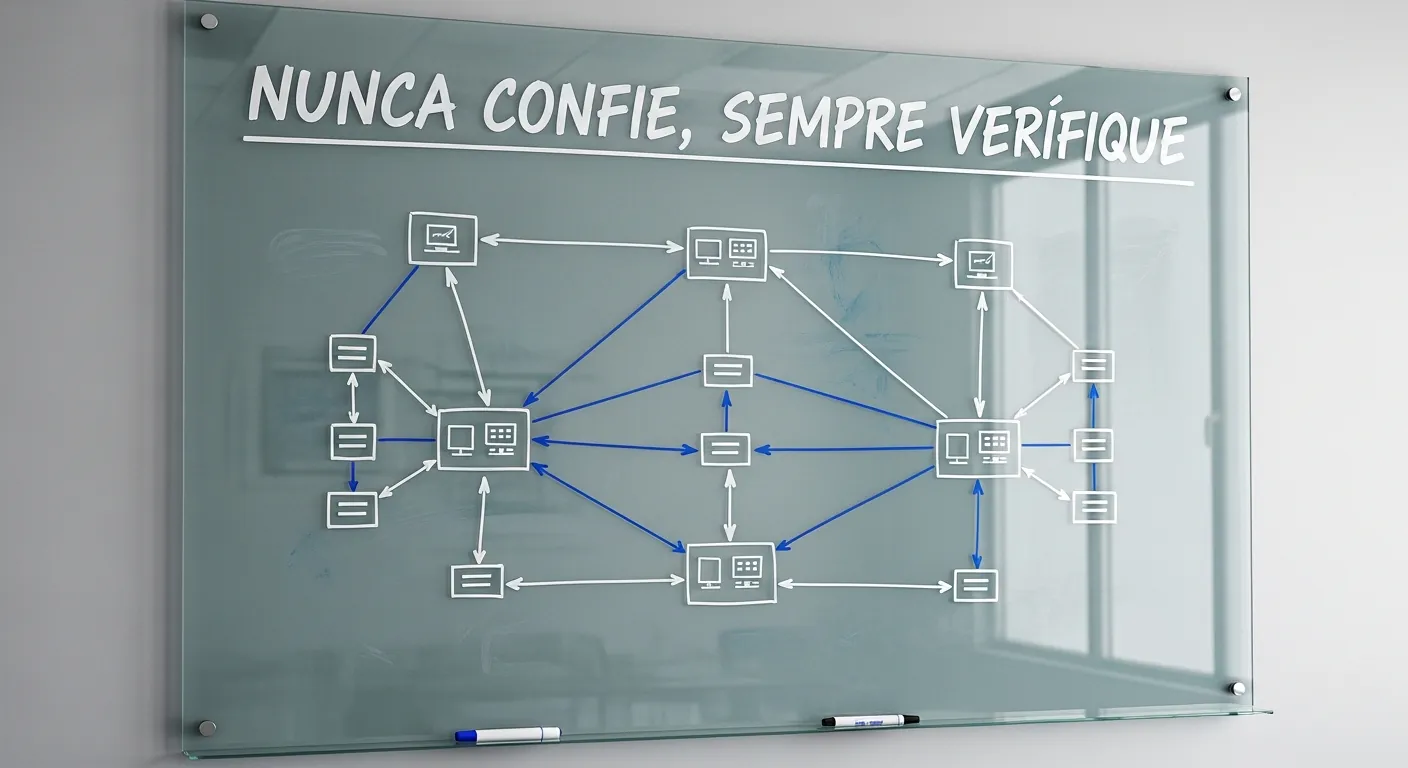

Zero Trust Architecture (ZTA) é um modelo de segurança cibernética baseado no princípio fundamental de "nunca confie, sempre verifique". Diferente das redes tradicionais que confiam automaticamente em qualquer dispositivo dentro do perímetro corporativo, o Zero Trust exige autenticação, autorização e validação contínua de todos os usuários, dispositivos e aplicativos, independentemente de estarem dentro ou fora da rede da empresa.

Principais Aprendizados

- O Zero Trust elimina a ideia de rede confiável; toda solicitação de acesso é tratada como se viesse de uma rede pública e hostil.

- A arquitetura depende de tecnologias como microsegmentação, autenticação multifator (MFA) e o princípio do menor privilégio.

- Sua adoção tornou-se essencial devido ao aumento do trabalho remoto e da computação em nuvem, sendo o padrão ouro recomendado por órgãos governamentais e institutos de pesquisa.

Com a dissolução do perímetro tradicional de rede, o modelo antigo de segurança comparado a um "castelo com fosso" (onde o que está dentro é confiável e o que está fora é inimigo) tornou-se obsoleto. É aqui que a arquitetura de confiança zero entra em cena, mudando o foco da proteção da rede para a proteção de dados e identidades.

Como Funciona o Conceito 'Nunca Confie, Sempre Verifique'?

Na prática, o Zero Trust assume que a rede já foi comprometida. Portanto, nenhuma conexão é permitida até que a identidade do usuário e a integridade do dispositivo sejam rigorosamente comprovadas. Isso é feito por meio de políticas dinâmicas de acesso que avaliam o contexto de cada solicitação, como a localização, o horário, a postura de segurança do dispositivo e o comportamento do usuário.

Para implementar essa verificação contínua, muitas empresas adotam soluções de ZTNA, que criam um túnel seguro e criptografado entre o usuário e o aplicativo específico que ele precisa acessar, ocultando o restante da infraestrutura contra possíveis ataques de movimento lateral.

Os Pilares Fundamentais do Zero Trust

Para que uma arquitetura Zero Trust seja eficaz, ela deve ser construída sobre pilares tecnológicos e estratégicos sólidos. Abaixo, detalhamos os três principais:

1. Autenticação e Verificação Contínua (MFA)

A Autenticação Multifator (MFA) é obrigatória no Zero Trust. No entanto, o modelo vai além do login inicial. A verificação é contínua. Se um usuário logado subitamente tenta baixar um volume massivo de dados ou acessa o sistema de um país diferente, o sistema de confiança zero exigirá uma reautenticação imediata ou bloqueará a ação.

2. Microsegmentação de Rede

A microsegmentação divide a rede em zonas de segurança granulares, isolando cargas de trabalho individuais. Se um hacker conseguir violar um servidor, a microsegmentação impede que ele se mova lateralmente para outros servidores críticos. É como colocar portas blindadas em todos os corredores e salas de um edifício, em vez de apenas na entrada principal.

3. Princípio do Menor Privilégio (PoLP)

O Princípio do Menor Privilégio garante que os usuários tenham apenas o nível de acesso estritamente necessário para realizar suas funções, e apenas pelo tempo necessário. Configurar um bom controle de acesso baseado em funções (RBAC) reduz drasticamente a superfície de ataque caso uma conta seja comprometida.

Por Que o Zero Trust é o Futuro da Cibersegurança?

A adoção do Zero Trust explodiu nos últimos anos. Com a migração massiva para a nuvem e o modelo de trabalho híbrido, os dados não residem mais em um único data center corporativo. Eles estão espalhados por dezenas de serviços SaaS e dispositivos móveis.

Segundo o Relatório de Custo de Violação de Dados da IBM, organizações que não utilizam a arquitetura Zero Trust sofrem perdas financeiras significativamente maiores em casos de vazamento de dados. O relatório destaca que a implementação madura do Zero Trust pode economizar milhões de dólares ao conter violações rapidamente.

Além disso, o NIST (National Institute of Standards and Technology) publicou a publicação especial 800-207, que se tornou o padrão global e a diretriz oficial do governo americano para a implementação de arquiteturas de confiança zero. Para suportar essa infraestrutura, o uso de um Firewall de Próxima Geração é frequentemente integrado para inspeção profunda de pacotes e prevenção de intrusões em tempo real.

Zero Trust vs. Segurança de Perímetro Tradicional

Historicamente, a segurança de TI baseava-se na criação de um perímetro forte. Uma vez que o usuário passava pelo firewall ou se conectava via VPN, ele recebia acesso amplo à rede interna. O problema desse modelo é que, se um cibercriminoso roubar as credenciais de um funcionário, ele terá passe livre para explorar toda a rede corporativa.

Embora configurar uma VPN segura ainda seja útil para muitos cenários, o Zero Trust substitui a confiança implícita da rede pela confiança baseada na identidade. Em vez de conectar o usuário à rede inteira, o Zero Trust conecta o usuário apenas ao aplicativo específico que ele está autorizado a usar.

Perguntas Frequentes

O que significa Zero Trust?

Zero Trust, ou Confiança Zero, é um modelo estratégico de segurança cibernética que exige a verificação rigorosa da identidade de todas as pessoas e dispositivos que tentam acessar recursos em uma rede privada, independentemente de estarem dentro ou fora do perímetro da rede.

Qual a diferença entre Zero Trust e ZTNA?

Zero Trust é a filosofia e a arquitetura geral de segurança baseada no princípio de não confiar em nada por padrão. ZTNA (Zero Trust Network Access) é a tecnologia específica e o software utilizado para implementar essa filosofia, fornecendo acesso seguro a aplicativos privados sem expor toda a rede.

O Zero Trust elimina a necessidade de senhas?

Embora o Zero Trust não elimine as senhas automaticamente, ele incentiva fortemente o uso de métodos de autenticação sem senha (passwordless), biometria e Autenticação Multifator (MFA) para garantir que a identidade do usuário seja validada de forma muito mais segura do que apenas com o uso de credenciais tradicionais.

0 Comentários