O que é um Ataque de Negação de Serviço (DoS)?

Imagine que você deseja entrar em sua loja favorita, mas uma multidão orquestrada bloqueia intencionalmente a entrada. Ninguém entra, ninguém sai. No universo digital, um ataque de Negação de Serviço (Denial of Service - DoS) opera sob a mesma premissa: seu objetivo é tornar um serviço online — como um site, aplicativo ou uma Rede de computadores — completamente inacessível para seus usuários legítimos.

Diferente de ataques que visam roubar dados, o DoS foca na interrupção. O agressor inunda o sistema-alvo com um volume colossal de tráfego ou solicitações maliciosas, esgotando seus recursos até o ponto de colapso. Para qualquer profissional ou entusiasta de cibersegurança, compreender a mecânica e o impacto de um ataque DoS é um pilar fundamental do conhecimento.

Como um Ataque DoS Funciona na Prática?

O princípio de um ataque DoS é a exaustão de recursos. Todo servidor possui limites de processamento (CPU), memória (RAM) e largura de banda. O atacante explora essas limitações, enviando um fluxo contínuo e avassalador de pacotes de dados. Ao tentar processar cada solicitação ilegítima, o servidor se degrada, ficando lento, instável e, por fim, caindo, negando o serviço a todos os usuários.

Principais Vetores de Ataques DoS

Ataques DoS podem ser executados através de diversas técnicas, geralmente classificadas em duas categorias principais:

- Ataques de Inundação (Volumétricos): O método mais comum, focado em saturar a largura de banda do alvo.

- SYN Flood: Explora o "aperto de mão de três vias" (three-way handshake) do protocolo TCP. O atacante envia múltiplos pacotes SYN (solicitação de conexão), mas nunca completa o processo com o pacote ACK final. O servidor mantém essas conexões semiabertas, consumindo todos os seus recursos até não poder aceitar novas conexões legítimas.

- UDP Flood: Inunda portas aleatórias do servidor com pacotes UDP. O servidor verifica se há alguma aplicação escutando nessas portas e, ao não encontrar, responde com um pacote ICMP de "destino inacessível", consumindo sua capacidade de processamento.

- Ataques de Camada de Aplicação (Lógicos): Mais sofisticados, estes ataques visam vulnerabilidades específicas no software do servidor, como em servidores web Apache, Windows IIS ou APIs. Em vez de força bruta, eles enviam solicitações aparentemente legítimas, mas criadas para explorar uma falha de lógica que causa o travamento (crash) do serviço, exigindo muito menos largura de banda para serem eficazes.

Motivações: Por que Lançar um Ataque DoS?

As razões por trás de um ataque de negação de serviço são variadas, indo de protestos digitais a crimes financeiros.

Diferentes Impulsos para o Crime

- Hacktivismo: Grupos ativistas usam ataques DoS para protestar contra políticas de governos ou ações de empresas, tirando seus sites do ar como forma de manifestação.

- Competição Desleal: Empresas inescrupulosas podem contratar atacantes para derrubar o site de um concorrente durante um período crucial de vendas, como a Black Friday, causando prejuízo financeiro e de reputação.

- Extorsão (Ransom DDoS): Criminosos lançam um ataque e exigem um pagamento (geralmente em criptomoedas) para cessar a investida, sequestrando a disponibilidade do serviço.

- Cortina de Fumaça: Ataques DoS podem ser usados para distrair as equipes de segurança enquanto um ataque mais sério, como uma invasão para roubo de dados, ocorre em segundo plano.

Qual a Diferença Crucial entre DoS e DDoS?

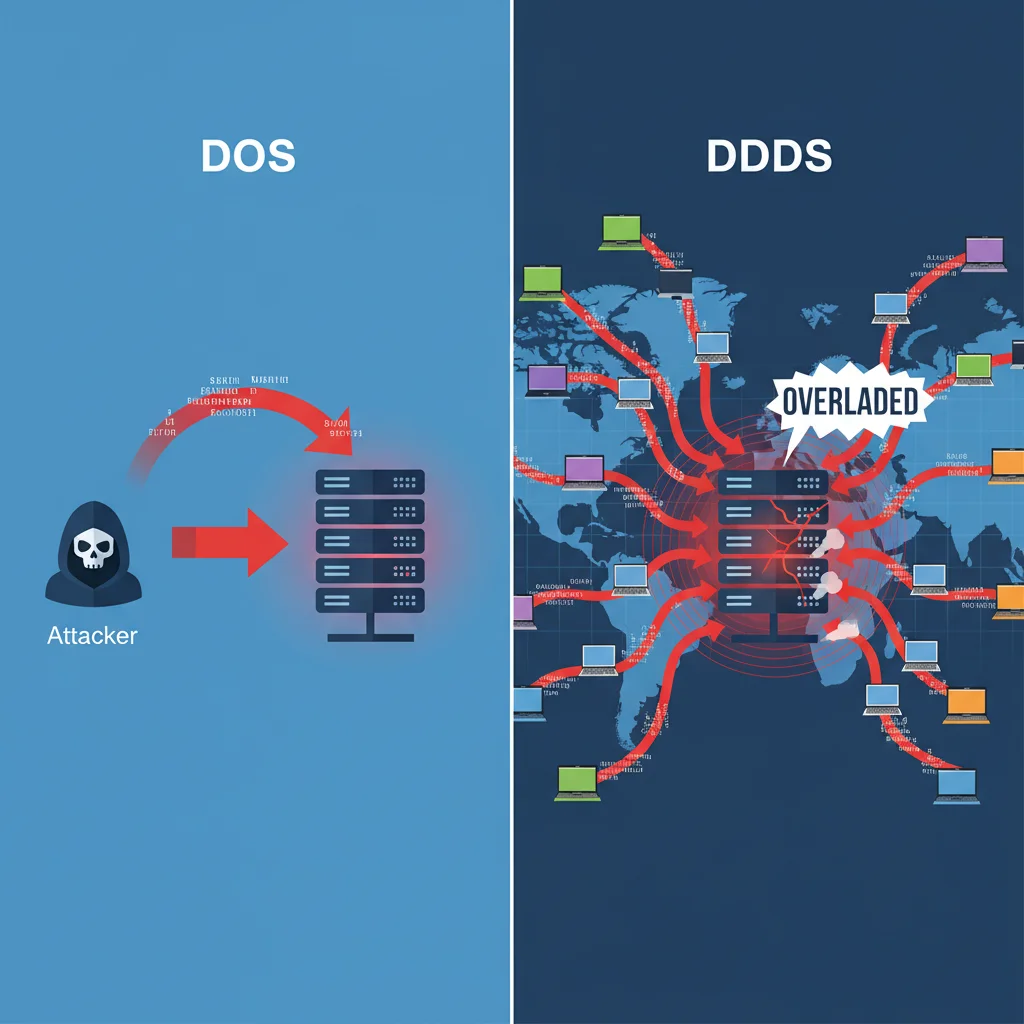

Embora relacionados, DoS e DDoS (Negação de Serviço Distribuída) possuem uma diferença fundamental: a escala e a origem do ataque.

- DoS (Denial of Service): O ataque é originado de uma única fonte (um único computador ou servidor). Isso o torna mais simples de identificar e bloquear, pois basta filtrar o tráfego vindo daquele endereço IP específico.

- DDoS (Distributed Denial of Service): O ataque é orquestrado a partir de múltiplas fontes distribuídas. Geralmente, o agressor utiliza uma botnet, uma rede de milhares de dispositivos comprometidos (computadores, câmeras, roteadores) que atacam o alvo simultaneamente.

O caráter distribuído dos ataques DDoS os torna exponencialmente mais poderosos e difíceis de mitigar, pois é um desafio complexo diferenciar o tráfego malicioso do fluxo de usuários legítimos.

Exemplos Históricos e o Impacto Real

Ataques de negação de serviço não são apenas teóricos. Eles moldaram a internet e continuam a ser uma ameaça relevante.

- Mafiaboy (2000): Um adolescente canadense conhecido como "Mafiaboy" orquestrou um dos primeiros ataques DDoS de grande repercussão, derrubando gigantes como Yahoo!, Amazon, Dell, eBay e CNN. O evento expôs a fragilidade da infraestrutura da internet na época.

- Ataque à Dyn (2016): Utilizando a botnet Mirai, composta por dispositivos de IoT (Internet of Things) mal configurados, este ataque massivo teve como alvo a provedora de DNS Dyn. O resultado foi a interrupção de serviços como Twitter, Netflix, Spotify e The New York Times para milhões de usuários em todo o mundo.

Como se Proteger e Mitigar Ataques de Negação de Serviço?

Embora não exista uma solução 100% infalível, uma abordagem de defesa em camadas pode reduzir drasticamente o risco e o impacto de um ataque DoS ou DDoS.

Estratégias de Defesa Essenciais

- Limitação de Taxa (Rate Limiting): Configurar servidores para limitar o número de solicitações que um único endereço IP pode fazer em um determinado período. Isso ajuda a mitigar ataques de força bruta e floods de camada de aplicação.

- Web Application Firewall (WAF): Um WAF atua como um escudo protetor para aplicações web. Ele analisa o tráfego HTTP/HTTPS e consegue identificar e bloquear requisições maliciosas, como as usadas em ataques de camada de aplicação, antes que cheguem ao servidor.

- Rede de Distribuição de Conteúdo (CDN): Serviços como Cloudflare, Akamai e AWS CloudFront são a linha de frente mais eficaz contra ataques volumétricos. Uma CDN distribui o tráfego por uma vasta rede global de servidores, absorvendo o impacto de um ataque DDoS antes que ele atinja sua infraestrutura principal.

- Planejamento de Resposta a Incidentes: Ter um plano claro de ação é crucial. Saber quem contatar (provedor de hospedagem, serviço de mitigação) e quais passos seguir durante um ataque pode reduzir significativamente o tempo de inatividade.

Em resumo, um ataque DoS é uma arma digital focada na interrupção. Entender suas variantes, motivações e, principalmente, suas contramedidas é uma habilidade indispensável no cenário atual da Cibersegurança.

0 Comentários