Para instalar e configurar o Wireshark para análise de pacotes, baixe o instalador no site oficial, execute o assistente garantindo que o componente Npcap (no Windows) esteja marcado para permitir a interceptação de dados, abra o programa, selecione sua placa de rede ativa na tela inicial e clique no ícone azul de barbatana de tubarão no canto superior esquerdo para iniciar a captura do tráfego em tempo real.

Principais Aprendizados

- O Npcap é essencial: Sem este driver (ou libpcap no Linux), o Wireshark não consegue colocar a placa de rede em modo de captura.

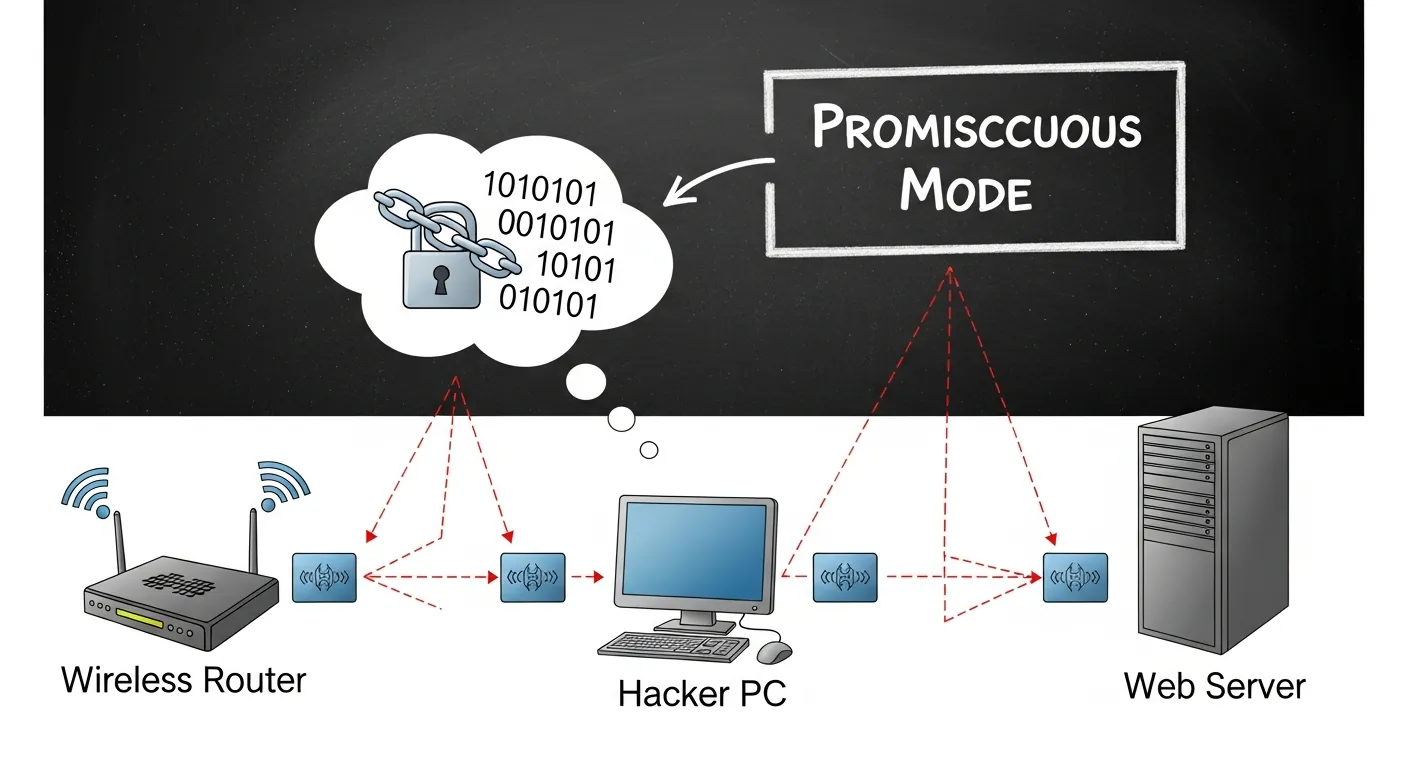

- Modo Promíscuo: Ativar essa configuração permite que você veja todo o tráfego da rede, não apenas os pacotes destinados à sua máquina.

- Filtros são vitais: Redes modernas geram milhares de pacotes por segundo; dominar os filtros de exibição (como

ip.addroutcp.port) é o segredo para uma análise eficaz.

O que é o Wireshark e a Importância da Análise de Tráfego

O Wireshark é o analisador de protocolos de rede mais utilizado no mundo. De código aberto e mantido por uma comunidade global de especialistas, ele permite realizar um verdadeiro "raio-x" na sua rede. Segundo pesquisas de mercado do setor de TI, mais de 90% dos profissionais de infraestrutura utilizam o Wireshark como ferramenta primária para troubleshooting.

Ele captura pacotes de dados em tempo real e os exibe em um formato legível, traduzindo pulsos elétricos e binários em informações compreensíveis dentro das camadas do Modelo OSI. Isso é fundamental para identificar gargalos, descobrir invasões ou simplesmente entender como os aplicativos se comunicam.

Como Instalar o Wireshark (Passo a Passo)

A instalação varia ligeiramente dependendo do seu sistema operacional, mas o princípio fundamental é garantir que as bibliotecas de captura de pacotes sejam instaladas junto com a interface gráfica.

Instalação no Windows

No Windows, o processo é altamente automatizado. Durante a instalação, o assistente solicitará a instalação do Npcap. O Npcap, desenvolvido pelo projeto Nmap, é o driver responsável por permitir que o Windows intercepte pacotes brutos (raw packets). Certifique-se de marcar a opção "Install Npcap in WinPcap API-compatible Mode" caso utilize ferramentas legadas.

Instalação no Linux (Ubuntu/Debian)

Em distribuições baseadas em Debian, a instalação é feita via terminal. É crucial configurar os privilégios corretamente para não precisar rodar a ferramenta como root (o que é um risco de segurança).

- Abra o terminal e digite:

sudo apt update && sudo apt install wireshark - Quando a tela de configuração do wireshark-common aparecer perguntando se não-superusuários podem capturar pacotes, selecione Sim.

- Adicione seu usuário ao grupo do Wireshark:

sudo usermod -aG wireshark $USER

Instalação no macOS

Usuários de Mac podem baixar o pacote .dmg no site oficial ou utilizar o Homebrew executando o comando brew install --cask wireshark. O macOS utiliza o utilitário ChmodBPF para gerenciar as permissões de captura nas interfaces de Redes LAN e Wi-Fi.

Configuração Inicial: O Modo Promíscuo e Interfaces

Ao abrir o Wireshark pela primeira vez, você verá uma lista de interfaces de rede (Ethernet, Wi-Fi, Loopback). O gráfico em formato de onda ao lado de cada interface indica onde há tráfego ativo no momento.

Antes de clicar duas vezes em uma interface para começar, verifique o Modo Promíscuo. Vá em Capture > Options. Por padrão, a opção "Enable promiscuous mode on all interfaces" está marcada. Em uma placa de rede normal, o hardware descarta pacotes que não são destinados ao seu endereço MAC. O modo promíscuo força a placa a passar todo o tráfego que ela "ouve" para o sistema operacional, sendo vital para analisar o tráfego geral de um switch configurado com espelhamento de portas (Port Mirroring).

Como Capturar e Filtrar Pacotes na Prática

Depois de iniciar a captura, a tela será inundada com pacotes coloridos. O Wireshark usa cores para indicar diferentes tipos de tráfego e erros. Para não se perder nesse mar de dados, você precisa usar filtros.

Filtros de Captura vs Filtros de Exibição

Existem dois tipos principais de filtros, e entender a diferença entre eles é a marca de um bom analista:

- Filtros de Captura (Capture Filters): São definidos antes de iniciar a captura. Eles limitam os pacotes que o Wireshark salva no disco, economizando memória. Exemplo: digitar

host 192.168.1.10fará com que apenas pacotes de/para esse IP sejam capturados. - Filtros de Exibição (Display Filters): São aplicados durante ou depois da captura. Eles apenas escondem os pacotes da tela, mas todos os dados continuam salvos. É aqui que você pode isolar tráfego TCP vs UDP ou buscar erros específicos.

Para dominar a sintaxe avançada, é altamente recomendável consultar o Display Filter Reference oficial do Wireshark, que documenta milhares de parâmetros suportados.

Perguntas Frequentes

1. É ilegal usar o Wireshark em uma rede?

Usar o Wireshark não é ilegal, pois trata-se de uma ferramenta de diagnóstico. No entanto, capturar pacotes em uma rede na qual você não tem autorização explícita do proprietário (como redes corporativas ou públicas) viola leis de privacidade e cibercrimes. Use sempre em ambientes de laboratório ou redes sob sua administração.

2. Qual a diferença entre os formatos .pcap e .pcapng?

O .pcap é o formato clássico de captura de pacotes, amplamente suportado por ferramentas antigas. O .pcapng (Next Generation) é o padrão atual do Wireshark; ele permite salvar metadados adicionais no arquivo, como comentários nos pacotes, informações sobre as interfaces de captura e resolução de nomes (DNS) embutida.

3. O Wireshark consegue descriptografar tráfego HTTPS (SSL/TLS)?

Nativamente, o Wireshark apenas exibe o tráfego criptografado como dados ilegíveis. Para descriptografar o HTTPS, você precisa fornecer ao Wireshark as chaves de sessão SSL (geralmente exportadas pelo seu navegador através da variável de ambiente SSLKEYLOGFILE) ou a chave privada do servidor, caso você seja o administrador do domínio.

0 Comentários