A Infraestrutura como Código (IaC) para redes com Terraform é a prática de gerenciar e provisionar recursos de conectividade (como VPCs, sub-redes, firewalls e tabelas de roteamento) através de arquivos de código declarativo, substituindo as configurações manuais em interfaces gráficas ou linhas de comando (CLI). Utilizando a linguagem HCL (HashiCorp Configuration Language), o Terraform permite automatizar a criação da topologia de rede, garantindo versionamento, rastreabilidade, escalabilidade e a eliminação de erros humanos em ambientes locais e multi-cloud.

Principais Aprendizados

- Automação Previsível: O Terraform usa uma abordagem declarativa, onde você define o estado final desejado da rede e a ferramenta se encarrega de provisioná-lo.

- NetDevOps: A aplicação de IaC em redes traz práticas de desenvolvimento de software (como CI/CD e versionamento no Git) para a engenharia de redes.

- Agnóstico de Nuvem: Com um único fluxo de trabalho, é possível gerenciar recursos de rede na AWS, Azure, GCP e até em equipamentos on-premise suportados.

A Evolução do Gerenciamento: De CLI para NetDevOps

Historicamente, a configuração de redes dependia de engenheiros acessando roteadores e firewalls via SSH para digitar comandos extensos. Esse processo manual não apenas consome tempo, mas também cria os chamados "flocos de neve" (snowflakes) — infraestruturas únicas e difíceis de replicar. A ascensão do NetDevOps mudou esse paradigma.

Ao tratar a rede como código, as equipes podem revisar alterações em pull requests, testar configurações em ambientes de homologação e aplicar mudanças em produção com confiança. Segundo o Gartner, em seu glossário de TI, a adoção de IaC é fundamental para reduzir o tempo de inatividade e acelerar a entrega de serviços de TI de forma padronizada.

Por que Escolher o Terraform para Automação de Redes?

O Terraform, desenvolvido pela HashiCorp, tornou-se o padrão da indústria para IaC por vários motivos técnicos essenciais:

- Linguagem Declarativa (HCL): Você não precisa escrever o "passo a passo" de como criar uma sub-rede. Basta declarar que a sub-rede deve existir com um determinado bloco CIDR, e o Terraform calcula a execução.

- Gerenciamento de Estado (State File): O Terraform mantém um arquivo de estado (

.tfstate) que mapeia os recursos reais da nuvem para a sua configuração, permitindo identificar exatamente o que mudou antes de aplicar qualquer alteração. - Ecossistema de Providers: Através do Terraform Registry, você tem acesso a milhares de provedores oficiais, permitindo configurar desde nuvens públicas até firewalls Palo Alto ou switches Cisco.

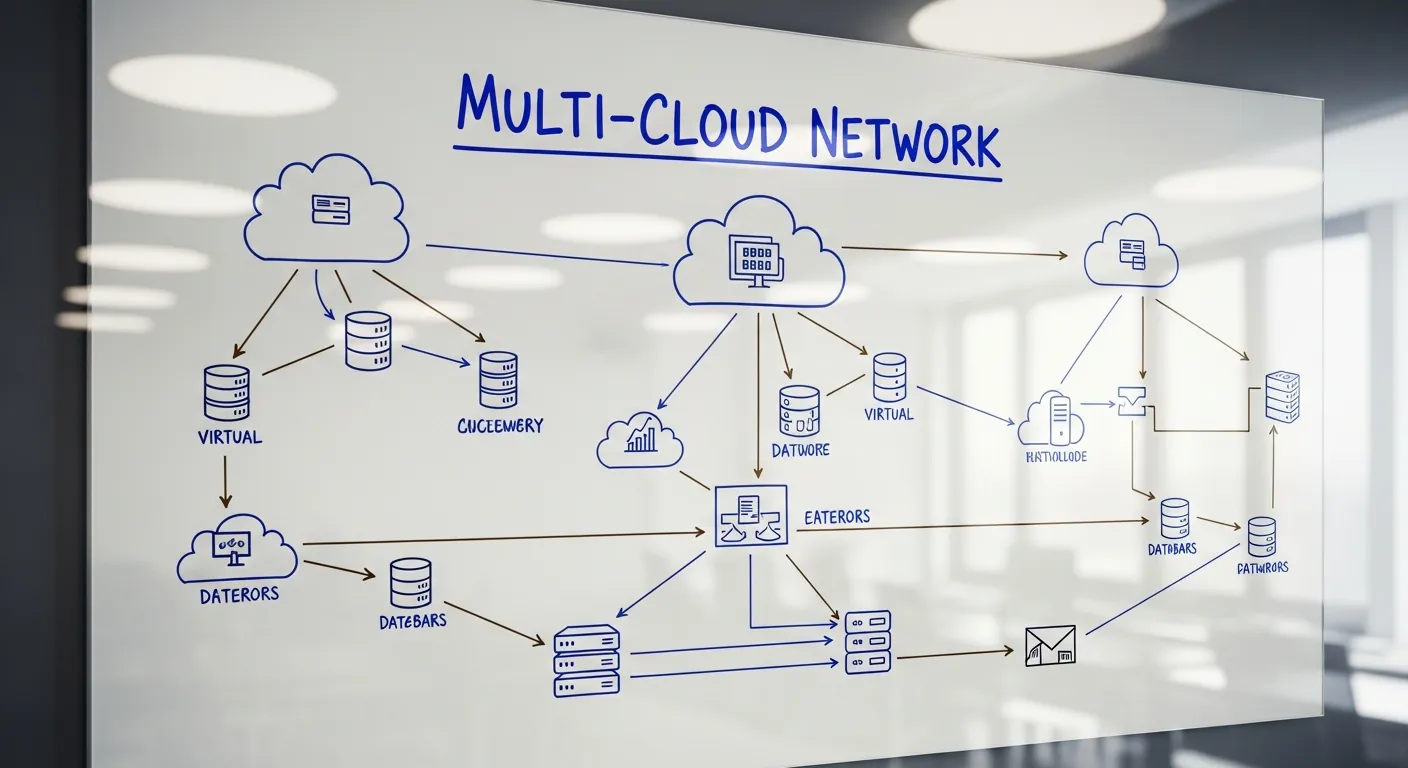

Casos de Uso: Provisionando Redes Multi-Cloud

A verdadeira força da IaC se revela na gestão de ambientes complexos em nuvem. Em vez de navegar por dezenas de painéis diferentes, você centraliza a operação.

Redes na AWS e Azure

Seja para configurar redes na AWS criando VPCs (Virtual Private Clouds), Internet Gateways e NAT Gateways, ou para estruturar uma Azure Virtual Network, o Terraform utiliza blocos de código padronizados. Isso garante que as regras de firewall (Security Groups ou NSGs) sejam auditáveis por qualquer membro da equipe de segurança antes de serem aplicadas.

Segurança e Roteamento Avançado

Para empresas que operam no Google Cloud, garantir a segurança de rede no GCP via código permite que políticas de IAM e regras de firewall VPC sejam aplicadas globalmente em segundos. Além disso, ao lidar com conectividade entre dezenas de contas e VPCs, provisionar um Transit Gateway via Terraform transforma uma tarefa que levaria horas em uma execução de poucos minutos, minimizando o risco de loops de roteamento.

Melhores Práticas de IaC para Redes

Para garantir o sucesso na implementação de NetDevOps, siga estas diretrizes essenciais:

- Modularização: Não coloque toda a sua rede em um único arquivo

main.tf. Crie módulos reutilizáveis para componentes comuns, como "Módulo VPC Padrão" ou "Módulo Firewall de Borda". - Proteja o State File: O arquivo de estado contém informações sensíveis da sua rede. Armazene-o em um backend remoto seguro (como um bucket S3 na AWS ou Azure Blob Storage) com criptografia e bloqueio de estado (State Locking) ativados.

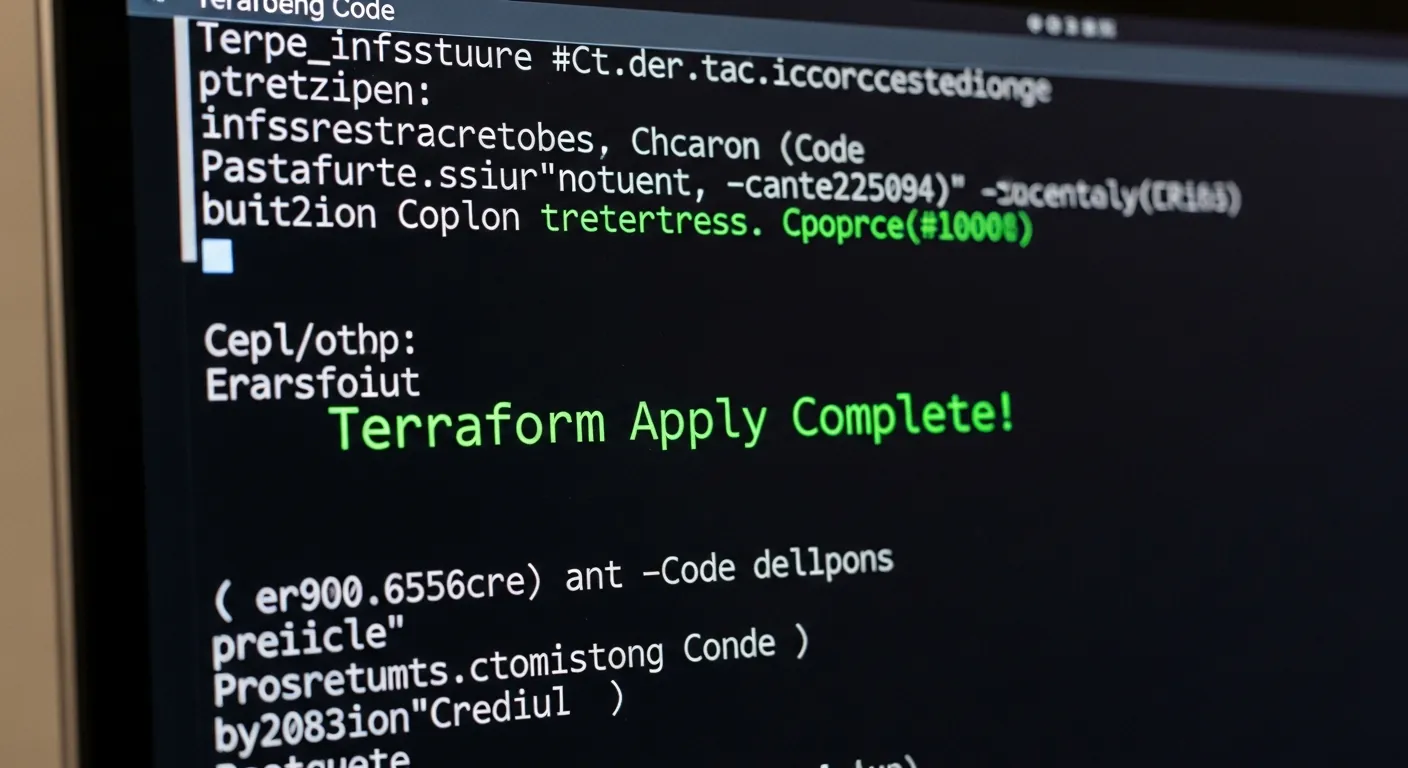

- Integração com CI/CD: Utilize pipelines (como GitHub Actions ou GitLab CI) para executar os comandos

terraform planautomaticamente a cada pull request, garantindo que as mudanças na rede sejam revisadas antes doterraform apply.

Perguntas Frequentes

1. O Terraform substitui ferramentas como Ansible na automação de redes?

Não necessariamente. Eles são complementares. O Terraform é focado em orquestração e provisionamento declarativo (IaC) da infraestrutura (ex: criar a VPC e o roteador). O Ansible é excelente para gerenciamento de configuração imperativa (ex: instalar softwares ou rodar scripts específicos dentro de uma máquina ou roteador já provisionado).

2. É possível usar Terraform para redes on-premise (locais)?

Sim. Embora seja amplamente famoso pelo uso em nuvem (Cloud), o Terraform possui providers oficiais para equipamentos físicos e plataformas de virtualização locais, como VMware vSphere, Cisco ACI, Palo Alto Networks e F5 BIG-IP.

3. O que acontece se alguém alterar a rede manualmente fora do Terraform?

Isso é conhecido como "Configuration Drift" (Desvio de Configuração). Na próxima vez que você rodar o comando terraform plan, o Terraform detectará a diferença entre o estado real da rede e o código. Ele sugerirá reverter a alteração manual para que a rede volte a corresponder exatamente ao que está definido no seu código HCL.

0 Comentários