A segurança de rede no Google Cloud Platform (GCP) é um conjunto de práticas e ferramentas nativas projetadas para proteger a infraestrutura em nuvem contra acessos não autorizados e ataques cibernéticos, baseando-se no modelo de responsabilidade compartilhada e na arquitetura Zero Trust. Os principais pilares incluem a configuração de Virtual Private Clouds (VPCs), regras granulares de Firewall, proteção contra ataques de negação de serviço com o Cloud Armor e o controle de acesso baseado em identidade via Identity-Aware Proxy (IAP).

Principais Aprendizados

- Zero Trust nativo: O GCP utiliza o modelo BeyondCorp, eliminando a dependência de perímetros de rede tradicionais.

- Defesa em profundidade: A combinação de VPC Service Controls, Cloud NAT e Firewalls hierárquicos cria múltiplas camadas de proteção.

- Mitigação global: Ferramentas como o Cloud Armor oferecem proteção em escala global contra vulnerabilidades web e picos de tráfego malicioso.

Fundamentos da Segurança de Rede no GCP

Historicamente, a segurança corporativa dependia de um perímetro forte, como o muro de um castelo. No entanto, o Google foi pioneiro na adoção da arquitetura Zero Trust através do seu projeto interno BeyondCorp. No GCP, isso significa que a confiança nunca é presumida com base no endereço IP ou na localização da rede; todo acesso é autenticado e autorizado dinamicamente, independentemente de onde o usuário esteja.

Para garantir que essas arquiteturas atendam a padrões rigorosos, o Google Cloud alinha suas ferramentas com diretrizes globais de cibersegurança, como as estabelecidas pelo NIST (National Institute of Standards and Technology), garantindo conformidade governamental e resiliência contra ameaças avançadas.

Isolamento e Segmentação com VPC

A base da proteção de infraestrutura no Google Cloud é a Virtual Private Cloud (VPC). Diferente de outros provedores, a rede VPC do GCP é global por padrão, permitindo que sub-redes em diferentes continentes se comuniquem internamente sem transitar pela internet pública. O domínio da segmentação de rede é vital para isolar adequadamente ambientes de desenvolvimento, homologação e produção.

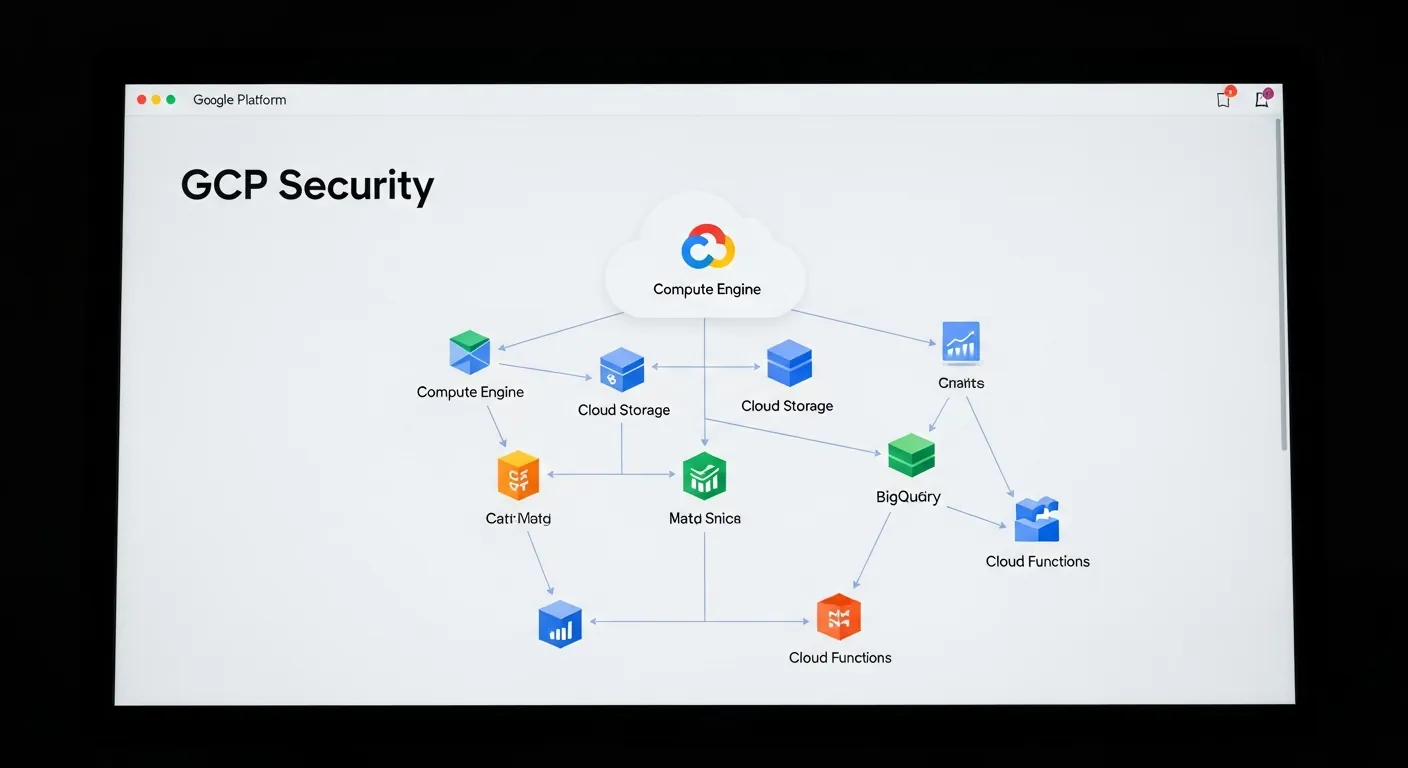

VPC Service Controls

Para mitigar o risco de exfiltração de dados, o GCP oferece o VPC Service Controls. Esta ferramenta cria um perímetro de segurança invisível em torno dos serviços gerenciados pelo Google (como Cloud Storage e BigQuery), impedindo que dados sejam copiados para fora do ambiente autorizado, mesmo que as credenciais de um usuário com altos privilégios sejam comprometidas por um atacante.

Proteção de Borda e Mitigação de Ameaças

Proteger a borda da rede é essencial para garantir a disponibilidade e a integridade das aplicações web e APIs expostas à internet.

Google Cloud Armor

O Cloud Armor é o Web Application Firewall (WAF) e serviço de mitigação do Google. Ele utiliza a mesma infraestrutura global que protege serviços massivos como a Busca do Google e o YouTube. Com ele, é possível criar políticas de segurança granulares no balanceador de carga para bloquear tráfego malicioso, filtrar IPs por geolocalização e prevenir ataques DDoS antes que alcancem seus servidores.

Cloud NAT e Firewalls Hierárquicos

Para instâncias que precisam baixar atualizações da internet, mas não devem ser acessíveis externamente, entender como funciona o NAT é crucial. O Cloud NAT permite acesso de saída seguro sem expor IPs públicos. Além disso, as políticas de firewall hierárquicas permitem que administradores apliquem regras em nível de organização ou pasta, garantindo que políticas críticas de segurança não sejam sobrescritas por desenvolvedores em projetos individuais.

Acesso Remoto e Auditoria Contínua

A exposição de portas de gerenciamento, como SSH e RDP, diretamente para a internet é uma das maiores falhas de segurança em ambientes de computação em nuvem.

Identity-Aware Proxy (IAP)

O Identity-Aware Proxy (IAP) soluciona esse problema ao permitir estabelecer um acesso remoto seguro a instâncias de máquina virtual sem a necessidade de atribuir endereços IP públicos ou configurar uma VPN tradicional complexa. O IAP verifica a identidade do usuário no Google Workspace ou Cloud Identity e valida o contexto da solicitação antes de conceder o túnel TCP.

Para auditar e garantir que toda a infraestrutura está segura contra configurações incorretas, recomenda-se seguir os benchmarks de segurança fornecidos pelo CIS (Center for Internet Security), que oferecem diretrizes rigorosas e passo a passo para proteger projetos hospedados no GCP.

Perguntas Frequentes

1. O que é o VPC Service Controls no GCP?

É um recurso avançado de segurança que permite definir um perímetro em torno dos recursos dos serviços gerenciados do Google Cloud, mitigando riscos de exfiltração de dados ao restringir o acesso a APIs apenas a redes e identidades explicitamente confiáveis.

2. Como o Google Cloud Armor protege minha aplicação?

O Cloud Armor atua na borda da rede do Google, inspecionando o tráfego de entrada em busca de padrões maliciosos (como SQL Injection e Cross-Site Scripting da lista OWASP Top 10) e absorvendo tráfego volumétrico para proteger as aplicações contra ataques de negação de serviço (DDoS).

3. Qual a diferença entre Cloud VPN e Cloud Interconnect?

A Cloud VPN estabelece uma conexão criptografada via protocolo IPsec sobre a internet pública entre sua rede local e a VPC do GCP. Já o Cloud Interconnect fornece uma conexão física direta, de altíssima disponibilidade e baixa latência, sem trafegar pela internet pública, sendo ideal para cargas de trabalho de missão crítica e grandes volumes de dados.

0 Comentários