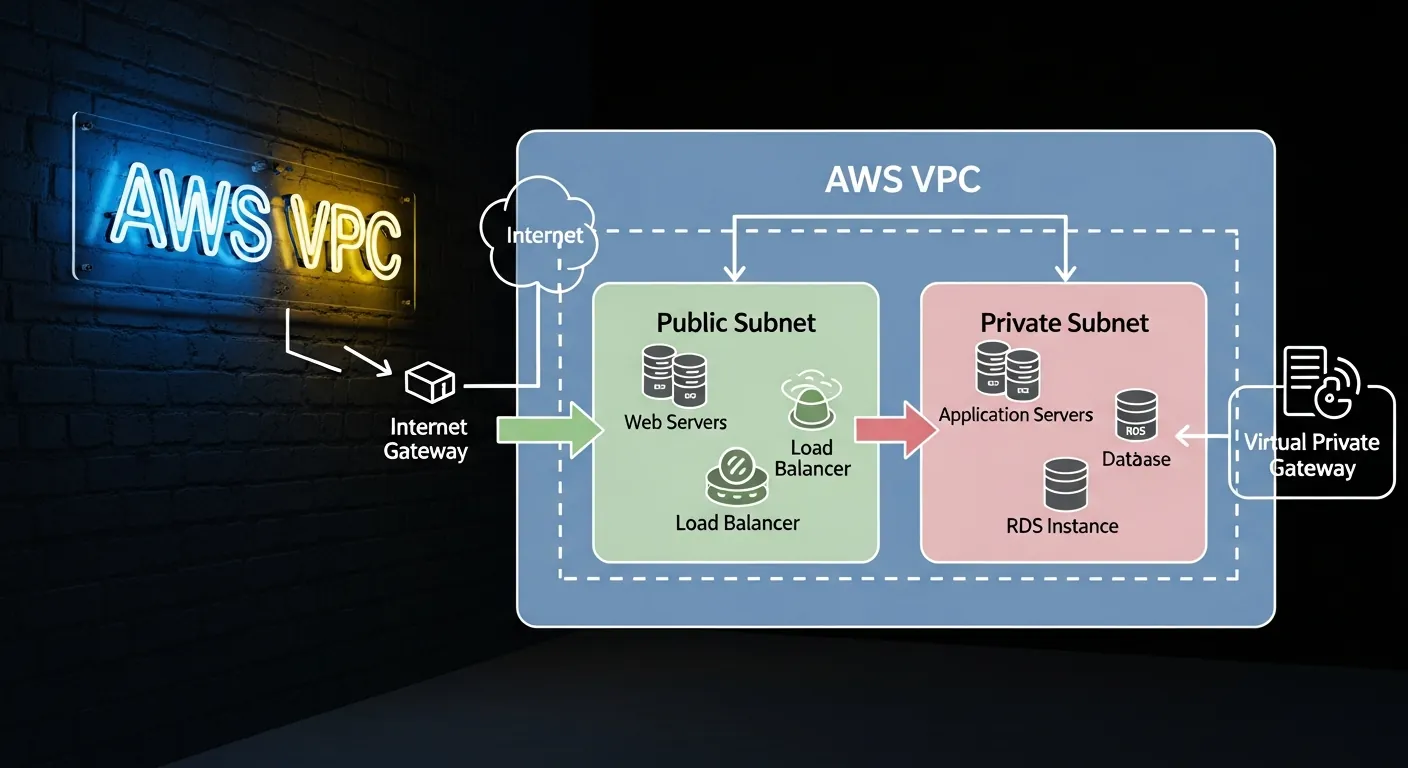

Uma VPC (Virtual Private Cloud) na AWS é um serviço de rede fundamental que permite provisionar uma seção isolada logicamente na nuvem da Amazon, onde você pode lançar recursos em uma rede virtual totalmente definida por você. Ela funciona como o alicerce de segurança e conectividade da sua infraestrutura, garantindo controle total sobre o ambiente de rede, incluindo a seleção do seu próprio intervalo de endereços IP (CIDR), criação de sub-redes e configuração de tabelas de roteamento e gateways de rede.

Principais Aprendizados

- A VPC é a base da segurança de rede na AWS, isolando seus recursos da internet pública.

- Sub-redes públicas e privadas separam o que deve ser acessível externamente do que deve ser protegido internamente.

- O uso combinado de Security Groups (nível de instância) e Network ACLs (nível de sub-rede) cria uma defesa em profundidade implacável.

O que é uma Amazon VPC e por que ela é essencial?

Quando você cria uma conta na AWS, você recebe uma VPC padrão pré-configurada. No entanto, para ambientes de produção, criar uma VPC personalizada é uma exigência de segurança. A VPC permite que você construa uma topologia virtual que se assemelha muito a uma rede LAN tradicional que você operaria em seu próprio data center, mas com os benefícios de escalabilidade da infraestrutura da AWS.

Segundo a documentação oficial da AWS, a Amazon VPC é a camada de rede do Amazon EC2. Sem ela, seus servidores ficariam expostos de maneira desorganizada. Com o crescimento contínuo dos gastos globais em nuvem pública, que segundo o Gartner ultrapassam centenas de bilhões de dólares anualmente, dominar a arquitetura de redes em nuvem tornou-se uma das habilidades mais valiosas do mercado de TI.

Componentes Fundamentais de uma VPC na AWS

Para dominar as redes na AWS, é crucial entender as peças do quebra-cabeça que compõem uma VPC. O design correto desses componentes garante alta disponibilidade e resiliência.

Sub-redes (Subnets): Públicas e Privadas

Uma sub-rede é um intervalo de endereços IP na sua VPC. O ideal é aplicar conceitos sólidos de segmentação de rede dividindo sua VPC em sub-redes públicas e privadas.

- Sub-redes Públicas: Possuem uma rota direta para a internet. São usadas para recursos que precisam ser acessados externamente, como balanceadores de carga (Load Balancers) ou servidores web.

- Sub-redes Privadas: Não têm rota direta para a internet. São o local ideal para bancos de dados e servidores de aplicação que não devem receber tráfego direto de fora.

Tabelas de Roteamento (Route Tables)

As tabelas de roteamento contêm um conjunto de regras, chamadas de rotas, que determinam para onde o tráfego de rede da sua sub-rede ou gateway é direcionado. Cada sub-rede em sua VPC deve estar associada a uma tabela de roteamento, que controla o fluxo de pacotes dentro e fora da rede.

Internet Gateway (IGW) e NAT Gateway

Para que as instâncias em uma sub-rede pública se comuniquem com a internet, a VPC precisa de um Internet Gateway (IGW). Ele atua como um alvo nas tabelas de roteamento para o tráfego roteável pela internet.

Já as instâncias em sub-redes privadas frequentemente precisam baixar atualizações da internet, mas não podem receber conexões de entrada. É aqui que entra o NAT Gateway. Ele fica na sub-rede pública e roteia o tráfego das instâncias privadas para a internet, usando o princípio de NAT (Network Address Translation), bloqueando qualquer tráfego de entrada não solicitado.

Segurança na VPC: Security Groups vs. Network ACLs

A AWS adota uma abordagem de segurança em camadas. Em vez de depender apenas de um Intrusion Detection System clássico, a VPC oferece duas ferramentas nativas essenciais:

- Security Groups (SGs): Atuam no nível da instância (servidor). Eles são stateful (com estado), o que significa que, se você permitir que uma solicitação saia, a resposta será permitida automaticamente, independentemente das regras de entrada.

- Network ACLs (NACLs): Atuam no nível da sub-rede. São stateless (sem estado), ou seja, as regras de entrada e saída devem ser explicitamente declaradas. Servem como uma barreira extra de segurança.

Perguntas Frequentes

1. É possível conectar minha rede local (on-premises) a uma AWS VPC?

Sim, você pode usar o AWS VPN (Virtual Private Network) ou o AWS Direct Connect para estabelecer uma conexão segura e dedicada entre o seu data center local e a sua VPC na AWS.

2. Quantas VPCs posso criar em uma conta AWS?

Por padrão, a AWS permite a criação de até 5 VPCs por região em cada conta. No entanto, esse limite é flexível e pode ser aumentado mediante solicitação de aumento de cota (Service Quotas) junto ao suporte da AWS.

3. Posso alterar o bloco CIDR de uma VPC após sua criação?

Você não pode alterar o bloco CIDR principal de uma VPC existente. Contudo, você pode adicionar blocos CIDR IPv4 secundários adicionais à sua VPC para expandir o número de endereços IP disponíveis.

0 Comentários