A segurança em redes Wi-Fi evoluiu do vulnerável protocolo WEP, lançado em 1997, para o altamente seguro WPA3, introduzido em 2018. Enquanto o WEP e o WPA original possuíam falhas críticas de criptografia, o WPA2 estabeleceu o padrão global com a forte criptografia AES. Hoje, o WPA3 substitui as senhas tradicionais pelo protocolo SAE (Simultaneous Authentication of Equals), trazendo proteção impenetrável contra ataques de força bruta e garantindo privacidade individualizada até mesmo em redes públicas.

Principais Aprendizados

- WEP e WPA estão obsoletos: Nunca devem ser utilizados em redes modernas devido a falhas críticas que permitem invasões em minutos.

- WPA2 ainda é viável, mas tem ressalvas: Utiliza criptografia militar (AES), porém requer senhas longas e complexas para mitigar ataques como o KRACK.

- WPA3 é o padrão definitivo: Impede ataques de dicionário e força bruta, tornando a captura de pacotes offline inútil para hackers.

O Início Sombrio: WEP (Wired Equivalent Privacy)

Lançado em 1997 como parte do padrão 802.11 original, o WEP foi a primeira tentativa de proteger redes sem fio. O objetivo era fornecer um nível de segurança equivalente ao de uma rede cabeada. No entanto, o protocolo utilizava o algoritmo de criptografia RC4 com chaves estáticas, o que rapidamente se provou um erro fatal. Hackers descobriram que, ao capturar pacotes de dados suficientes, era possível realizar engenharia reversa e descobrir a senha da rede em questão de minutos. Em 2004, o WEP foi oficialmente aposentado e declarado inseguro.

A Transição: WPA e a Introdução do TKIP

Com a quebra do WEP, a indústria precisava de uma solução rápida enquanto o padrão definitivo (802.11i) ainda estava em desenvolvimento. Assim nasceu o WPA (Wi-Fi Protected Access). A grande inovação foi a introdução do TKIP (Temporal Key Integrity Protocol), que alterava a chave de criptografia dinamicamente para cada pacote de dados enviado. Embora tenha sido um avanço gigantesco, o WPA ainda dependia do algoritmo RC4 herdado do WEP, o que significava que as vulnerabilidades fundamentais continuavam existindo sob a superfície.

O Padrão Ouro (Por Muito Tempo): WPA2

Em 2004, o WPA2 foi lançado, trazendo a robustez que o mundo corporativo e doméstico exigia. O grande diferencial foi a substituição do TKIP pelo CCMP, um protocolo baseado no poderoso algoritmo de criptografia AES (Advanced Encryption Standard). O AES é tão seguro que é utilizado por governos ao redor do mundo para proteger informações ultrassecretas. Em ambientes corporativos, o WPA2-Enterprise popularizou o uso de servidores RADIUS para controle de acesso individualizado, exigindo login e senha de cada funcionário.

Contudo, nenhuma tecnologia é perfeita para sempre. Em 2017, o pesquisador Mathy Vanhoef descobriu uma vulnerabilidade severa no WPA2 conhecida como KRACK (Key Reinstallation Attacks). Segundo um alerta oficial da CISA (Cybersecurity and Infrastructure Security Agency), essa falha permitia que invasores interceptassem o tráfego entre o dispositivo do usuário e o roteador, lendo informações que antes eram consideradas criptografadas de forma segura.

O Futuro Seguro: WPA3 e a Autenticação SAE

Para resolver as falhas estruturais do WPA2, a Wi-Fi Alliance introduziu o WPA3 em 2018. A mudança mais drástica foi a eliminação do PSK (Pre-Shared Key) em favor do protocolo SAE (Simultaneous Authentication of Equals). O SAE funciona através de um processo de handshake complexo (baseado no protocolo Dragonfly) que impede completamente ataques de força bruta offline. Mesmo que um hacker capture os pacotes de autenticação e tente descobrir sua senha em um supercomputador em casa, o WPA3 torna essa técnica inútil.

Além disso, o WPA3 traz o conceito de Forward Secrecy. Isso significa que, mesmo que um invasor consiga descobrir a senha da rede no futuro, ele não poderá descriptografar os pacotes de dados antigos que capturou no passado. É uma camada de segurança essencial para empresas modernas, especialmente quando combinada com arquiteturas avançadas como o Zero Trust Network Access.

Como Proteger sua Rede Wi-Fi Hoje

Garantir a segurança da sua rede vai além de apenas escolher a sigla correta no painel do roteador. Profissionais que estudam para o exame CompTIA Network+ sabem que a defesa em profundidade é fundamental. Aqui estão as melhores práticas:

- Atualize seu hardware: Se o seu roteador não suporta WPA3, configure-o para WPA2-AES (nunca WPA2/TKIP) e utilize uma senha com mais de 16 caracteres complexos.

- Desative o WPS: O Wi-Fi Protected Setup, aquele botão para conectar rapidamente, possui falhas de PIN amplamente conhecidas e deve ser desativado imediatamente.

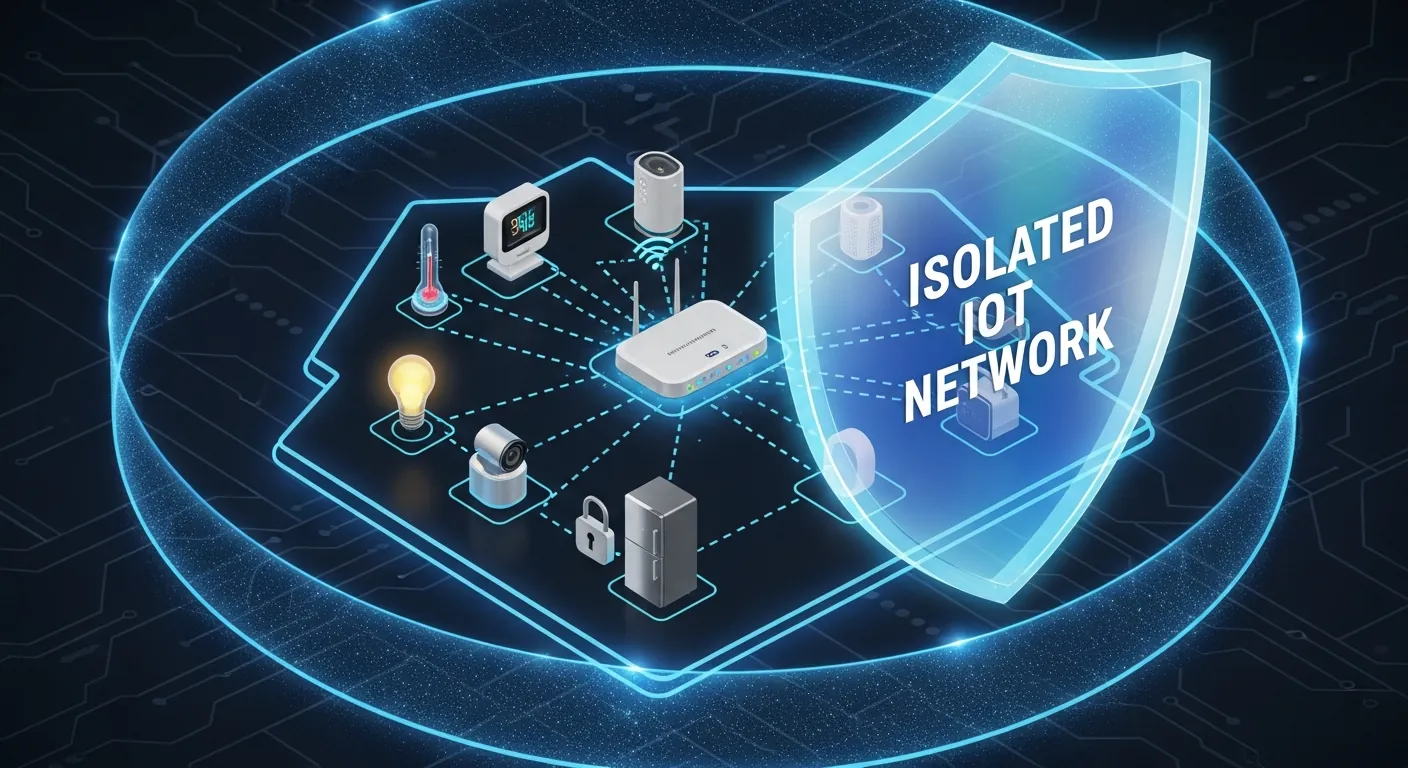

- Isole dispositivos IoT: Crie uma rede de convidados (Guest Network) separada apenas para smart TVs, lâmpadas e assistentes virtuais.

- Otimize o sinal: Reduzir a potência de transmissão para que o sinal não vaze para a rua ajuda na segurança, assim como saber mitigar interferências em redes Wi-Fi para garantir estabilidade.

Perguntas Frequentes

Qual a principal diferença entre WPA2 e WPA3?

A principal diferença reside no método de autenticação. O WPA2 utiliza o PSK (Pre-Shared Key), que é vulnerável a ataques de força bruta offline e ataques de dicionário. O WPA3 utiliza o SAE (Simultaneous Authentication of Equals), que exige interação em tempo real com o roteador para cada tentativa de senha, bloqueando invasores que tentam adivinhar a senha repetidamente.

Ainda é seguro usar o protocolo WEP?

Não. O WEP é considerado totalmente obsoleto e altamente inseguro. Suas chaves de criptografia estáticas podem ser quebradas por qualquer pessoa com conhecimentos básicos de informática e ferramentas gratuitas disponíveis na internet em questão de minutos. Nunca utilize WEP ou WPA original.

O que foi a vulnerabilidade KRACK no WPA2?

O KRACK (Key Reinstallation Attacks) foi uma falha descoberta em 2017 no processo de handshake de 4 vias do WPA2. Ele permitia que um invasor próximo à rede forçasse a reinstalação de uma chave de criptografia já em uso, possibilitando a interceptação e descriptografia do tráfego de dados do usuário, como senhas e mensagens não criptografadas por HTTPS.

0 Comentários